Se lanzó un parche no oficial gratuito para un día cero explotado activamente que permite que los archivos firmados con firmas malformadas eludan las advertencias de seguridad de Mark-of-the-Web en Windows 10 y Windows 11.

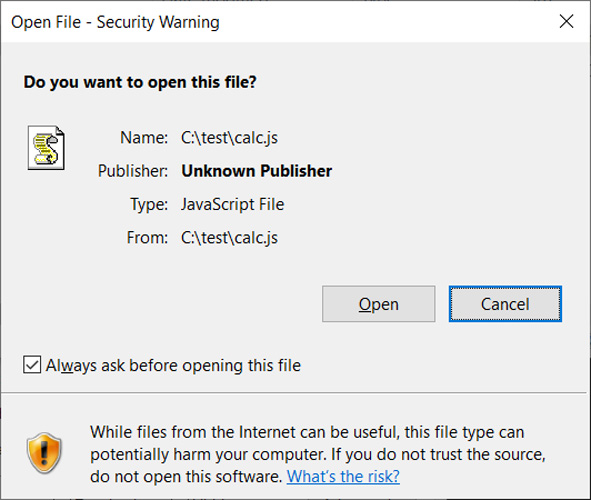

Cuando un usuario descarga un archivo de Internet, Microsoft agrega un indicador Mark-of-the-Web al archivo, lo que hace que el sistema operativo muestre advertencias de seguridad cuando se inicia el archivo, como se muestra a continuación.

Lo que hizo que estos archivos JavaScript de Magniber se destacaran fue que, a pesar de que contenían una marca de una web, Windows no mostró ninguna advertencia de seguridad cuando se iniciaron.

Después de ser analizado por Will Dormann , analista senior de vulnerabilidades de ANALYGENCE, descubrió que los archivos de JavaScript estaban firmados digitalmente con una firma mal formada.

Cuando se abre un archivo malicioso con una de estas firmas mal formadas, en lugar de que Microsoft SmartScreen lo marque y muestre una advertencia de seguridad, Windows permitirá que el programa se ejecute automáticamente.

La siguiente imagen demuestra cómo la vulnerabilidad permite que un archivo (‘calc-othersig.js’) con una firma mal formada pase por alto la advertencia de seguridad Mark-of-the-Web.

Microsoft le dijo a BleepingComputer que estaban al tanto del problema y lo estaban investigando.

Como esta vulnerabilidad de día cero se explota activamente en los ataques de ransomware, el servicio de microparches 0patch decidió lanzar una solución no oficial que se puede usar hasta que Microsoft publique una actualización de seguridad oficial.

En una publicación de blog de 0patch , la cofundadora Mitja Kolsek explica que este error se debe a la incapacidad de Windows SmartScreen para analizar la firma mal formada en un archivo.

Cuando SmartScreen no puede analizar la firma, Windows permitirá que el programa se ejecute incorrectamente en lugar de mostrar un error.

“La firma con formato incorrecto descubierta por Patrick y Will hizo que SmartScreen.exe lanzara una excepción cuando la firma no se pudo analizar, lo que provocó que SmartScreen devolviera un error”, explica Kolsek.

“Que ahora sabemos que significa ‘Corre'”.

Kolsek advirtió que aunque su parche soluciona la mayoría de los escenarios de ataque, también podría haber situaciones que pasen por alto su parche.

“Si bien nuestro parche corrige la falla más obvia, su utilidad depende de que la aplicación abra el archivo usando la función DoSafeOpenPromptForShellExe en shdocvw.dll y no algún otro mecanismo”, advierte Kolsek.

“No conocemos otro mecanismo de este tipo en Windows, pero técnicamente podría existir”.

Hasta que Microsoft publique actualizaciones oficiales para corregir la falla, 0patch ha desarrollado parches gratuitos para las siguientes versiones de Windows afectadas:

- Windows 11 v21H2

- Windows 10 v21H2

- Windows 10 v21H1

- Windows 10 v20H2

- ventanas 10 v2004

- ventanas 10 v1909

- ventanas 10 v1903

- ventanas 10 v1809

- ventanas 10 v1803

- Servidor Windows 2022

- Servidor Windows 2019

Para instalar el microparche en su dispositivo Windows, deberá registrar una cuenta gratuita de 0patch e instalar su agente .

Una vez que se instala el agente, los parches se aplicarán automáticamente sin necesidad de reiniciar el sistema si no hay políticas de parches personalizadas para bloquearlo.

Puede ver los microparches de Windows de 0patch en acción en el siguiente video.