Microsoft dice que el nuevo ransomware Prestige se está utilizando para atacar organizaciones de transporte y logística en Ucrania y Polonia en ataques en curso.

Este nuevo ransomware se usó por primera vez el 11 de octubre, en ataques detectados con una hora de diferencia.

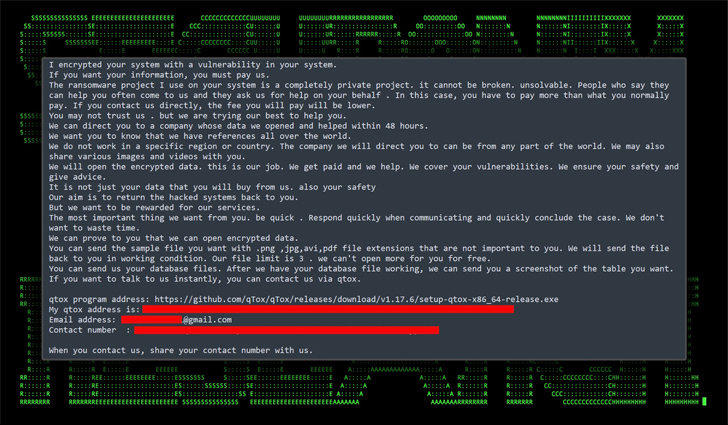

Se vio a los atacantes desplegando cargas útiles de ransomware en las redes empresariales de sus víctimas, una táctica muy rara vez vista en ataques dirigidos a organizaciones ucranianas.

“La actividad comparte victimología con la actividad reciente alineada con el estado ruso, específicamente en las geografías y países afectados, y se superpone con las víctimas anteriores del malware FoxBlade (también conocido como HermeticWiper)”, dijo el Microsoft Threat Intelligence Center (MSTIC).

HermeticWiper es un malware destructivo conocido como limpiador que se vio por primera vez desplegado contra organizaciones ucranianas justo antes del comienzo de la invasión de Ucrania.

“Esta actividad no estaba conectada a ninguno de los 94 grupos de actividad de ransomware actualmente activos que rastrea Microsoft. Microsoft no había observado el ransomware Prestige antes de esta implementación”, agregó MSTIC.

Por el momento, Microsoft aún debe vincular los ataques del ransomware Prestige con un actor de amenazas específico y está rastreando temporalmente este grupo de actividad como DEV-0960.

Redmond está trabajando para notificar a todos los clientes que se han visto comprometidos y cuyos sistemas han sido encriptados con este ransomware.

Múltiples métodos de implementación de ransomware

El grupo de amenazas detrás de estos ataques de ransomware utiliza varios métodos para implementar las cargas útiles en las redes de las víctimas, aunque este cambio de técnica no necesariamente se debe a las medidas de seguridad que toman los defensores para bloquearlos.

En el informe, MSTIC destaca los siguientes tres métodos utilizados para la implementación del ransomware Prestige:

- Método 1: la carga útil del ransomware se copia en el recurso compartido ADMIN$ de un sistema remoto e Impacket se usa para crear de forma remota una tarea programada de Windows en los sistemas de destino para ejecutar la carga útil

- Método 2: la carga útil del ransomware se copia en el recurso compartido ADMIN$ de un sistema remoto e Impacket se utiliza para invocar de forma remota un comando codificado de PowerShell en los sistemas de destino para ejecutar la carga útil

- Método 3: la carga útil del ransomware se copia en un controlador de dominio de Active Directory y se implementa en los sistemas mediante el objeto de política de grupo de dominio predeterminado

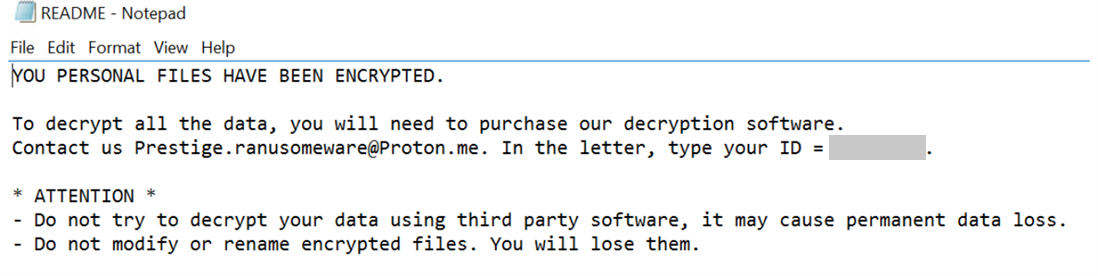

Una vez implementadas, las cargas útiles del ransomware Prestige arrojarán notas de rescate denominadas “README.txt” en el directorio raíz de cada unidad que cifre.

Cifra archivos basados en extensiones que coinciden con una lista predefinida y agrega la extensión .enc al final de los nombres de los archivos después del cifrado.

Utiliza la biblioteca CryptoPP C++ para cifrar con AES cada archivo coincidente en sistemas comprometidos, y eliminará el catálogo de respaldo y todas las instantáneas de volumen para dificultar los esfuerzos de recuperación.

Microsoft compartió una lista de indicadores de compromiso (IOC) y consultas de búsqueda avanzadas para ayudar a los defensores a detectar y mitigar los ataques de ransomware Prestige.