Los actores de amenazas detrás del relativamente nuevo Venus Ransomware están pirateando los servicios de escritorio remoto expuestos públicamente para cifrar los dispositivos de Windows.

Venus Ransomware parece haber comenzado a operar a mediados de agosto de 2022 y desde entonces ha cifrado víctimas en todo el mundo. Sin embargo, hubo otro ransomware que usaba la misma extensión de archivo cifrado desde 2021, pero no está claro si están relacionados.

Se enteró por primera vez del ransomware a través de MalwareHunterTeam , quien fue contactado por el analista de seguridad de Linux en busca de información al respecto.

Los atacantes obtuvieron acceso a la red corporativa de la víctima a través del protocolo de escritorio remoto de Windows.

Otra víctima también informó que RDP se usaba para el acceso inicial a su red, incluso cuando se usaba un número de puerto no estándar para el servicio.

Cómo cifra Venus los dispositivos Windows

Cuando se ejecuta, el ransomware Venus intentará finalizar treinta y nueve procesos asociados con servidores de bases de datos y aplicaciones de Microsoft Office.

taskkill, msftesql.exe, sqlagent.exe, sqlbrowser.exe, sqlservr.exe, sqlwriter.exe, oracle.exe, ocssd.exe, dbsnmp.exe, synctime.exe, mydesktopqos.exe, agntsvc.exe, isqlplussvc.exe, xfssvccon.exe, mydesktopservice.exe, ocautoupds.exe, agntsvc.exe, agntsvc.exe, agntsvc.exe, encsvc.exe, firefoxconfig.exe, tbirdconfig.exe, ocomm.exe, mysqld.exe, mysqld-nt.exe, mysqld-opt.exe, dbeng50.exe, sqbcoreservice.exe, excel.exe, infopath.exe, msaccess.exe, mspub.exe, onenote.exe, outlook.exe, powerpnt.exe, sqlservr.exe, thebat64.exe, thunderbird.exe, winword.exe, wordpad.exeEl ransomware también eliminará los registros de eventos, los volúmenes de instantáneas y deshabilitará la prevención de ejecución de datos mediante el siguiente comando:

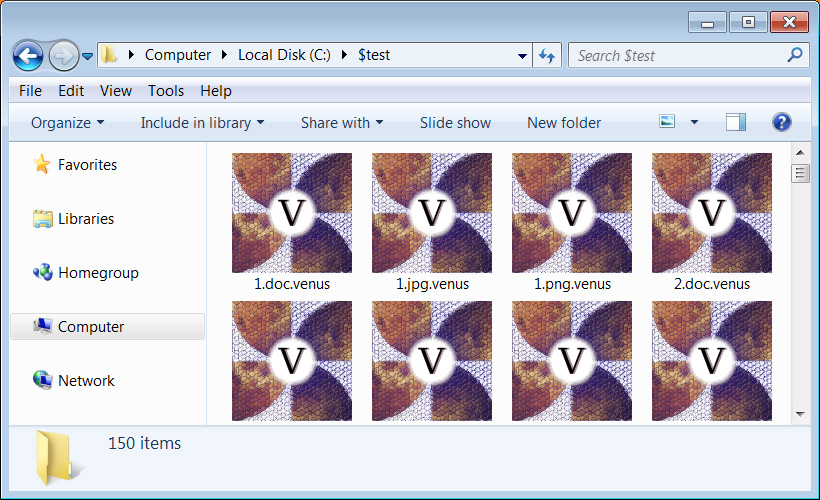

wbadmin delete catalog -quiet && vssadmin.exe delete shadows /all /quiet && bcdedit.exe /set {current} nx AlwaysOff && wmic SHADOWCOPY DELETEAl cifrar archivos, el ransomware agregará la extensión .venus , como se muestra a continuación. Por ejemplo, un archivo llamado test.jpg se cifraría y cambiaría de nombre test.jpg. Venus.

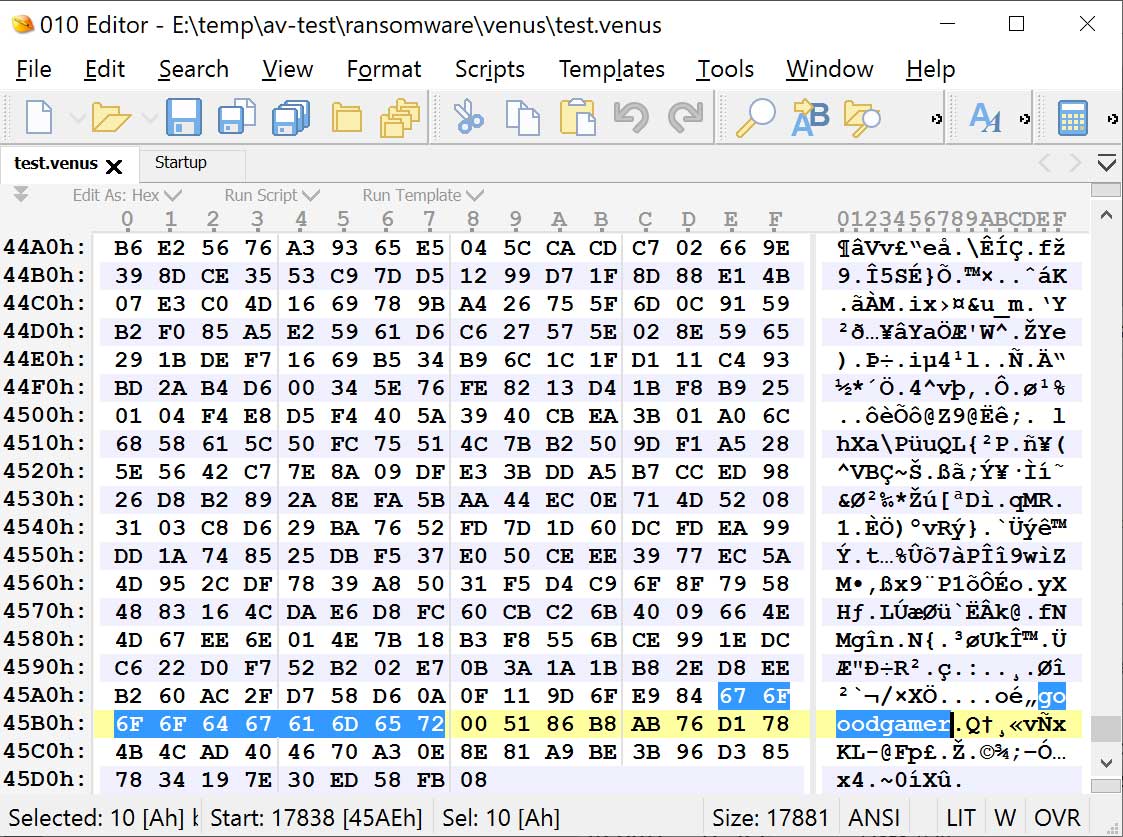

En cada archivo cifrado, el ransomware agregará un marcador de archivo ‘goodgamer’ y otra información al final del archivo. No está claro cuál es esta información adicional en este momento.

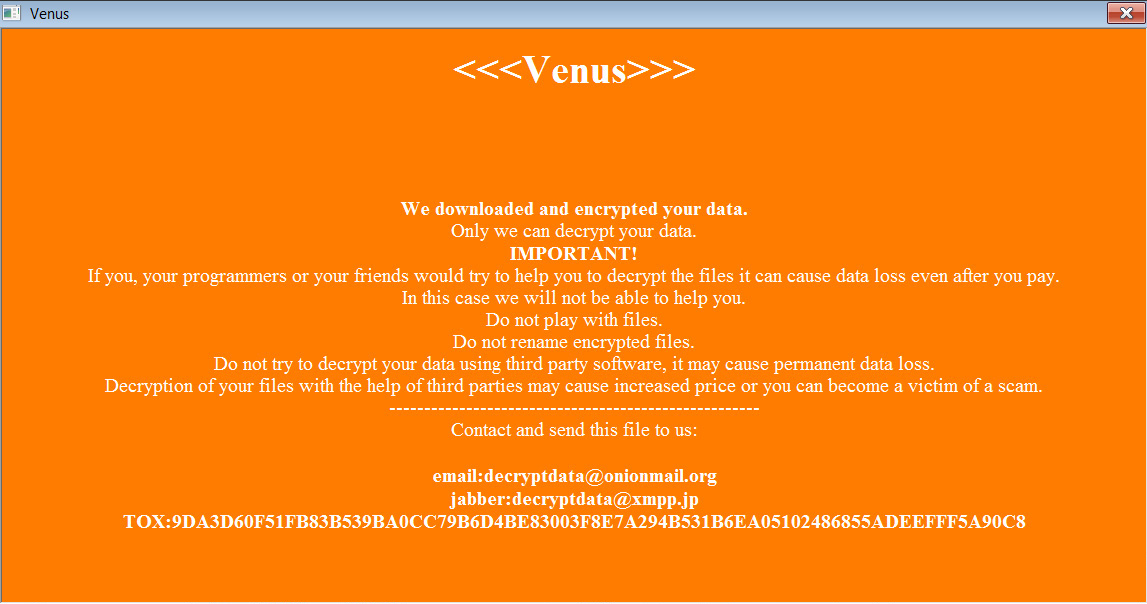

El ransomware creará una nota de rescate HTA en la carpeta %Temp% que se mostrará automáticamente cuando el ransomware termine de cifrar el dispositivo.

Como puede ver a continuación, este ransomware se llama a sí mismo “Venus” y comparte una dirección TOX y una dirección de correo electrónico que se pueden usar para contactar al atacante para negociar el pago de un rescate. Al final de la nota de rescate hay un blob codificado en base64, que probablemente sea la clave de descifrado encriptada.

En este momento, el ransomware Venus está bastante activo, con nuevos envíos cargados a ID Ransomware diariamente.

Dado que el ransomware parece tener como objetivo los servicios de escritorio remoto expuestos públicamente, incluso aquellos que se ejecutan en puertos TCP no estándar, es vital proteger estos servicios con un firewall.

Idealmente, ningún Servicio de escritorio remoto debe estar expuesto públicamente en Internet y solo debe ser accesible a través de una VPN.