Cisco ha solucionado vulnerabilidades de seguridad críticas que afectan a los enrutadores de VPN para pequeñas empresas y permiten que atacantes remotos no autenticados ejecuten códigos o comandos arbitrarios y activen condiciones de denegación de servicio (DoS) en dispositivos vulnerables.

Las dos fallas de seguridad rastreadas como CVE-2022-20842 y CVE-2022-20827 se encontraron en las interfaces de administración basadas en la web y en la función de actualización de la base de datos del filtro web, y ambas son causadas por una validación de entrada insuficiente.

La explotación exitosa de CVE-2022-20842 con entrada HTTP manipulada podría permitir a los atacantes “ejecutar código arbitrario como usuario raíz en el sistema operativo subyacente o hacer que el dispositivo se recargue, lo que resultaría en una condición DoS”, explica la compañía .

Las vulnerabilidades CVE-2022-20827 mediante el envío de información manipulada a la función de actualización de la base de datos del filtro web pueden permitir que los actores de amenazas “ejecuten comandos en el sistema operativo subyacente con privilegios de raíz “.

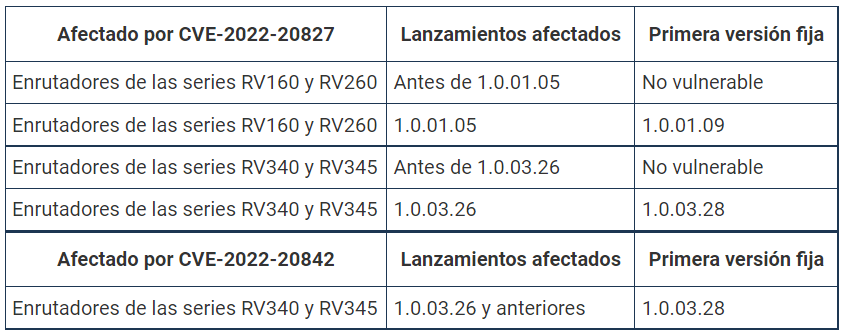

La lista completa de enrutadores afectados por estos errores incluye enrutadores VPN de las series Small Business RV160, RV260, RV340 y RV345 (CVE-2022-20842 solo afecta a los dos últimos).

Ambas fallas se pueden explotar de forma remota sin necesidad de autenticación en ataques que no requieren la interacción del usuario.

Cisco ha lanzado actualizaciones de software para abordar ambas vulnerabilidades y dice que no hay soluciones para eliminar los vectores de ataque.

Sin explotación en estado salvaje

Estas vulnerabilidades de seguridad fueron encontradas por investigadores de seguridad con el Laboratorio de investigación de inspectores de IoT, el Laboratorio de investigación de seguridad de Chaitin y el equipo CLP.

El Equipo de Respuesta a Incidentes de Seguridad de Productos (PSIRT) de la compañía dijo que Cisco no tiene conocimiento de la explotación activa o las vulnerabilidades disponibles públicamente en la naturaleza.

Hoy, Cisco también corrigió un tercer error de alta gravedad (CVE-2022-20841) en el módulo Open Plug and Play (PnP) de los enrutadores de las series RV160, RV260, RV340 y RV345.

Si no se repara, esta falla puede permitir que los atacantes ejecuten comandos arbitrarios en el sistema operativo Linux subyacente al enviar entradas maliciosas a dispositivos sin parchear.

Sin embargo, también requiere que el actor de amenazas “aproveche una posición intermedia o tenga un punto de apoyo establecido en un dispositivo de red específico que esté conectado al enrutador afectado”.

El mes pasado, Cisco abordó otro conjunto de errores de seguridad graves en la solución de administración del centro de datos Cisco Nexus Dashboard que permitía a los atacantes no autenticados ejecutar comandos y realizar acciones de forma remota con privilegios de root o de administrador.