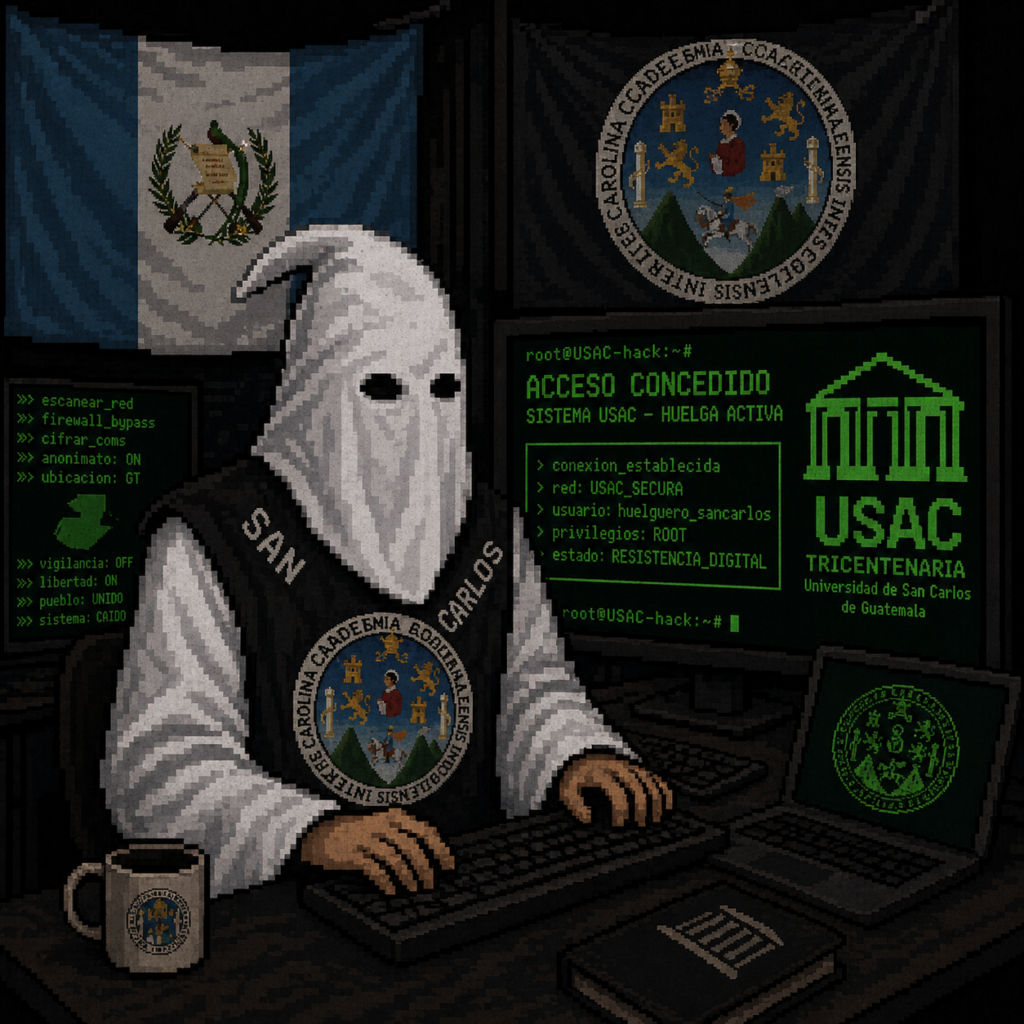

Se ha emitido una alerta crítica de ciberseguridad e inteligencia financiera tras la detección de un compromiso profundo en la infraestructura de la Universidad de San Carlos de Guatemala (USAC). El actor de amenazas conocido como MrGoblinciano ha exfiltrado y publicado una base de datos que contiene información financiera altamente sensible perteneciente al personal administrativo y docente de la institución. El ataque vulneró directamente el núcleo del Sistema Integrado de Información Financiera (SIIF), la plataforma central utilizada para la gestión económica de la universidad.

Anatomía del Incidente

Con base en la inteligencia recopilada a través del monitoreo de foros clandestinos, el incidente presenta las siguientes características técnicas operativas:

- Sistema Comprometido (SIIF): El atacante logró vulnerar y extraer información directamente del Sistema Integrado de Información Financiera (USAC – SIIF), lo que indica un posible acceso a bases de datos backend o el abuso de credenciales con altos privilegios administrativos.

- Ventana de Datos: La información exfiltrada es altamente reciente y vigente, abarcando registros financieros y administrativos correspondientes a los años 2025 y 2026.

- Alcance de la Filtración (PII y Datos Bancarios): A diferencia de un volcado de datos estándar, esta brecha se clasifica como crítica debido a la naturaleza de los registros. Incluye Información de Identificación Personal (PII) entrelazada directamente con datos bancarios y salariales. Esta combinación permite a los actores maliciosos realizar un perfilamiento económico exacto de cada empleado o catedrático afectado.

Impacto

La filtración de un sistema de nómina y finanzas a nivel estatal genera una cascada de riesgos severos para las víctimas individuales:

- Perfilamiento Económico y Extorsión: Al conocer con precisión los ingresos, deducciones y cuentas bancarias del personal universitario, los cibercriminales y grupos delictivos locales poseen la información perfecta para ejecutar campañas de extorsión, secuestros virtuales o llamadas de estafa telefónica (Vishing) altamente creíbles.

- Fraude Bancario y Robo de Identidad: Los datos expuestos facilitan a los atacantes suplantar la identidad de los empleados para solicitar créditos, tarjetas o realizar movimientos financieros fraudulentos en las entidades bancarias guatemaltecas.

- Ingeniería Social Dirigida (Spear-Phishing): Los actores de amenazas pueden enviar correos electrónicos suplantando al departamento de Recursos Humanos o Planilla de la USAC, utilizando datos reales para engañar a los empleados y lograr que entreguen contraseñas u otros accesos corporativos.

Recomendaciones y Mitigación

Para la Institución (USAC – Dirección de Tecnologías de la Información):

- Aislamiento y Auditoría Forense: Aislar preventivamente los servidores que alojan el SIIF y realizar una auditoría forense para determinar el vector de intrusión (ej. vulnerabilidades web no parcheadas, inyección SQL o credenciales de VPN comprometidas).

- Rotación Masiva y MFA: Forzar el cambio de contraseñas para todos los usuarios con acceso al sistema financiero y asegurar que las interfaces de administración no estén expuestas a la Internet pública sin Autenticación Multifactor (MFA).

- Comunicación de Crisis: Notificar de manera inmediata, transparente y oficial a todo el personal docente y administrativo sobre la brecha, especificando qué datos exactos fueron expuestos para que puedan tomar medidas de protección personal.

Para el Personal Afectado (Docentes y Administrativos):

- Congelamiento y Monitoreo Bancario: Contactar a sus instituciones bancarias para activar alertas de seguridad en todas las transacciones y monitorear de cerca sus estados de cuenta en busca de cualquier movimiento o descuento no reconocido.

- Alerta Máxima de Comunicaciones: Desconfiar absolutamente de correos, llamadas de WhatsApp o mensajes de texto que mencionen detalles de su salario o cuentas bancarias, incluso si la persona afirma ser del banco o de las oficinas centrales de la universidad. Nunca proporcionar pines, códigos OTP ni contraseñas.