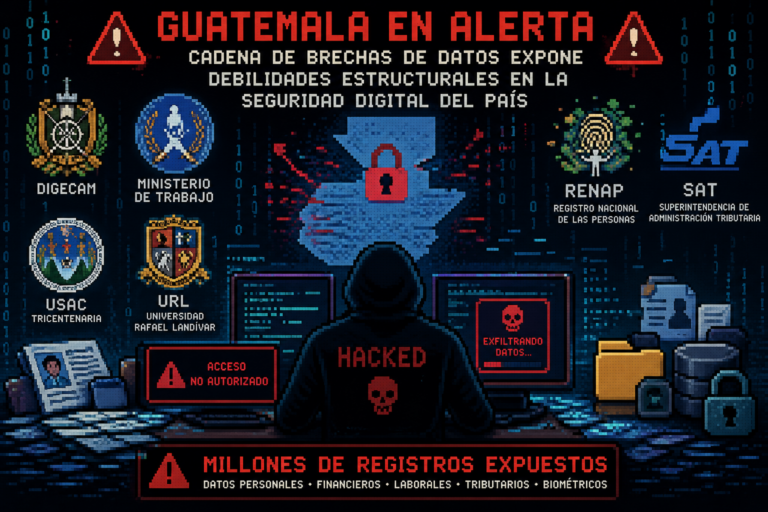

Se ha emitido una alerta roja de máxima severidad tras confirmarse uno de los compromisos de infraestructura estatal más críticos en la historia de Guatemala. El 28 de abril de 2026, el actor de amenazas identificado como GordonFreeman, operando en coordinación con colectivos como Team L4TAMFUCKERS e Izanagi, anunció la vulneración y exfiltración de las bases de datos centrales del Registro Nacional de las Personas (RENAP) y la Superintendencia de Administración Tributaria (SAT). Los atacantes exigen un pago extorsivo de 2 BTC, amenazando con poner a la venta el conjunto total de los datos si las demandas no son cumplidas, y afirman mantener persistencia activa dentro de la red gubernamental.

Anatomía de los Datos Exfiltrados

La magnitud del incidente no tiene precedentes, abarcando tanto la identidad civil como el patrimonio vehicular de la población:

- RENAP (18 Millones de Registros): La brecha abarca el núcleo de identidad del país, incluyendo Certificados de Nacimiento, Matrimonio y Defunción. Los registros exponen el Código Único de Identificación (CUI/DPI), nombres y apellidos completos, fotografías de los ciudadanos, fechas y lugares de nacimiento, así como la información íntegra y fotografías de los padres.

- SAT (5.6 Millones de Registros Vehiculares): El volcado fiscal compromete el parque automotor a nivel nacional. Expone el Número de Identificación Tributaria (NIT) y CUI del propietario, domicilio fiscal, y datos críticos de los vehículos: placas, número de motor, chasis, VIN, marca, modelo, estilo, y pólizas de seguro. También se incluyen los Certificados de Propiedad y Tarjetas de Circulación electrónicas.

Impacto (Riesgo de Extorsión y Seguridad Física)

El cruce de la base de datos de identidad (RENAP) con la base de datos patrimonial (SAT) otorga a las redes criminales locales e internacionales un poder de perfilamiento absoluto:

- Ingeniería Social y Extorsión Hiper-Dirigida: La filtración detallada de la SAT permite a los delincuentes mapear financieramente a los ciudadanos a través de sus activos. Al poseer el número de chasis, VIN, dirección fiscal y placa, los atacantes pueden ejecutar extorsiones telefónicas altamente creíbles mencionando vehículos particulares exactos —por ejemplo, especificando que conocen los movimientos de un Nissan de uso diario o los datos registrales de un Hyundai de 2012 a nombre de la víctima—.

- Focalización Geográfica: Esta granularidad patrimonial, cruzada con las fotografías, lugares de origen y residencias extraídas del RENAP, facilita que los grupos de extorsión focalicen sus amenazas de manera quirúrgica en zonas específicas del área metropolitana, como Mixco, escalando el riesgo de un fraude digital a un riesgo inminente de seguridad física.

- Clonación de Identidad Total: Con el DPI, las fotografías faciales y los códigos verificadores expuestos, los actores maliciosos poseen todos los elementos necesarios para burlar los procesos de validación de identidad (KYC) de los bancos nacionales, permitiendo la apertura de cuentas fraudulentas o el vaciado de fondos.

Recomendaciones y Mitigación

Debido a que la filtración ocurre a nivel de infraestructura estatal, la mitigación depende de medidas de contención financiera y concientización civil:

- Monitoreo CTI (Para SOC y Banca): Las instituciones financieras deben implementar reglas de detección anómalas en sus sistemas KYC, asumiendo que los documentos de identidad físicos (DPI) y los datos biométricos básicos presentados en plataformas digitales han sido comprometidos.

- Congelamiento Preventivo: Todo ciudadano afectado debe comunicarse con sus entidades bancarias para activar alertas de seguridad estrictas sobre la apertura de nuevos créditos o tarjetas a su nombre.

- Alerta Máxima por Vishing/Smishing: Descartar y denunciar inmediatamente cualquier llamada telefónica o mensaje de WhatsApp que mencione el modelo, placa o chasis de su vehículo bajo pretextos de solvencias de la SAT, supuestas multas o amenazas directas.

- Auditoría de Persistencia (Sector Público): Es imperativo que las agencias gubernamentales inicien una cacería de amenazas (Threat Hunting) exhaustiva en sus redes, ya que el actor asegura mantener acceso persistente a las infraestructuras de ambos ministerios.