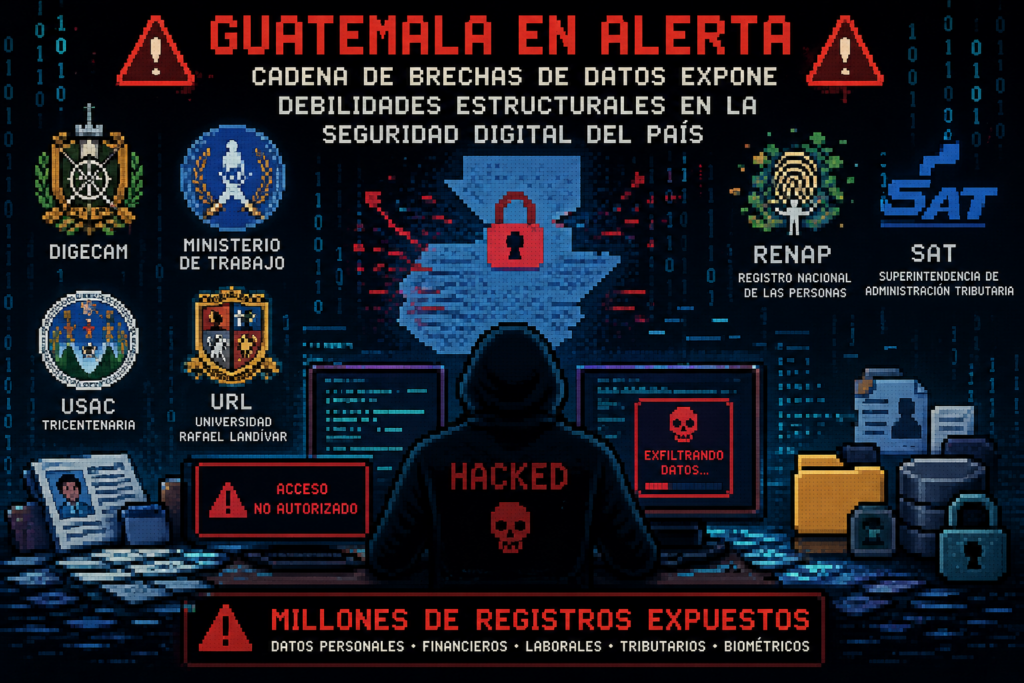

Guatemala enfrenta una de las semanas más críticas en materia de ciberseguridad en los últimos años. Durante abril de 2026, múltiples instituciones públicas, académicas y gubernamentales han sido señaladas como víctimas Guatemala enfrenta una de las semanas más críticas en materia de ciberseguridad en los últimos años. Durante abril de 2026, múltiples instituciones públicas, académicas y gubernamentales han sido señaladas como víctimas de incidentes de seguridad que involucran la exposición, robo y presunta comercialización de millones de registros sensibles.

Entre los casos más relevantes se encuentran las filtraciones atribuidas al Ministerio de Trabajo y Previsión Social, la Universidad de San Carlos de Guatemala (USAC), la Universidad Rafael Landívar (URL), así como presuntas afectaciones relacionadas con el Registro Nacional de las Personas (RENAP), la Superintendencia de Administración Tributaria (SAT) y la Dirección General de Control de Armas y Municiones (DIGECAM).

Aunque algunas instituciones han negado compromisos directos en sus infraestructuras o aseguran mantener la continuidad operativa, el volumen de información publicado y los patrones observados sugieren una campaña activa de explotación contra activos expuestos a internet.

Línea de tiempo de incidentes reportados

| Fecha estimada | Institución | Actor atribuido | Datos comprometidos |

|---|---|---|---|

| 7–10 abril 2026 | DIGECAM | GordonFreeman / Team L4TAMFUCKERS | 18,000 usuarios y 5 GB de datos |

| 25–27 abril 2026 | Ministerio de Trabajo (“Tu Empleo”) | Izanagi, GordonFreeman, cantpwn | +200,000 registros y 40 GB de CVs/documentos |

| 27 abril 2026 | USAC (Sistema SIIF) | MrGoblinciano | Datos financieros, CUI, bancos, salarios, administrativos |

| 27 abril 2026 | Universidad Rafael Landívar (URL) | MrGoblinciano | 84,620 fotografías y datos personales en JSON |

| 28 abril 2026 | RENAP | GordonFreeman / Team L4TAMFUCKERS | 18 millones de registros civiles y biométricos |

| Segunda quincena de abril | SAT | GordonFreeman / Team L4TAMFUCKERS | 5.6 millones de registros tributarios y fiscales |

Análisis técnico preliminar: ¿cómo podrían haber ocurrido estas intrusiones?

A nivel técnico, los incidentes presentan similitudes que permiten construir hipótesis razonables sobre los vectores de intrusión utilizados.

Explotación de aplicaciones web expuestas

Varias de las plataformas afectadas son portales públicos accesibles desde internet. Esto incrementa la probabilidad de explotación de vulnerabilidades como:

- SQL Injection (SQLi)

- Remote Code Execution (RCE)

- Local/Remote File Inclusion (LFI/RFI)

- Directory Traversal

- Subida arbitraria de archivos (File Upload Bypass)

En el caso del portal Tu Empleo, el volumen de registros y documentos exfiltrados sugiere acceso a bases de datos y almacenamiento documental, posiblemente mediante explotación de APIs vulnerables o consultas SQL no sanitizadas.

Persistencia mediante Web Shells

En los casos de RENAP y SAT, actores han mencionado la instalación de “web shells”, una técnica utilizada para mantener persistencia en servidores comprometidos.

Un web shell permite:

- ejecutar comandos remotos;

- moverse lateralmente;

- extraer información;

- reinstalar malware o mantener acceso tras cambios de credenciales.

Abuso de credenciales comprometidas

Los incidentes de USAC y URL podrían haber involucrado:

- credenciales filtradas previamente;

- reutilización de contraseñas;

- ataques de password spraying;

- accesos administrativos comprometidos.

Exfiltración automatizada de información

Los volúmenes reportados sugieren procesos automatizados de extracción:

- exportación de bases de datos;

- compresión masiva;

- subida a servidores externos;

- publicación parcial para demostrar acceso.

Indicadores de Ataque (IoAs) recomendados para monitoreo

Ante la posibilidad de que actores mantengan persistencia o busquen nuevos accesos, los equipos de seguridad deberían monitorear los siguientes Indicadores de Ataque (IoAs):

Actividad sospechosa en servidores web

- Creación de archivos

.php,.aspx,.jsp,.warno autorizados; - aparición de nombres inusuales como

shell.php,cmd.php,upload.php,adminer.php,1.php; - modificaciones recientes en rutas críticas como

/var/www/html/,/uploads/,/tmp/,/images/.

Comandos o procesos sospechosos

Monitorear ejecución de herramientas como:

- mysqldump

- sqlcmd

- rclone

- wget

- curl

- PowerShell Invoke-WebRequest

- certutil

- nc.exe

o herramientas de compresión:

- zip

- rar

- 7z

- tar

Actividad anómala en bases de datos

- consultas masivas a tablas sensibles;

- exportaciones inusuales;

- conexiones desde IPs externas;

- aumento anómalo de lectura/escritura.

Persistencia y movimiento lateral

- creación de usuarios administrativos;

- cambios en grupos privilegiados;

- tareas programadas sospechosas;

- conexiones RDP, SSH o SMB fuera de horario.

Tráfico saliente anómalo

- conexiones a servicios cloud no autorizados;

- uploads grandes;

- conexiones hacia VPN/TOR;

- tráfico en horarios inusuales.

Indicadores de phishing derivados

Es probable que actores aprovechen los datos filtrados para campañas usando:

- dominios typosquatting;

- correos similares a SAT/RENAP/USAC;

- URLs acortadas;

- adjuntos con macros.

Riesgos inmediatos para la población

La exposición combinada de datos civiles, fiscales, laborales, biométricos y financieros eleva significativamente el riesgo de:

Robo de identidad

Con información como:

- CUI/DPI;

- nombres completos;

- direcciones;

- teléfonos;

- fecha de nacimiento.

un atacante puede intentar suplantación en procesos bancarios, financieros o administrativos.

Fraude financiero y tributario

La exposición de datos asociados a SAT, bancos o nómina podría facilitar:

- fraudes tributarios;

- intentos de devolución falsa;

- ingeniería social bancaria;

- suplantación ante entidades financieras.

Phishing altamente dirigido

Es probable que durante las próximas semanas aumenten campañas usando temas como:

- actualización tributaria SAT;

- renovación de DPI;

- vacantes laborales;

- multas vehiculares;

- validaciones universitarias.

¿Qué sigue? Escenarios probables tras la ola de ataques en Guatemala

La reciente cadena de incidentes no solo evidencia una explotación activa de instituciones públicas y académicas, sino que podría representar la fase inicial de una campaña más amplia orientada a otros sectores estratégicos del país.

Cuando actores maliciosos logran comprometer bases de datos gubernamentales, universitarias o tributarias, no solo obtienen información valiosa: también adquieren inteligencia útil para planificar ataques más precisos contra nuevos objetivos.

Sector financiero y bancario

La exposición de datos tributarios, laborales o de identidad puede facilitar campañas de fraude financiero, suplantación de identidad y ataques dirigidos contra bancos, cooperativas, fintechs y billeteras digitales.

Los atacantes podrían utilizar la información obtenida para:

- abrir cuentas fraudulentas;

- solicitar créditos;

- ejecutar phishing bancario;

- realizar fraudes BEC o transferencias no autorizadas.

Sector salud

Hospitales, aseguradoras y entidades médicas suelen manejar información crítica y en muchos casos poseen infraestructuras menos robustas.

Un ataque podría derivar en:

- robo de historiales médicos;

- interrupción de servicios;

- ransomware;

- fraude con seguros.

Sector telecomunicaciones

Las telecomunicaciones son clave para campañas de fraude y secuestro de identidad.

Riesgos:

- SIM swapping;

- interceptación de OTP;

- fraude móvil;

- ataques a infraestructura.

Sector energético e infraestructura crítica

Empresas eléctricas, agua, transporte y operadores críticos podrían convertirse en objetivos si la motivación evoluciona de monetización a sabotaje o hacktivismo.

Esto podría causar:

- interrupción operativa;

- indisponibilidad de servicios;

- impacto nacional.

Sector educación privada

Tras USAC y URL, otras universidades y colegios podrían ser vistos como objetivos fáciles.

Los atacantes podrían buscar:

- datos personales;

- expedientes;

- credenciales;

- información financiera.

Sector retail y comercio electrónico

Con campañas de phishing apoyadas en datos reales, comercios podrían ver incremento en:

- fraude transaccional;

- robo de cuentas;

- fraude con tarjetas.

¿Por qué estos sectores?

Los atacantes suelen seguir tres criterios:

1. Facilidad de acceso

Sistemas desactualizados, credenciales débiles o servicios expuestos.

2. Valor económico

Datos monetizables o reutilizables.

3. Impacto mediático o político

Instituciones visibles generan reputación para actores hacktivistas o criminales.

Escenario más preocupante

El escenario más crítico sería que estas brechas permitan construir una base nacional correlacionada con:

- identidad;

- historial laboral;

- historial tributario;

- registros académicos;

- información financiera.

Eso permitiría campañas extremadamente sofisticadas de:

- fraude masivo;

- spear phishing;

- ransomware dirigido;

- espionaje;

- extorsión.

Proyección: qué podría ocurrir en las próximas semanas

Corto plazo

- publicación de nuevas muestras de datos;

- campañas de phishing masivo;

- intentos de monetización inmediata.

Mediano plazo

- venta de bases en foros;

- intercambio de accesos entre actores;

- correlación de bases para perfiles más completos.

Largo plazo

- campañas de ransomware;

- fraude masivo;

- explotación política o hacktivista.

Un llamado a la calma… pero con vigilancia

Aunque la magnitud de los incidentes genera preocupación, no significa que todas las personas afectadas serán víctimas inmediatas de fraude. Sin embargo, sí es importante elevar el nivel de precaución.

Se recomienda a la ciudadanía:

- no compartir códigos OTP;

- verificar correos o llamadas;

- activar alertas bancarias;

- cambiar contraseñas reutilizadas;

- monitorear movimientos financieros.

Recomendaciones para clientes y equipos técnicos

Ante el incremento de incidentes y la posible reutilización de accesos comprometidos, se recomienda a organizaciones, instituciones y equipos de tecnología tomar medidas inmediatas para reducir riesgos y fortalecer sus capacidades de detección y respuesta.

Para clientes y organizaciones

Las empresas e instituciones deben asumir que parte de la información de colaboradores, clientes o proveedores podría estar expuesta o siendo utilizada en campañas maliciosas.

Se recomienda:

- Informar preventivamente a colaboradores y clientes sobre posibles campañas de phishing o fraude relacionadas con SAT, RENAP, bancos, universidades o entidades gubernamentales.

- Reforzar controles de autenticación multifactor (MFA) en correos, VPNs, sistemas administrativos y plataformas críticas.

- Revisar y fortalecer procesos de validación de identidad para evitar fraudes basados en información filtrada.

- Activar monitoreo reforzado sobre movimientos financieros, transferencias, cambios de cuentas bancarias o solicitudes inusuales.

- Validar que proveedores críticos y terceros cuenten con controles adecuados de ciberseguridad.

- Implementar campañas internas de concientización para prevenir ingeniería social.

- Mantener respaldos actualizados, offline o segmentados, ante posibles escenarios de ransomware.

Recomendación general

En este momento, la prioridad debe ser asumir una postura de detección activa, no únicamente reactiva.

La combinación de datos filtrados, actores reincidentes y múltiples sectores afectados sugiere que esta campaña podría evolucionar hacia:

- ransomware;

- fraude financiero;

- spear phishing;

- explotación de terceros.

Las organizaciones que actúen en esta fase temprana tendrán mayor capacidad para contener impactos futuros.

Conclusión

Los incidentes recientes evidencian una problemática estructural: la ciberseguridad ya no es únicamente un asunto técnico, sino una cuestión de seguridad nacional, confianza institucional y protección ciudadana.

La recurrencia, simultaneidad y similitud de los ataques sugieren una campaña activa de explotación sobre infraestructuras públicas y académicas de Guatemala.

La prioridad para las instituciones afectadas debe centrarse en:

- identificar persistencia;

- revisar logs históricos;

- rotar credenciales;

- fortalecer monitoreo;

- contener accesos no autorizados.

Guatemala atraviesa un momento decisivo en su madurez digital. La forma en que responda en los próximos días podría definir el impacto real de esta crisis.