Investigaciones recientes revelan que el grupo de actores maliciosos detrás de Akira ransomware, quienes inicialmente tenían como objetivo a sistemas Windows, ahora han volteado su interés a sistemas Linux y se encuentran activamente dirigiendo ataques contra múltiples organizaciones a nivel mundial.

El grupo de ciber criminales conocidos como Akira fue observado por primera vez en abril de 2023, contándose 46 organizaciones comprometidas por estos, desde entonces. Este grupo malicioso filtra y encripta la información de las organizaciones objetivo mediante la técnica de doble extorción.

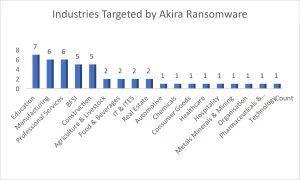

Entre las organizaciones objetivos de Akira, se encuentra una gran cantidad de sectores entre los cuales se puede mencionar, el sector educativo, el sector bancario, servicios financieros y aseguradoras, sector manufacturero, de servicios profesionales y muchos más. Siendo la región más afectada, Norteamérica, registrándose la mayoría de los casos en suelo estadounidense.

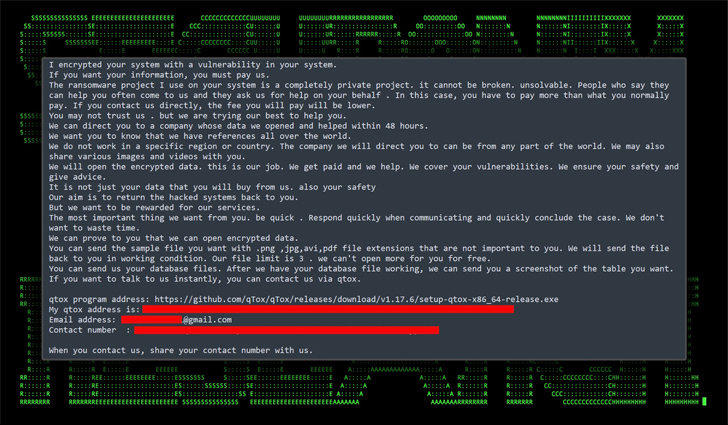

Como cualquier otro grupo de ransomware, Akira tiene como principal objetivo, el robo de información sensible desde las redes comprometidas para posteriormente encriptar los archivos específicos que tienen como objetivo y finalmente realizar la petición de “rescate” de la información cifrada, la cual puede llegar a ser de varios millones de dólares.

Un disparo en la búsqueda en ID Ransomware, muestra, como se mencionaba previamente, la actividad creciente de Akira, contra empresas a nivel mundial, teniéndose registros de hasta 30 victimas nuevas solo en los Estados Unidos.

Akira Ransomware

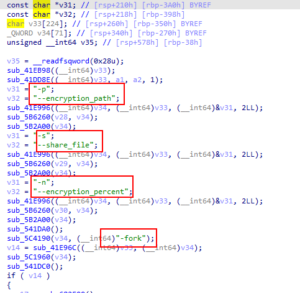

La variante de Linux del ransomware Akira es un archivo ejecutable de 64 bits de Formato ejecutable y enlazable o ELF. Para su ejecución el atacante necesita proveer parámetros específicos como los que se presentan a continuación.

- “-p” / “–encryption_path” – Ruta o archivos/folder a cifrar.

- “-s” / “–share_file” – Ruta de la unidad de red compartida que se va a cifrar.

- “-n” / “–encryption_percent” – Porcentaje de los archivos a cifrar.

- “-fork” – Creación de procesos hijo, para el cifrado.

De estos parámetros, “-n” resulta de gran interés pues este se vería inversamente relacionado con la velocidad de cifrado, es decir, el tiempo total que le tomaría al ransomware, cifrar los archivos en los sistemas comprometidos, de manera que entre menor sea el porcentaje a cifrar, mayor será la velocidad de cifrado, esto sin embargo crea un problema para el atacante pues si el porcentaje de cifrado es muy bajo, el usuario comprometido podría recuperar una gran cantidad de estos datos sin pagar el rescate exigido.

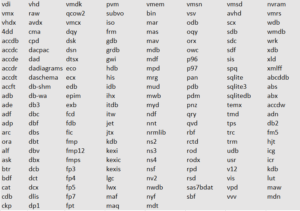

Akira ransomware carga una lista de las extensiones de archivos que tiene como objetivo para cifrar y agrega la extensión “.akira” a cada uno de los archivos comprometidos. Entre las extensiones objetivo de Akira se pueden observar las que a continuación se exponen.

Según lo exponen Cybel, antes del proceso de cifrado Akira ransomware carga una clave publica RSA predeterminada, para el cifrado de los archivos en los sistemas comprometidos y aprovecha varios algoritmos de clave simétrica para el cifrado de archivos, como AES, CAMELLIA, IDEA-CB y DES.

La clave simétrica se utiliza para cifrar los archivos de las víctimas y, posteriormente, se cifra con la clave pública RSA. Esto impide el acceso a la clave de descifrado, a menos que se disponga de la clave de descifrado privada RSA que sólo poseen los atacantes.

Posterior a que todos los archivos que encajan con las extensiones listadas por el grupo. La nota de ransomware codificada es creada en cada uno de los folders comprometidos dentro del dispositivo de la víctima.

Este es otro ejemplo de grupos de ransomware que inicialmente se enfocaban en ataques a sistemas Windows, viéndose seducidos a cambiar de objetivo, como en este caso con los sistemas de Linux, esto a su vez, subraya la creciente vulnerabilidad de estos sistemas frente a las ciber amenazas.

Recomendaciones

Algunas recomendaciones esenciales como primera línea de defensa contra este tipo de acciones maliciosas son:

- Realizar respaldos regularmente, de todos los sistemas y mantener estor respaldos fuera de línea, o bien en una red aparte.

- Mantener todos los sistemas constantemente actualizados, si es posible habilitar actualizaciones automáticas de software, de manera que no se pase por alto alguna actualización importante.

- En la medida de lo posible, abstenerse de abrir enlaces y archivos adjuntos de correo electrónico que no sean de confianza sin verificar su autenticidad.

- Sensibilizar y educar a los usuarios sobre las tácticas comunes de ingeniería social, como el engaño, la manipulación emocional y el uso de información personal.

- Desarrollar políticas claras y procedimientos de autenticación para manejar solicitudes de información sensible o cambios en la configuración.

- Hacer uso de listas de aplicaciones permitidas y/o soluciones de detección y respuesta de puntos finales (EDR) de manera que se pueda garantizar que solo aquel software debidamente autorizado pueda ser ejecutado.

- Implementar sistemas de detección de intrusión (IDS) y así detectar actividad de mando y control, así como cualquier otra actividad de red potencialmente maliciosa.

IOC

| Indicador | Tipo |

| 302f76897e4e5c8c98a52a38c4c98443 | MD5 |

| 9180ea8ba0cdfe0a769089977ed8396a68761b40 | SHA1 |

| 1d3b5c650533d13c81e325972a912e3ff8776e36e18bca966dae50735f8ab296 | SHA256 |