Recientemente se han podido observar ataques dirigidos a pequeñas y medianas empresas alrededor del mundo, estos ataques presentaron la cualidad de haber combinado acciones de ciber-espionaje junto a ciber-delincuencia. Investigaciones revelan que el grupo de actores maliciosos detrás de estos ataques ha sido rastrado como “Asylum Ambuscade”.

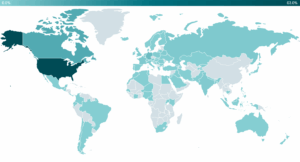

Asylum Ambuscade lleva realizando campañas de ciberespionaje desde al menos 2020. Se han detectado casos anteriores de funcionarios públicos y empleados de empresas estatales en países de Asia Central y Armenia y fue identificado por primera vez por Proofpoint en un informe de marzo de 2022 que se centraba en una campaña de phishing contra entidades que ayudaban al movimiento de refugiados ucranianos. a continuación se puede observar la distribución geográfica de las victimas.

Un informe publicado por ESET ha revelado más detalles sobre las operaciones de Asylum Ambuscade del año pasado y destacando las actualizaciones de su victimología y conjunto de herramientas.

Campaña

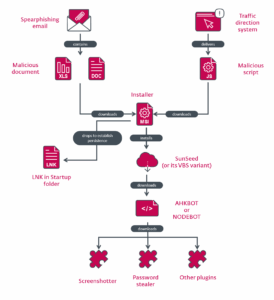

Asylum Ambuscade suele lanzar sus ataques con correos electrónicos de spear-phishing enviados a los objetivos, que llevan adjuntos documentos maliciosos que ejecutan código VBS malicioso y, después de junio de 2022, un exploit para CVE-2022-30190 (Follina).

El exploit inicia la descarga de un instalador MSI que despliega el malware Sunseed del grupo, un descargador basado en Lua que también genera un archivo LNK en la carpeta de inicio de Windows para su persistencia.

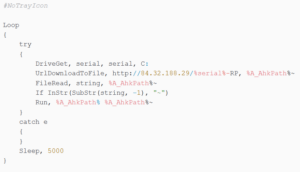

Sunseed obtiene la carga útil de la etapa posterior, Akhbot, del servidor de comando y control y continúa haciendo ping al servidor para recibir y ejecutar código Lua adicional.

Asylum Ambuscade mantiene un alcance casi desconcertantemente amplio en 2023, dirigiéndose a clientes bancarios, comerciantes de criptomonedas, entidades gubernamentales y varias pequeñas y medianas empresas de Norteamérica, Europa y Asia Central.

Según la investigación conducida por ESET, la cadena de infección actual sigue la misma estructura que en las operaciones de 2022. Sin embargo, los analistas de seguridad han observado ahora nuevos vectores de compromiso, incluyendo anuncios maliciosos de Google que redirigen a los usuarios a sitios que ejecutan código JavaScript malicioso.

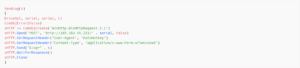

Además, los actores maliciosos comenzaron a desplegar una nueva herramienta llamada “Nodebot” en marzo de 2023, que parece ser el puerto Node.js de Ahkbot. los cuales se muestran a continuación, respectivamente.

La función del malware sigue incluyendo la captura de pantallas, la extracción de contraseñas de navegadores basados en Internet Explorer, Firefox y Chromium, y la obtención de plugins adicionales de AutoHotkey en el dispositivo infectado.

Los plugins obtenidos por el malware presentan funcionalidades específicas, como la descarga de un cargador Cobalt Strike empaquetado con VMProtect, la instalación de Chrome para acomodar operaciones hVNC, el inicio de un keylogger, el despliegue de un infostealer Rhadamanthys, el lanzamiento de una RAT disponible comercialmente y más.

ESET ha contabilizado 4.500 víctimas desde que comenzó a rastrear Asylum Ambuscade en enero de 2022, lo que equivale a unas 265 víctimas al mes, lo que lo convierte en un actor de amenazas muy prolífico y una grave amenaza para las organizaciones de todo el mundo.

Aunque las amenazas se dirigen claramente a comerciantes de criptomoneda y cuentas bancarias con fines lucrativos, el ataque a PYMES podría apuntar al ciber-espionaje.

Se cree que el grupo de amenazas podría estar vendiendo el acceso a la red de estas empresas a afiliados del ransomware para obtener beneficios. Sin embargo, ESET no ha encontrado pruebas que apoyen esta hipótesis. De manera que aún no se tienen claros los objetivos operativos específicos de Asylum Ambuscade.

Indicadores de Compromiso

| Indicador | descripcion |

| Hash | 2B42FD41A1C8AC12221857DD2DF93164A71B95D7 |

| Hash | D5F8ACAD643EE8E1D33D184DAEA0C8EA8E7FD6F8 |

| Hash | 57157C5D3C1BB3EB3E86B24B1F4240C867A5E94F |

| Hash | 7DB446B95D5198330B2B25E4BA6429C57942CFC9 |

| Hash | 5F67279C195F5E8A35A24CBEA76E25BAD6AB6E8E |

| Hash | C98061592DE61E34DA280AB179465580947890DE |

| Hash | 519E388182DE055902C656B2D95CCF265A96CEAB |

| Hash | AC3AFD14AD1AEA9E77A84C84022B4022DF1FC88B |

| Hash | 64F5AC9F0C6C12F2A48A1CB941847B0662734FBF |

| Hash | 557C5150A44F607EC4E7F4D0C0ED8EE6E9D12ADF |

| Hash | F85B82805C6204F34DB0858E2F04DA9F620A0277 |

| Hash | 5492061DE582E71B2A5DA046536D4150F6F497F1 |

| Hash | C554100C15ED3617EBFAAB00C983CED5FEC5DB11 |

| Hash | AD8143DE4FC609608D8925478FD8EA3CD9A37C5D |

| Hash | F2948C27F044FC6FB4849332657801F78C0F7D5E |

| Hash | 7AA23E871E796F89C465537E6ECE962412CDA636 |

| Hash | 384961E19624437EB4EB22B1BF45953D7147FB8F |

| Hash | 7FDB9A73B3F13DBD94D392132D896A5328DACA59 |

| Hash | 3E38D54CC55A48A3377A7E6A0800B09F2E281978 |

| Hash | 7F8742778FC848A6FBCFFEC9011B477402544171 |

| Hash | 29604997030752919EA42B6D6CEE8D3AE28F527E |

| Hash | 7A78AF75841C2A8D8A5929C214F08EB92739E9CB |

| Hash | 441369397D0F8DB755282739A05CB4CF52113C40 |

| Hash | 117ECFA95BE19D5CF135A27AED786C98EC8CE50B |

| Hash | D24A9C8A57C08D668F7D4A5B96FB7B5BA89D74C3 |

| Hash | 95EDC096000C5B8DA7C8F93867F736928EA32575 |

| Hash | 62FA77DAEF21772D599F2DC17DBBA0906B51F2D9 |

| Hash | A9E3ACFE029E3A80372C0BB6B7C500531D09EDBE |

| Hash | EE1CFEDD75CBA9028904C759740725E855AA46B5 |

| IP | 5.39.222[.]150 |

| IP | 5.44.42[.]27 |

| IP | 5.230.68[.]137 |

| IP | 5.230.71[.]166 |

| IP | 5.230.72[.]38 |

| IP | 5.230.72[.]148 |

| IP | 5.230.73[.]57 |

| IP | 5.230.73[.]63 |

| IP | 5.230.73[.]241 |

| IP | 5.230.73[.]247 |

| IP | 5.230.73[.]248 |

| IP | 5.230.73[.]250 |

| IP | 5.252.118[.]132 |

| IP | 5.252.118[.]204 |

| IP | 5.255.88[.]222 |

| IP | 23.106.123[.]119 |

| IP | 31.192.105[.]28 |

| IP | 45.76.211[.]131 |

| IP | 45.77.185[.]151 |

| IP | 45.132.1[.]238 |

| IP | 45.147.229[.]20 |

| IP | 46.17.98[.]190 |

| IP | 46.151.24[.]197 |

| IP | 46.151.24[.]226 |

| IP | 46.151.25[.]15 |

| IP | 46.151.25[.]49 |

| IP | 46.151.28[.]18 |

| IP | 51.83.182[.]153 |

| IP | 51.83.189[.]185 |

| IP | 62.84.99[.]195 |

| IP | 62.204.41[.]171 |

| IP | 77.83.197[.]138 |

| IP | 79.137.196[.]121 |

| IP | 79.137.197[.]187 |

| IP | 80.66.88[.]155 |

| IP | 84.32.188[.]29 |

| IP | 84.32.188[.]96 |

| IP | 85.192.49[.]106 |

| IP | 85.192.63[.]13 |

| IP | 85.192.63[.]126 |

| IP | 85.239.60[.]40 |

| IP | 88.210.10[.]62 |

| IP | 89.41.182[.]94 |

| IP | 89.107.10[.]7 |

| IP | 89.208.105[.]255 |

| IP | 91.245.253[.]112 |

| IP | 94.103.83[.]46 |

| IP | 94.140.114[.]133 |

| IP | 94.140.114[.]230 |

| IP | 94.140.115[.]44 |

| IP | 94.232.41[.]96 |

| IP | 94.232.41[.]108 |

| IP | 94.232.43[.]214 |

| IP | 98.142.251[.]26 |

| IP | 98.142.251[.]226 |

| IP | 104.234.118[.]163 |

| IP | 104.248.149[.]122 |

| IP | 109.107.173[.]72 |

| IP | 116.203.252[.]67 |

| IP | 128.199.82[.]141 |

| IP | 139.162.116[.]148 |

| IP | 141.105.64[.]121 |

| IP | 146.0.77[.]15 |

| IP | 146.70.79[.]117 |

| IP | 157.254.194[.]225 |

| IP | 157.254.194[.]238 |

| IP | 172.64.80[.]1 |

| IP | 172.86.75[.]49 |

| IP | 172.104.94[.]104 |

| IP | 172.105.235[.]94 |

| IP | 172.105.253[.]139 |

| IP | 176.124.214[.]229 |

| IP | 176.124.217[.]20 |

| IP | 185.70.184[.]44 |

| IP | 185.82.126[.]133 |

| IP | 185.123.53[.]49 |

| IP | 185.150.117[.]122 |

| IP | 185.163.45[.]221 |

| IP | 193.109.69[.]52 |

| IP | 193.142.59[.]152 |

| IP | 193.142.59[.]169 |

| IP | 194.180.174[.]51 |

| IP | 195.2.81[.]70 |

| IP | 195.133.196[.]230 |

| IP | 212.113.106[.]27 |

| IP | 212.113.116[.]147 |

| IP | 212.118.43[.]231 |

| IP | 213.109.192[.]230 |