Un grupo de actores maliciosos, rastreados como UNC3944, con motivaciones financieras, ha sido visto abusando de la consola serie de Microsoft Azure en máquinas virtuales (VMs), esto con el fin de instalar herramientas de gestión remota de terceros, en entornos comprometidos.

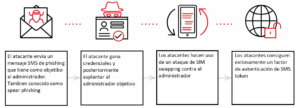

UNC3944 es un grupo de actores maliciosos, financieramente motivados, los cuales han sido observados desde mayo de 2022, entre sus técnicas frecuentes se encuentra el de SIM swapping (ataque por el cual se hace un duplicado de una tarjeta SIM con el fin de recibir códigos de confirmación o autenticación), en el abuso a compañías de telecomunicación y BPO, seguido del establecimiento y persistencia mediante el uso de cuentas comprometidas. Se observa un fuerte uso de técnicas de phishing a emails y mensajes de texto. Cuando los atacantes ganan acceso a la base de datos de otros usuarios, los atacantes siguen realizando phishing a los usuarios contenidos en esta.

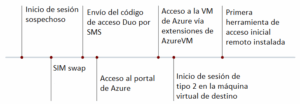

Una vez el atacante gana acceso a la cuenta de administrador de Azure, este tiene acceso al tenant de Azure, debido a los privilegios globales concebido a la cuenta de administrador. Desde aquí, el atacante puede realizar distintas acciones, como: exportar información de los usuarios, conseguir información del entorno de Azure y las máquinas virtuales, así como la creación o modificación de cuentas. También se ha observado a los atacantes haciendo uso de extensiones de Azure con fines de reconocimiento.

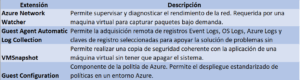

El uso de extensiones de diagnóstico, integradas en Azure, por parte de los atacantes, tiene como fin la recopilación de información. Entre las extensiones, se hace notar “CollectGuestLogs” la cual permite recolectar archivos de registro para el análisis offline y preservación. otras extensiones utilizadas por los atacantes se resaltan a continuación.

Una vez el atacante completa el proceso de reconocimiento, este emplea una serie de funcionalidades de consola con la finalidad de conseguir un prompt de comandos administrativos dentro de una máquina virtual de Azure.

Con la finalidad de mantener la persistencia en las máquinas virtuales, los atacantes, hacen uso de herramientas de administración remota comerciales, como es el caso de PowerShell. La ventaja de la utilización de herramientas que son aplicaciones legitimas, es que proveen al atacante con acceso remoto, sin siquiera, disparar las alertas de varias plataformas de detección endpoint. Luego de que los atacantes se han movido a otros sistemas, el atacante establece un túnel SSH reverso al servidor C2 de los atacantes.

Estos métodos de ataque resultan muy ventajosos, por el hecho de que evade muchos de los métodos de detecciones tradicionales utilizados en Azure, a su vez que provee al atacante con un acceso completo a la máquina virtual.

Posteriormente, se ha visto que, UNC3944 utiliza un loader denominado STONESTOP con el fin de instalar un driver malicioso llamado POORTRY, el cual tiene como finalidad la terminación de procesos asociados a software de seguridad, a su vez que, borra archivos como parte de un ataque de “trae tu propio dispositivo vulnerable” (BYOVD).

El informe hacía notar que, este tipo de ataques evidenciaban como los actores maliciosos están tomando ventaja de los ataques de Living-off-the-Land (LotL), que no son otra cosa que ataques que hacen uso del entorno ya existente en un sistema TI, es decir, no se hace uso de archivos maliciosos, lo que lo convierte en un método difícil de detectar.