Recientemente Microsoft ha descubierto ataques de phishing de adversarion en el medio (AiTM por sus siglas en inglés) multi-estaciones. Al mismo tiempo de ataques de compromiso de correo electrónico empresarial o BEC (Business email compromiso), contra organizaciones bancarias y de servicios financieros.

En el phishing AiTM, los actores de la amenaza instalan un servidor proxy entre un usuario objetivo y el sitio web que el usuario desea visitar, que es el sitio de phishing bajo el control de los atacantes. El servidor proxy permite a los atacantes acceder al tráfico y capturar la contraseña del objetivo y la cookie de sesión.

Cadena de ataque

El ataque inicia con un correo electrónico de phishing de uno de los proveedores de confianza de las organizaciones objetivo. El correo electrónico de phishing se enviaba con un código de siete dígitos como asunto. Este código era único para cada organización objetivo, lo que probablemente sea un mecanismo de seguimiento para el atacante.

En la segunda etapa, se observó que el atacante utilizó el servicio legítimo Canva para la campaña de phishing. Canva es una plataforma de diseño gráfico que permite a los usuarios crear gráficos para redes sociales, presentaciones, carteles y otros contenidos visuales. Los atacantes abusaron de la plataforma Canva para alojar una página que muestra una vista previa falsa de un documento de OneDrive y enlaza a una URL de phishing:

En la tercera etapa tenemos el ataque AiTM. Al acceder a la URL, el usuario es redirigido a una página de phishing alojada en la plataforma en la nube de Tencent que falsificaba una página de inicio de sesión de Microsoft. La URL final difiere por usuario, pero muestra la misma página de inicio de sesión falsificada.

Después de que el objetivo proporcionara la contraseña en la página de phishing, el atacante utiliza las credenciales en una sesión de autenticación creada en el sitio web objetivo. Cuando al atacante se le solicitaba la autenticación multifactor en la sesión de autenticación, el atacante modificaba la página de phishing para convertirla en una página MFA falsificada. Una vez que el objetivo completaba la autenticación multifactor, el atacante capturaba el testigo de sesión. Se observó que las páginas de phishing del ataque AiTM estaban alojadas en direcciones IP ubicadas en Indonesia.

En la etapa cuatro encontramos la repetición de la cookie de sesión. Se pudo observar que el atacante inicia sesión con la cookie robada al cabo de unas horas desde una dirección IP con sede en Estados Unidos. El atacante se hace pasar por el objetivo con este ataque de repetición de sesión y accede a conversaciones de correo electrónico y documentos alojados en la nube. Abonado a esto, el atacante generó un nuevo token de acceso, lo que le permitió persistir más tiempo en el entorno.

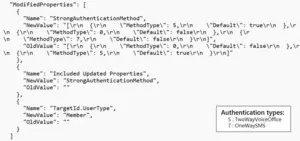

En la siguiente etapa (5), el atacante procedió a añadir un nuevo método MFA para la cuenta del objetivo, que era a través de una contraseña de un solo uso (OTP) basada en el teléfono, con el fin de iniciar sesión utilizando las credenciales robadas del usuario sin ser detectado. Añadir un nuevo método MFA, por defecto, no requiere una nueva autenticación. También se pudo observar que el atacante añadió un OneWaySMS, un servicio OTP basado en teléfono, como un nuevo método MFA además del método existente utilizado por el objetivo. Se observó que se añadía un número de teléfono con el código de país iraní como número utilizado para recibir la OTP telefónica.

En la etapa 6, se observó que el atacante inició sesión con el nuevo token de sesión y posteriormente, creó una regla de Bandeja de entrada con parámetros que movían todos los correos entrantes en el buzón del usuario a la carpeta Archivo y marcaba todos los correos como leídos.

En la etapa 7 se observó que el atacante inició una campaña de phishing a gran escala que incluía más de 16.000 correos electrónicos con una URL de Canva ligeramente modificada. Los mensajes se enviaron a los contactos del usuario afectado, tanto dentro como fuera de la organización, así como a listas de distribución. Los destinatarios se identificaron a partir de los correos electrónicos recientes en la bandeja de entrada del usuario afectado. El asunto de los correos contenía un código único de siete dígitos, posiblemente una táctica del atacante para seguir la pista de las organizaciones y las cadenas de correo electrónico.

seguidamente el atacante monitoreó el buzón del usuario víctima en busca de correos electrónicos no entregados y fuera de la oficina y los eliminó de la carpeta Archivo. El atacante leyó los correos electrónicos de los destinatarios que planteaban dudas sobre la autenticidad del correo electrónico de phishing y respondió, posiblemente para confirmar falsamente que el correo electrónico era legítimo.

Según Microsoft “Este ataque muestra la complejidad de las amenazas AiTM y BEC, que abusan de las relaciones de confianza entre vendedores, proveedores y otras organizaciones asociadas con la intención de cometer fraude financiero” también agregaba que “Aunque el ataque logró el objetivo final de un típico ataque de phishing AiTM seguido del compromiso del correo electrónico empresarial, aspectos notables, como el uso de proxy indirecto en lugar de las típicas técnicas de proxy inverso, ejemplifican la continua evolución de estas amenazas.”