Investigadores han identificado una gran campaña de phishing que apunta al sector hotelero. Los atacantes envían correos suplantando a la plataforma de reservas Booking.com y redirigen a los destinatarios a páginas tipo “ClickFix” que engañan para que ejecuten comandos maliciosos, resultando en la infección de los sistemas con PureRAT.

Phishing ClickFix: El Ataque a la Cadena de Suministro Hotelera

La campaña explota la confianza en las plataformas de reservas para obtener control remoto del sistema y acceder a datos sensibles de los huéspedes.

Mecanismo de Infección

- Cebo y Confianza: Un correo electrónico llega al personal del hotel desde una cuenta comprometida (que parece legítima). El mensaje contiene un enlace que aparenta ser de verificación de la cuenta en Booking.com o similar.

- Técnica ClickFix: La víctima hace clic y es llevada a un sitio que imita un “check de seguridad” (captcha, verificación, etc.). Esta técnica tiene como objetivo reducir la sospecha.

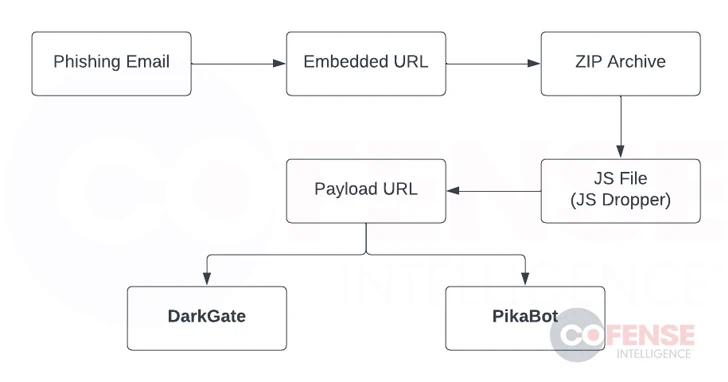

- Ejecución Maliciosa: Mediante JavaScript, el sitio pide a la víctima que copie y ejecute un comando PowerShell en el terminal. Este comando descarga un archivo ZIP que desencadena la cadena de infección.

- Payload PureRAT: El malware PureRAT es un troyano de acceso remoto completo, con capacidad de:

- Control remoto del ratón/teclado.

- Captura de webcam/micrófono.

- Exfiltración de archivos y keylogging.

- Persistencia mediante registro RU

Por Qué el Ataque es Peligroso

- Objetivo de Alto Valor: Comprometer los sistemas de reservas de un hotel permite manipulación de reservas, fraude de pagos y robo de credenciales de clientes/huéspedes (PII, datos de pago).

- Evasión de Filtros: El uso de una cuenta de correo comprometida como vector inicial permite que los emails parezcan confiables (desde un dominio legítimo), dificultando que filtros de spam los detecten.

- Industrialización del Crimen: Existe una cadena de criminal-servicios que soporta la campaña: venta de logs de cuentas de reservas (Booking.com, Expedia) y uso de bots de Telegram para monetizar los accesos robados. Esto revela un modelo de negocio altamente industrializado.

- Urgencia y Engaño: La técnica “verificación urgente” reduce el tiempo que tiene la víctima para pensar o consultar con TI, una táctica clásica de ingeniería social sofisticada.

Recomendaciones

- Hardeningde Cuentas y Procesos

- MFA y Rotación Crítica: Verificar si el personal tiene cuentas de Booking.com, Expedia u otras plataformas con privilegios de gestión. Activar MFA en todas las cuentas y rotar credenciales expuestas.

- Bloqueo de Scripts Ejecutables: Entrenar al personal para no ejecutar comandos o copiar/pegar en Terminal/PowerShell sin consultar explícitamente a TI, especialmente si la fuente es un sitio web.

- Filtros de Correo: Configurar filtros de correo con especial atención a enlaces que pretendan ser “verificación de seguridad” o “verificación de cuenta” en temas de reservas.

- Detección enEndpointy Red

- Segmentación: Segmentar la red: los sistemas de reservas o administración deben estar aislados de la red pública, con acceso mínimo y monitoreo de conexiones salientes.

- Detección de Comportamiento: Implementar detección de comportamiento: alertar para scripts que se ejecutan tras descarga de ZIP desde navegador, creación de tareas programadas sospechosas o escritura de persistencia en registro RUN.

- Hunting de PowerShell: Monitorizar comandos de PowerShell que se ejecutan inmediatamente después de ser copiados desde el clipboard del usuario (indicador de la técnica ClickFix).

- Auditoría de Descargas: Revisar el tráfico que descarga archivos ZIP desde dominios recientemente registrados o comprometidos, y que extraen ejecutables inusuales (.exe, .dll) en carpetas temporales.