Una nueva cepa de ransomware ha sido recientemente observada por equipos de investigadores de ciberseguridad, esta nueva cepa de ransomware ha sido denominada “Big Head” y según se ha determinado, podría estar expandiéndose mediante malvertising sobre actualizaciones de windows e instaladores de Word falsas.

Según lo comentan los investigadores de Fortinet, la variante del ransomware Big Head muestra alertas de actualizaciones falsas de Windows, inclusive se pudo observar una de las variantes con un icono de Microsoft Word que muy probablemente se habría distribuido como software falsificado.

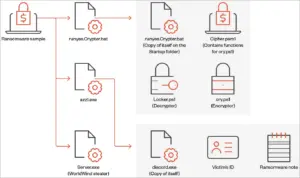

Otra investigación conducida por investigadores de trendmicro, han indicado que el ransomware es un binario .NET que realiza la instalación de tres archivos cifrados mediante AES en los sistemas víctima, según lo observado, uno de los archivos contenidos, se utiliza para la propagación del malware, el segundo, es utilizado para la comunicación con un bot de telegram de los actores maliciosos mientras que el tercer archivo es utilizado para realizar el cifrado de los archivos en los sistemas comprometidos, a su vez, este también puede mostrar al usuario una falsa actualización de Windows. A continuación se muestra la cadena de infección de Big Head

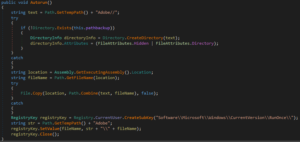

Una vez ejecutado, el ransomware realiza, varias acciones en el sistema comprometido, entre las cuales se puede mencionar la creación de una clave de ejecución automática en el registro (como se muestra en la imagen de abajo), sobrescribir los archivos existentes de ser necesario, establecer los atributos de los archivos del sistema y desactivar el administrador de tareas.

Según lo observado en las muestras, a cada una de las víctimas se les asigna un ID único que se recupera del directorio %appdata%ID o bien, se genera mediante la utilización de una cadena aleatoria de 40 caracteres. Antes de proceder a cifrar los archivos especificados, en el sistema comprometido, el ransomware elimina las instantáneas con la finalidad de impedir la restauración sencilla del sistema. En el proceso, el ransomware añade la extensión “.poop” a los archivos cifrados. entre los tipos de archivos objetivo se encuentran los siguientes.

Abonado a lo anterior, Big Head ransomware procede a terminar archivos en ejecución, con la finalidad de evitar la manipulación del proceso de cifrado y a su vez, liberar los datos que el malware debería bloquear. Entre los procesos que el ransomware termina se encuentran los siguientes.

Con la finalidad de evitar algún tipo de inutilización del sistema comprometido, el ransomware omite los directorios Windows, Papelera de reciclaje, Archivos de programa, Temp, Datos de programa, Microsoft y Datos de aplicación.Otra cualidad que sale a relucir del modo de acción del ransomware es qué este comprueba si se ejecuta en una caja virtual (virtual box), este buscará el idioma del sistema y si determina que ningún idioma de algún país miembro de la comunidad de Estados Independientes este procederá a cifrar los archivos del sistema. Los idiomas que permiten al ransomware continuar el proceso de cifrado, se presentan a continuación.

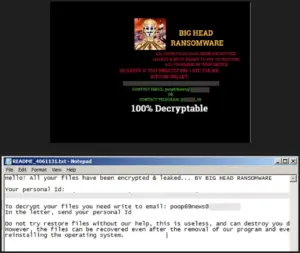

Como se mencionó al inicio de esta nota, el ransomware muestra lo que parece ser una pantalla que pretende ser una actualización legítima de Windows.

Una vez el proceso de cifrado se ha completado, el binario suelta un nota de rescate en varios directorios del sistema, este a su vez, también procede a cambiar el fondo de pantalla de la víctima con la finalidad de que el usuario sepa lo que acaba de suceder en los sistemas.

Según las observaciones realizadas por el grupo de investigación, la existencia de otras variantes fueron observadas. Estas variantes mantienen relación con las capacidades de la variante original del ransomware, sin embargo, incorporan algunas diferencias. Sería este el caso de la segunda variante la cual incorpora un comportamiento de ladrón con funciones para recopilar y filtrar datos confidenciales del sistema de la víctima.

Entre los datos que esta versión roba se pueden incluir historial de navegación, lista de directorios, controladores instalados, procesos en ejecución. clave de productos y redes activas, así como la toma de capturas de pantalla.

La siguiente variante observada varía en que está incluye un infector de archivos identificado como “Neshta” la cual tiene la finalidad de inyectar código malicioso en los ejecutables del sistema comprometido. Si bien el propósito no se encuentra claro, se especula que sería el evadir la detección que se basa en mecanismos basados en firmas. Otra diferencia con las variantes anteriores es la utilización de una nota y fondo de pantalla distinto.

Como bien lo explica el equipo de investigación, si bien, Big Head no es una cepa de ransomware realmente sofisticada, parece que este se enfoca en consumidores que pueden ser engañados con finalidad, como bien lo demuestra la falsa actualización de Windows, o bien que tienen dificultades para comprender los riesgos constantes en el mundo digital y ciberseguridad.

Indicadores de Compromiso

Nombre del archivo | SHA256 |

| Read Me First!.txt | Nota de rescate |

| 1.exe | 6d27c1b457a34ce9edfb4060d9e04eb44d021a7b03223ee72ca569c8c4215438 |

| 1.exe | 226bec8acd653ea9f4b7ea4eaa75703696863841853f488b0b7d892a6be3832a |

| 123yes.exe | ff900b9224fde97889d37b81855a976cddf64be50af280e04ce53c587d978840 |

| archive.exe | cf9410565f8a06af92d65e118bd2dbaeb146d7e51de2c35ba84b47cfa8e4f53b |

| azz1.exe, discord.exe | 1c8bc3890f3f202e459fb87acec4602955697eef3b08c93c15ebb0facb019845 |

| BXIuSsB.exe | 64246b9455d76a094376b04a2584d16771cd6164db72287492078719a0c749ab |

| ConsoleApp2.exe | 0dbfd3479cfaf0856eb8a75f0ad4fccb5fd6bd17164bcfa6a5a386ed7378958d |

| cry.ps1 | 6698f8ffb7ba04c2496634ff69b0a3de9537716cfc8f76d1cfea419dbd880c94 |

| discord.exe | b8e456861a5fb452bcf08d7b37277972a4a06b0a928d57c5ec30afa101d77ead |

| discord.exe | 6b3bf710cf4a0806b2c5eaa26d2d91ca57575248ff0298f6dee7180456f37d2e |

| docx.Crypter.bat, runyes.Crypter.bat | 6b771983142c7fa72ce209df8423460189c14ec635d6235bf60386317357428a |

| event-stream.exe | 627b920845683bd7303d33946ff52fb2ea595208452285457aa5ccd9c01c3b0a |

| l.bat | 40d11a20bd5ca039a15a0de0b1cb83814fa9b1d102585db114bba4c5895a8a44 |

| Locker.ps1 | 159fbb0d04c1a77d434ce3810d1e2c659fda0a5703c9d06f89ee8dc556783614 |

| locker.ps1 | 9aa38796e0ce4866cff8763b026272eb568fa79d8a147f7d61824752ad6d8f09 |

| program.exe | 39caec2f2e9fda6e6a7ce8f22e29e1c77c8f1b4bde80c91f6f78cc819f031756 |

| Prynts.exe | 1ada91cb860cd3318adbb4b6fd097d31ad39c2718b16c136c16407762251c5db |

| r.pyw | be6416218e2b1a879e33e0517bcacaefccab6ad2f511de07eebd88821027f92d |

| Server.exe | 9a7889147fa53311ba7ec8166c785f7a935c35eba4a877c1313a8d2e80e3230d |

| Server.exe | f6a2ec226c84762458d53f5536f0a19e34b2a9b03d574ae78e89098af20bcaa3 |

| sfchost.exe, 12.exe | 1942aac761bc2e21cf303e987ef2a7740a33c388af28ba57787f10b1804ea38e |

| slam.exe | f354148b5f0eab5af22e8152438468ae8976db84c65415d3f4a469b35e31710f |

| ssissa.Crypter.bat | 037f9434e83919506544aa04fecd7f56446a7cc65ee03ac0a11570cf4f607853 |

| svchost.com | 980bac6c9afe8efc9c6fe459a5f77213b0d8524eb00de82437288eb96138b9a2 |

| teleratserver.exe | 603fcc53fd7848cd300dad85bef9a6b80acaa7984aa9cb9217cdd012ff1ce5f0 |

| Xarch.exe | bcf8464d042171d7ecaada848b5403b6a810a91f7fd8f298b611e94fa7250463 |

| XarchiveOutput.exe | 64aac04ffb290a23ab9f537b1143a4556e6893d9ff7685a11c2c0931d978a931 |

| Xatput.exe | f59c45b71eb62326d74e83a87f821603bf277465863bfc9c1dcb38a97b0b359d |

| Xserver.exe | 2a36d1be9330a77f0bc0f7fdc0e903ddd99fcee0b9c93cb69d2f0773f0afd254 |

| Xsput.exe | 66bb57338bec9110839dc9a83f85b05362ab53686ff7b864d302a217cafb7531 |

| Xsuut.exe | 806f64fda529d92c16fac02e9ddaf468a8cc6cbc710dc0f3be55aec01ed65235 |

| Xxut.exe | 9c1c527a826d16419009a1b7797ed20990b9a04344da9c32deea00378a6eeee2 |

| iXZAF | 40e5050b894cb70c93260645bf9804f50580050eb131e24f30cb91eec9ad1a6e |

| XBtput.exe | 25294727f7fa59c49ef0181c2c8929474ae38a47b350f7417513f1bacf8939ff |

| XBtput2.exe | dcfa0fca8c1dd710b4f40784d286c39e5d07b87700bdc87a48659c0426ec6cb6 |