Un grupo de actores maliciosos, pro-chino ha sido recientemente vinculado a los ataques en los dispositivos de puerta de enlace de correo electrónico (ESG) de barracuda, mediante la explotación de una vulnerabilidad Zero-day, ahora rastreada como CVE-2023-2868.

Se sabe que la explotación de la vulnerabilidad Zero-day se dio desde octubre de 2022, el cual tiene como objetivo el votar un malware, previamente desconocido en los dispositivos vulnerados, para luego recolectar y robar información de estos.

Recientemente, Mandiant informó que los actores maliciosos detrás de la explotación de CVE-2023-2868 fueron UNC4841, grupo conocido por ciber espionaje en apoyo a la republica popular de china.

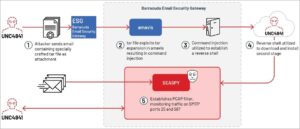

Según investigaciones, el ataque comienza cuando el grupo malicioso envía un correo electrónico, el cual lleva adjunto un archivo .tar malicioso, este explota dispositivos vulnerables de ESG. A la hora de que el ESG escaneaba el archivo, el archivo adjunto explota la vulnerabilidad CVE-2023-2868 y así llevar a cabo ejecución de código remoto, en el dispositivo.

Según lo informa Mandiant la explotación de la vulnerabilidad equivale a una entrada controlada por el usuario, sin desinfectar ni filtrar, a través de la variable $f que se ejecuta como un comando del sistema mediante la rutina qx{} de Perl. $f es una variable controlada por el usuario que contendrá los nombres de los ficheros archivados dentro de un TAR

![]()

En consecuencia, UNC4841 fue capaz de formatear archivos TAR de una manera particular para desencadenar un ataque de inyección de comandos que les permitió ejecutar remotamente comandos del sistema con los privilegios del producto Email Security Gateway.

Una vez el actor gana acceso remoto a los dispositivos ESG de barracuda, los infectan con malware de las familias conocidas como Saltwater y Seaside, los cuales permiten el robo de información de correo electrónico para su posterior filtración, además un atacante puede, desde este punto, navegar en la red de la victima o bien, enviar correos a otros dispositivos.

Los archivos TAR adjuntos en los correos electrónicos del atacante explotaban CVE-2023-2868 para ejecutar un payload de shell inversa codificada en base64 en dispositivos ESG vulnerables. Este payload crea una nueva sesión denominada pipe, y un Shell interactivo mediante la utilización de OpenSSL para crear un cliente que conecta una dirección IP y puerto especifico. El shell inverso se añade a las tareas cron cada hora o cada día como mecanismo de persistencia.

Mediante la utilización de comandos wget el atacante busca más payloads desde el servidor C2; principalmente Saltwater, Seaspy y Seaside.

Saltwater permite la carga y descarga de archivos, ejecutar comandos arbitrarios y otorga a los actores maliciosos funcionalidades proxy. Mientras que Seaside modulo basado en Lua que monitoriza los comnados SMTP HELO/EHLO el cual busca instrucciones codificadas, enviadas desde el servidor C2 del atacante.

Como tercer backdoor, se tiene Seaspy. Herramienta pasiva que se establece como filtro PCAP en los puertos TCP/25 y TCP/587, este es activado por un “magic packet”. Para mantener persistencia en el equipo, los atacantes modifican el archivo /etc/init.d/rc para que Seaspy se ejecute luego de reinicio.

Finalmente, encontramos Sandbar, el cual es agregado en el directorio /lib/mode el cual alberga los modules de kernel de Linux. Este permite a un atacante, esconder procesos de servidor de Linux cuyo nombre comienza con “Bar” que encubre, particularmente, las actividades de Seaspy permitiéndole operar sin ser detectado.

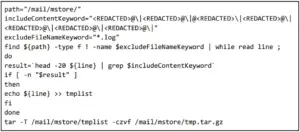

En ultimas instancias, el grupo malicioso realiza movimiento lateral en los sistemas, también actividades de escaneos en busca de correos muy específicos, mediante el script que se presenta arriba, utilizando términos de búsqueda relacionados a cada organización o individuos.

Entre las entidades objetivo para la filtración de datos, se pudieron observar dominios de correo electrónico y usuarios del Ministerio de Asuntos Exteriores de la ASEAN, también oficinas de comercio exterior y organizaciones de investigación de Taiwán y Hong Kong.

Barracuda tomó la inusual decisión de pedir a los clientes afectados que sustituyeran sus dispositivos en lugar de volver a instalarlos con un nuevo firmware. Esta decisión llevó a muchos a creer que los actores de la amenaza comprometieron los dispositivos a un nivel muy profundo, por lo que era imposible asegurar que estuvieran completamente limpios.

Sin embargo, en posteriores declaraciones, comentaron que esto una medida de recomendaba pues estos no aseguraban la total remoción del malware. Lo cual sigue siendo la acción recomendada por barracuda, así como una investigación exhaustiva de la red con ayuda de los indicadores de compromiso reportados.