El grupo de ransomware denominado ALPHV, también conocido como BlackCat, ha sido visto haciendo uso de drivers maliciosos de kernel de Windows, con el fin de eludir la detección de softwares de seguridad al momento de un ataque.

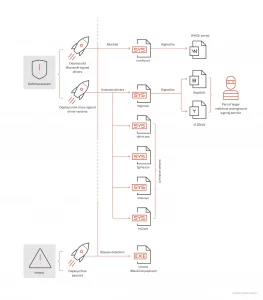

No es algo poco común ver a los actores maliciosos haciendo uso de diferentes enfoques para firmar sus controladores de kernel maliciosos, por lo regular, mediante el abuso de portales de firmas de Microsoft, haciendo uso de certificados filtrados o robados, o bien, mediante servicios clandestinos.

En un incidente de ransomware ocurrido en febrero de 2023, se observaron pruebas de operadores de ransomware y afiliados que tienen un gran interés en conseguir acceso de nivel privilegiado para las cargas útiles de ransomware que utilizan en sus ataques. Por lo regular, estos grupos hacen uso de derivaciones de ransomware con componentes de bajo nivel, con el fin de evadir la detección. Tras una aproximación a estos ataques a nivel de kernel, se pudo notar que la mayoría de payloads se encuentran durante la fase de evasión de las defensas.

Algunos ataques de ransomware tratan de cumplir los requerimientos de firma de código por Microsoft, lo que permite al atacante el compilar los módulos del kernel diseñados para tareas muy específicas, antes de soltar el payload real. Los operadores de ransomware pueden adoptar uno de los siguientes enfoques:

- Hacer uso de un certificado de firma de Código que haya sido filtrado, robado de un entorno comprometido, o bien que se haya obtenido de un mercado clandestino.

- Obtener un nuevo certificado mediante la suplantación de una entidad legitima y seguir procesos de Microsoft para así, obtener el certificado de firma cruzada. Abusan del portal de Microsoft para emitir módulos de kernel firmados, y solicitar certificados validos de firma de código.

Las muestras de una firma de driver que fue utilizada por BlackCat en febrero, parecen ser una versión mejorada del malware antes visto, denominado POORTRY. POORTRY fue utilizado por UNC3944, un grupo de hackers, también conocidos como “Oktapus” y “Scattered Spider”. Este malware tenía como función principal finalizar todo software de seguridad que se encontraran en ejecución en algún dispositivo de Windows, con la finalidad de evadir su detección.

En comparación, el nuevo driver utilizado por la operación de BlackCat, permite la elevación de privilegios en máquinas comprometidas, y posteriormente, finaliza todos los procesos relacionados con agentes de seguridad.

Firma de driver

La firma de driver vista en el ataque por parte de BlackCat en febrero de 2023 es “ktgn.sys”. Sin embargo, hay una una amplia variedad de firma de driver siendo utilizados por afiliados de BlackCat en la fase de evasión de detección, como se muestra a continuación.

El agente de usuario tjr.exe, el cual es protegido mediante una maquina virtual, suelta el driver del kernel hacia el directorio temporal de usuario C:%User%AppDataLocalTempKtgn.sys. seguidamente este instala el driver con el nombre ktgn y el valor inicial = System (de esta forma iniciara cuando el sistema se reinicie)

El driver malicioso del kernel expone una interface IOCTL (input/output control), la cual permite al cliente en modo de usuario, tjr.exe, realizar comandos, los cuales serán ejecutados por el driver con privilegios de kernel de Windows. Este cliente admite diez comandos distintos, cada uno con una función específica, los cuales son ejecutados desde el driver del kernel, mediante la interfaz IOCTL adecuada. Los comandos que el driver puede realizar son:

- Activar driver

- Desacrivar drier luego de que el cliente en modo usuario concluya su operación

- Matar proceso

- Borrar archivos

- Forzar eliminación de archivo

- Copiar archivo

- Forzar copia de archivo

- Registrar notificación de proceso/hilo

- Anular registro de notificación de proceso/hilo

- Reiniciar el sistema

En alusión al registro y anulación de registro de notificación de proceso/hilo, se indica que ambas vías se encuentran inaccesibles, lo que indicaría que esas aún se encuentran en fase de desarrollo o bien, fase de prueba.

El uso de rootkits, por parte de actores maliciosos, con la finalidad de esconder código malicioso de herramientas de seguridad, es una tendencia que parece, seguirá en aumento, con forme los ataques se vuelvan más sofisticados, sobre todo, por aquellos grupos que poseen las habilidades necesarias para su implementación.

De manera que el peligro principal radica en la habilidad de este tipo de rootkits, para ocultar ataques complejos, dirigidos, que se utilizan en las primeras fases de una cadena letal o Kill chain, dándole así, la oportunidad al atacante de desarmar todas las defensas de un sistema, para luego lanzar los payloads reales.

Indicadores de compromiso

| nombre de archivo | Hash | nombre de detección |

| Yixowv.exe | 17bd8fda268cbb009508c014b7c0ff9d8284f850 | Ransom.Win32.BLACKCAT.SMYPCC5 |

| Cor.exe | 78cd4dfb251b21b53592322570cc32c6678aa468 | Ransom.Win32.BLACKCAT |

| Trj.exe | c2387833f4d2fbb1b54c8f8ec8b5b34f1e8e2d91 | Trojan.Win64.STONESTOP.A |

| Dkrtk.sys | 91568d7a82cc7677f6b13f11bea5c40cf12d281b | Trojan.Win64.VMPROTECT.R002C0RA |

| Fgme.sys | 0bec69c1b22603e9a385495fbe94700ac36b28e5 | Troj.Win32.TRX.XXPE50F13019 |

| Ktes.sys | 5ed22c0033aed380aa154e672e8db3a2d4c195c4 | Troj.Win32.TRX.XXPE50F13019 |

| Kt2.sys | cb25a5125fb353496b59b910263209f273f3552d | Troj.Win32.TRX.XXPE50F13019 |

| Ktgn.sys | 994e3f5dd082f5d82f9cc84108a60d359910ba79 | Rootkit.Win64.POORTRY.A |