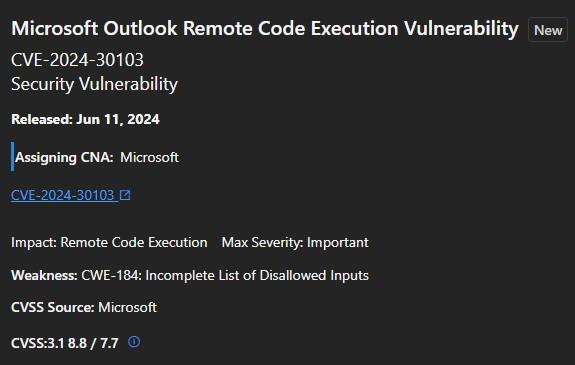

Se ha descubierto una vulnerabilidad crítica en Microsoft Outlook que permite la ejecución remota de código sin necesidad de interacción del usuario. Esta vulnerabilidad, designada como CVE-2024-30103, permite a los atacantes ejecutar código arbitrario simplemente enviando un correo electrónico especialmente diseñado. Cuando el destinatario abre el correo, se desencadena el exploit.

Detalles de la Vulnerabilidad

La vulnerabilidad CVE-2024-30103 es particularmente alarmante debido a su naturaleza de “Zero-Click”. A diferencia de los ataques de phishing tradicionales que requieren alguna acción por parte del usuario, esta falla puede ser explotada sin ninguna acción del usuario. Simplemente abrir el correo electrónico malicioso es suficiente para comprometer el sistema, convirtiéndose en una herramienta poderosa para los ciberdelincuentes y reduciendo significativamente las barreras para una explotación exitosa.

Análisis Técnico

La vulnerabilidad reside en la manera en que Microsoft Outlook procesa ciertos componentes de los correos electrónicos. Al abrir un correo electrónico especialmente diseñado, se desencadena un desbordamiento de búfer que permite al atacante ejecutar código arbitrario con los mismos privilegios que el usuario que ejecuta Outlook. Esto puede llevar a un compromiso total del sistema, robo de datos o la propagación de malware dentro de una red.

Impacto y Mitigación

Dado el uso generalizado de Microsoft Outlook en entornos corporativos y personales, el impacto potencial de CVE-2024-30103 es vasto. Las organizaciones están particularmente en riesgo, ya que una explotación exitosa podría resultar en brechas de datos significativas, pérdidas financieras y daños reputacionales.

Microsoft ha reconocido la vulnerabilidad y ha lanzado un parche de seguridad para abordar el problema. Se recomienda encarecidamente a los usuarios y administradores que apliquen las últimas actualizaciones para mitigar el riesgo. Además, soluciones robustas de filtrado y monitoreo de correo electrónico pueden ayudar a detectar y bloquear correos electrónicos maliciosos antes de que lleguen a los usuarios finales.

Recomendaciones de Expertos

Los expertos en ciberseguridad han enfatizado la naturaleza crítica de esta vulnerabilidad. “Las vulnerabilidades de Zero-Click son particularmente peligrosas porque no requieren interacción del usuario, lo que las hace altamente efectivas para los atacantes,” dijo un portavoz de Morphisec. “Las organizaciones deben priorizar la aplicación de parches y adoptar un enfoque de seguridad en capas para protegerse contra amenazas tan sofisticadas.”

Estado Actual

Hasta las últimas actualizaciones, no se conocen ataques en circulación que exploten la vulnerabilidad de Microsoft Outlook CVE-2024-30103. Sin embargo, dada la gravedad de la vulnerabilidad, es crucial que las organizaciones actúen rápidamente para proteger sus sistemas y datos.