En una revelación preocupante, más de 178,000 dispositivos firewall de próxima generación de SonicWall se encuentran actualmente vulnerables a ataques de Denegación de Servicio (DoS) y Ejecución Remota de Código (RCE). Las vulnerabilidades, identificadas como CVE-2022-22274 y CVE-2023-0656, han sido clasificadas como “fundamentalmente iguales” por Jon Williams, un ingeniero senior de seguridad en BishopFox.

Aunque estas fallas fueron descubiertas con un año de diferencia, ambas representan la misma vulnerabilidad en diferentes rutas de URI, lo que facilita su explotación para bloquear dispositivos vulnerables. Los productos afectados son los firewalls de las series 6 y 7 de SonicWall, dispositivos utilizados por cientos de miles de empresas en todo el mundo, incluyendo agencias gubernamentales y grandes corporativos.

Riesgos Potenciales:

Riesgos Potenciales:

El impacto potencial de un ataque generalizado es severo, ya que los atacantes pueden apuntar a ambas vulnerabilidades para bloquear dispositivos o realizar ataques RCE. Esto podría deshabilitar los firewalls, permitiendo la entrada no autorizada a redes corporativas y desactivando el acceso VPN.

En su configuración predeterminada, SonicOS se reinicia después de una falla, pero después de tres fallas en un corto período, arranca en modo de mantenimiento, requiriendo acción administrativa para restaurar la funcionalidad normal.

Descubrimiento y Evaluación:

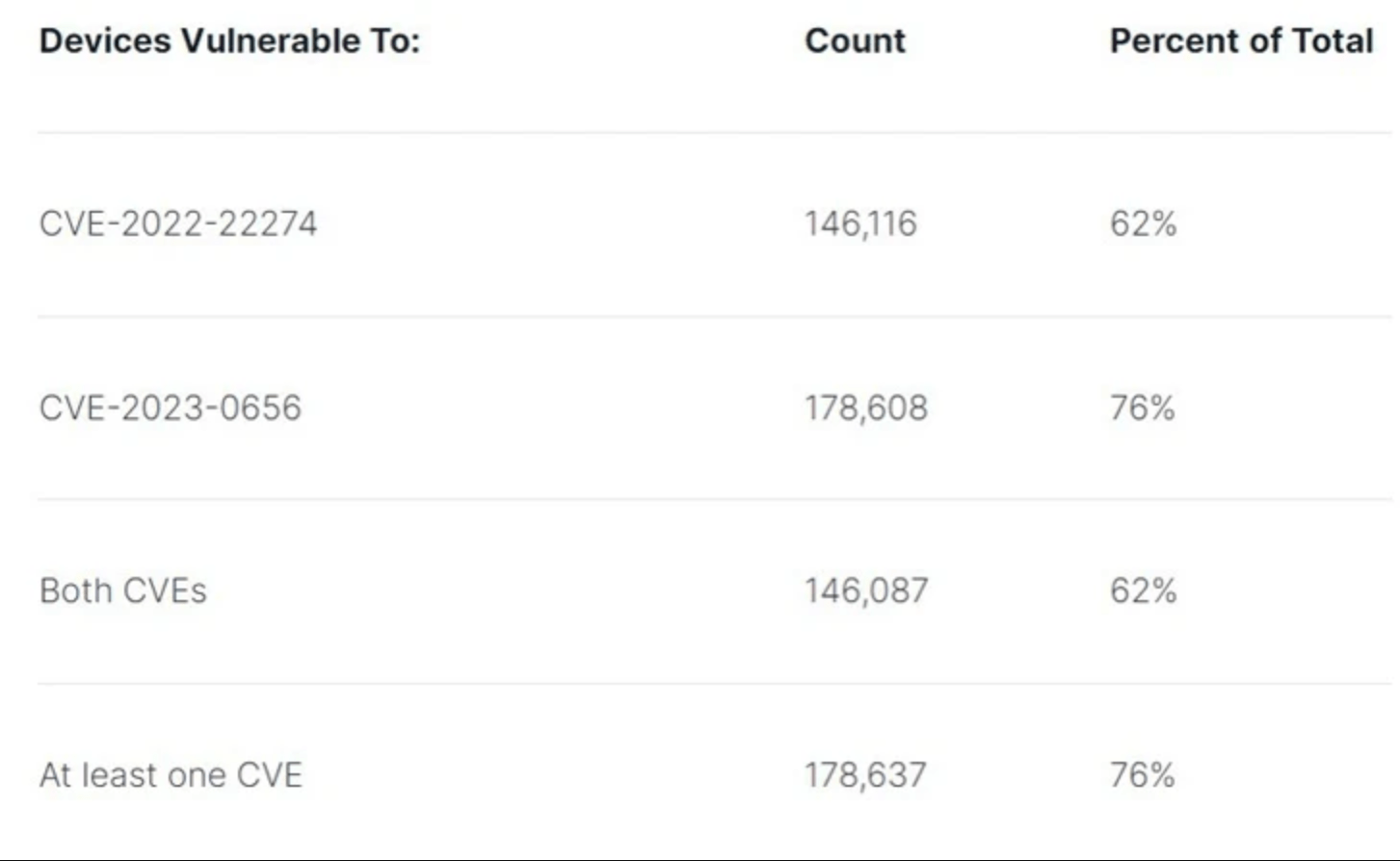

Investigadores de BishopFox utilizaron datos de BinaryEdge para escanear los firewalls SonicWall con interfaces de administración expuestas a Internet. De los 233,984 dispositivos escaneados, 178,637 se identificaron como vulnerables a uno o ambos problemas. Aunque no hay informes de explotación en la naturaleza hasta el momento, existe código de explotación disponible para la vulnerabilidad más reciente (CVE-2023-0656).

Acciones Recomendadas:

Afortunadamente, el último firmware disponible protege contra ambas vulnerabilidades, y se insta a las organizaciones a realizar una actualización para mitigar el riesgo. BishopFox ha desarrollado una herramienta Python para probar y explotar las vulnerabilidades en los dispositivos SonicWall, y se recomienda a los administradores de red utilizarla para verificar la presencia de dispositivos vulnerables.

En un escenario donde la seguridad cibernética es de suma importancia, la atención inmediata a estas vulnerabilidades es esencial para prevenir posibles brechas de seguridad. Los administradores de red deben tomar medidas preventivas, como la actualización de firmware y la verificación de la exposición en línea de la interfaz de administración, para proteger sus redes contra posibles ataques DoS y RCE. Mantenerse al tanto de las actualizaciones de seguridad y seguir las recomendaciones de los fabricantes es crucial en la lucha contra las amenazas cibernéticas.