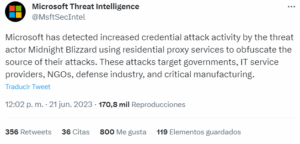

Reportes recientes de Microsoft, informan sobre un incremento notable en el robo de credenciales, que tienen como objetivo gobiernos, proveedores de servicios IT, entre otros. Estas actividades se han adjudicado al grupo de actores maliciosos rastreados como APT29, también conocidos como Midnight Blizzard.

Una de las características en las actividades llevadas a cabo por Midnight Blizzard es el uso inteligente de servicios Proxy con la finalidad de esconder la fuente de estas actividades maliciosas. Este grupo malicioso es también conocido como Cozy Bear, Iron Hemlock y The Dukes y ha sido vinculado con el gobierno ruso.

El grupo gano renombre luego de que se viera involucrado en los ataques a la cadena de suministros de SolarWinds en diciembre de 2020, sumado al uso constante de herramientas sofisticadas en los ataques dirigidos, mayormente apuntando a ministerios y entidades diplomáticas.

Tácticas

De acuerdo con comunicados de Microsoft, Midnight Blizzard hace uso de un vasto listado de técnicas, entre los cuales se puede mencionar, pulverización de contraseñas, ataques de fuerza bruta, robo de tokens y repetición de sesión, con la finalidad de ganar acceso no autorizado a recursos de la nube. Recientemente se ha observado a APT29 hacer uso de servicios de proxy residencial para ocultar el tráfico malicioso y ocultar las conexiones que establecen a través de credenciales robadas.

En palabras de Microsoft “El uso de direcciones IP de baja reputación, como las de los servicios proxy residenciales, ayuda a ocultar las conexiones de los actores de amenazas que utilizan credenciales comprometidas. Es probable que el autor de la amenaza utilizara estas direcciones IP durante periodos muy cortos, lo que podría dificultar el alcance y la corrección”.

Ucrania

Las advertencias del equipo de inteligencia contra amenazas de Microsoft se realiza posterior a que Recorded Future proporcionara información de ataques llevados a cabo por APT28, también conocidos como Blue delta, que explotaban las vulnerabilidades en el software web mail Roundcube (CVE-2020-12641, CVE-2020-35730 Y CVE-2021-44026) a través de archivos adjuntos en correos electrónicos de spear phishing, permitiendo a los actores maliciosos conducir actividades de reconocimiento y obtención de información.

Una explotación exitosa permite a los atacantes el despliegue de malware basado en JavaScript, redirigiendo todos los correos del usuario objetivo a una dirección de correo electrónico controlado por los actores maliciosos y robando, a su vez, su lista de contactos.

La campaña demostró estar preparada mediante el uso de correos electrónicos de spear-phishing de temática noticiosa relacionados con Ucrania. Los correos electrónicos de spear-phishing utilizaban líneas de asunto y contenidos que se asemejaban mucho a fuentes de medios de comunicación legítimos, centrándose en temas noticiosos relacionados con Ucrania.

Adicionalmente, se pudo observar una gran similitud entre estos ataques y lo que se llevaron a cabo mediante la explotación de la vulnerabilidad Zero-day en servicios de Microsoft Outlook por actores maliciosos rusos en ataques a objetivos limitados contra organizaciones europeas. Lo que resalta los esfuerzos en curso de actores maliciosos rusos de hacer inteligencia en Ucrania y Europa, particularmente luego de la invasión al país.