Una estafa de extorsión activa está dirigida a propietarios y administradores de sitios web en todo el mundo, alegando haber pirateado sus servidores y exigiendo $ 2,500 para no filtrar datos.

Los atacantes (autodenominado Team Montesano) están enviando correos electrónicos con el asunto “Su sitio web, bases de datos y correos electrónicos han sido pirateados”.

Los correos electrónicos parecen no estar dirigidos, con destinatarios de demanda de rescate de todos los verticales, incluidos blogueros personales, agencias gubernamentales y grandes corporaciones.

La estafa está tan extendida que nuestro propio reportero, Axe Sharma, y el creador de Have I Been Breached, Troy Hunt , también han recibido estos intentos de extorsión.

Los mensajes de spam advierten que los piratas informáticos filtrarán datos robados, dañarán su reputación y pondrán el sitio en la lista negra de spam si los objetivos no realizan un pago de $ 2,500.

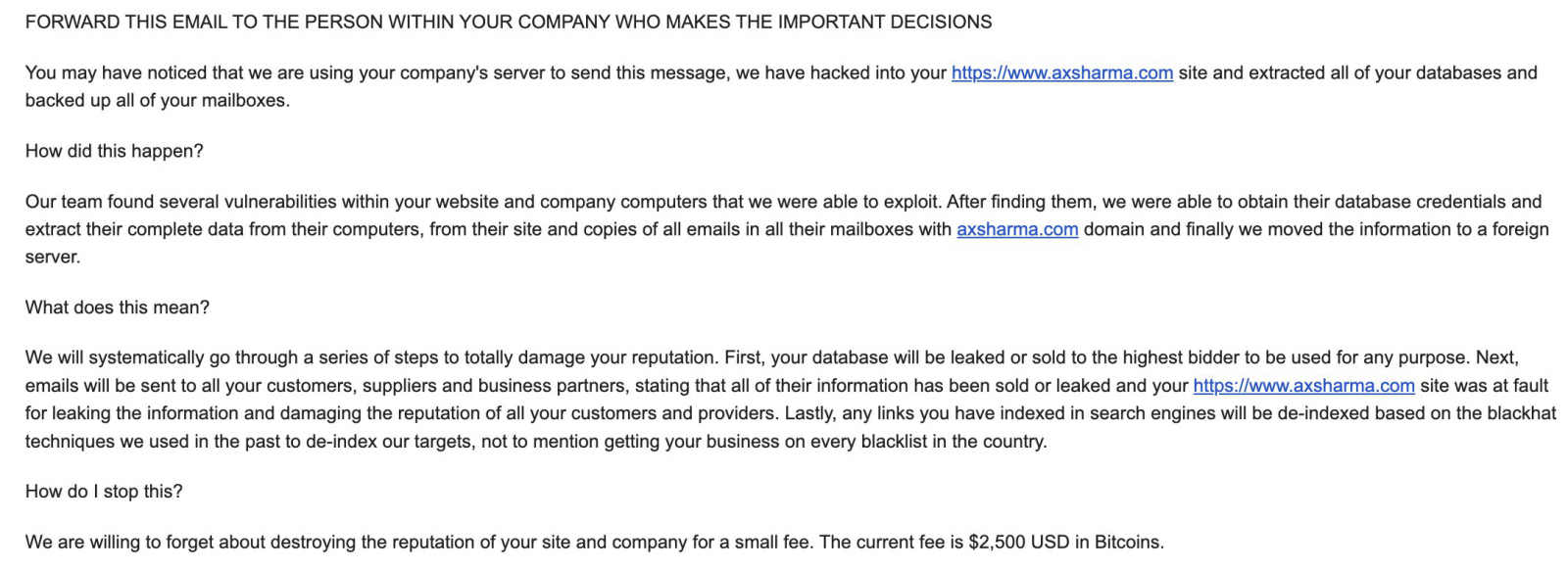

El mensaje de extorsión completo se puede leer a continuación:

ENVÍE ESTE CORREO ELECTRÓNICO A LA PERSONA DE SU EMPRESA QUE TOMA LAS DECISIONES IMPORTANTES

Es posible que haya notado que estamos utilizando el servidor de su empresa para enviar este mensaje, hemos pirateado su sitio https://www.***.gov y extraído todas sus bases de datos y respaldado todos sus buzones.

¿Cómo pasó esto?

Nuestro equipo encontró varias vulnerabilidades dentro de su sitio web y las computadoras de la empresa que pudimos explotar. Después de encontrarlos, pudimos obtener las credenciales de su base de datos y extraer sus datos completos de sus computadoras, de su sitio y copias de todos los correos electrónicos en todos sus buzones con dominio ***.gov y finalmente trasladamos la información a un servidor externo. .

¿Qué significa esto?

Pasaremos sistemáticamente por una serie de pasos para dañar totalmente su reputación. Primero, su base de datos será filtrada o vendida al mejor postor para ser utilizada para cualquier propósito. A continuación, se enviarán correos electrónicos a todos sus clientes, proveedores y socios comerciales, indicando que toda su información se ha vendido o filtrado y que su sitio https://***.gov tuvo la culpa de filtrar la información y dañar la reputación. de todos sus clientes y proveedores. Por último, todos los enlaces que haya indexado en los motores de búsqueda se desindexarán en función de las técnicas blackhat que usamos en el pasado para desindexar nuestros objetivos, sin mencionar la inclusión de su empresa en todas las listas negras del país.

¿Cómo paro esto?

Estamos dispuestos a olvidarnos de destruir la reputación de su sitio y empresa por una pequeña tarifa. La tarifa actual es de $ 2,500 USD en Bitcoins.

Envía el monto en Bitcoin a la siguiente dirección:

3Fyjqj5WutzSVJ8DnKrLgZFEAxVz6Pddn7

Una vez hayas realizado tu pago, automáticamente seremos informados del mismo. En el momento preciso que hayas leído este mensaje, tienes un plazo de 72 horas para realizar el pago, o te garantizo que la reputación de tu empresa quedará completamente destruida. La prueba de que tenemos acceso y todos sus datos es que este mensaje ha sido enviado utilizando los servidores de su empresa.

¿Cómo obtengo Bitcoins?

Puede comprar bitcoins fácilmente a través de varios sitios web.

¿Qué pasa si no pago?

Si decide no pagar, lanzaremos el ataque después de 72 horas y lo mantendremos hasta que lo haga, no hay contramedidas para esto, solo terminará desperdiciando más dinero tratando de encontrar una solución. Destruiremos por completo su reputación con sus clientes, sus proveedores, sus socios, en Google y en todo el país.

Esto no es un engaño, no intentes razonar o negociar, no leeremos ninguna respuesta. Una vez que haya pagado, dejaremos de hacer lo que estábamos haciendo, destruiremos todos los datos tomados de su sitio, sus bases de datos, sus buzones de correo y nunca volverá a saber de nosotros.

Ten en cuenta que el pago con Bitcoin es anónimo y nadie sabrá que has cumplido. El tiempo corre.

De los correos electrónicos de extorsión vistos por BleepingComputer, los actores de amenazas actualmente están usando dos direcciones de bitcoin.

Desafortunadamente, las transacciones de bitcoin a la billetera 3Fyjqj5WutzSVJ8DnKrLgZFEAxVz6Pddn7 indican que alguien ya pudo haber pagado la demanda de extorsión.

Aunque estos correos electrónicos pueden asustar a los propietarios de sitios web que los reciben, es importante recordar que son solo estafas.

Se están enviando correos electrónicos masivos a muchas personas y solo están tratando de asustar a las personas para que realicen un pago. En su lugar, simplemente márquelos como spam y elimínelos.

Además, busque siempre la dirección de Bitcoin incrustada en el correo electrónico de chantaje que recibe en la base de datos de abuso de Bitcoin para encontrar informes de estafadores que los estén utilizando activamente.

La lista incluye estafas que pretenden ser amenazas de bomba, contratos de sicarios, investigaciones de la CIA, amenazas de instalar ransomware, así como otras que contienen amenazas de infectar a las familias de los objetivos con el virus SARS-CoV-2.