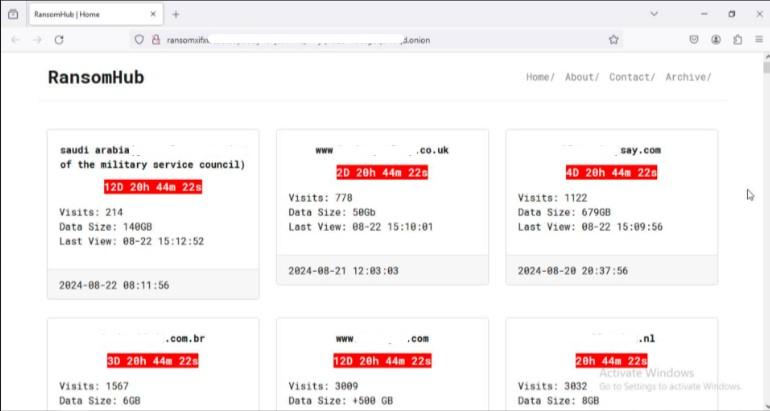

Guatemala ha sido blanco de ciberataques realizados por el grupo RansomHub, un colectivo de cibercriminales que ha ganado notoriedad por secuestrar datos sensibles de empresas y exigir pagos en criptomonedas a cambio de su liberación. En este artículo, analizamos cómo RansomHub ha logrado infiltrarse en diversas organizaciones guatemaltecas, con un enfoque en los aspectos técnicos de su ransomware y cómo las empresas pueden protegerse.

Detalles Específicos

RansomHub se ha destacado por la sofisticación técnica de su ransomware, que emplea una combinación de cifrado avanzado y técnicas de evasión de detección. Este ransomware utiliza cifrados AES-256 para archivos individuales, combinados con RSA-2048 para la clave de cifrado. Este doble cifrado asegura que, sin la clave privada correspondiente, los archivos permanecen inaccesibles. El uso de RSA-2048 para cifrar la clave AES-256 permite a los cibercriminales mantener la clave de desencriptación fuera del alcance de las víctimas, incluso si logran capturar la clave simétrica.

Además, el ransomware de RansomHub se caracteriza por su capacidad para evadir detección mediante técnicas como el cifrado de carga útil y el uso de dropper files, que son pequeños ejecutables diseñados para instalar el ransomware en el sistema sin levantar sospechas. Una vez desplegado, el ransomware también utiliza técnicas de “living off the land” (LotL), donde aprovecha herramientas legítimas del sistema operativo, como PowerShell y Windows Management Instrumentation (WMI), para propagarse y ejecutar su carga maliciosa.

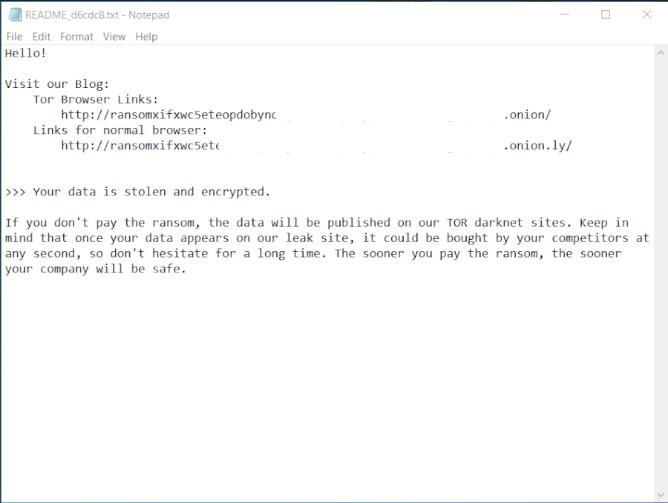

RansomHub también emplea técnicas de exfiltración de datos antes de realizar el cifrado, lo que no solo les permite extorsionar a las empresas con la recuperación de archivos, sino también con la amenaza de divulgar información confidencial. Esta táctica de doble extorsión se ha vuelto común entre los cibercriminales más sofisticados.

Otro aspecto técnico notable del ransomware de RansomHub es su uso de técnicas anti-forense. El malware está diseñado para eliminar rastros de su actividad en el sistema infectado, dificultando la labor de los analistas forenses en identificar el vector de ataque original o reconstruir la cadena de eventos que llevó al cifrado de los archivos.

Recomendaciones Prácticas

Para contrarrestar estas técnicas avanzadas, las empresas deben adoptar un enfoque de seguridad en profundidad. Esto incluye el uso de soluciones EDR (Endpoint Detection and Response) que puedan detectar comportamientos anómalos en los endpoints y detener el ransomware antes de que se propague. También es crucial la implementación de políticas de control de acceso basadas en el principio de privilegio mínimo, reduciendo las posibilidades de movimiento lateral dentro de la red.

La segmentación de la red y la implementación de firewalls internos pueden ayudar a contener el ransomware si logra ingresar al sistema. Las soluciones de cifrado de disco completo también pueden mitigar el impacto de la exfiltración de datos, haciendo que los archivos extraídos sean inutilizables sin la clave de desencriptación correcta.