Grupo de actores maliciosos conocidos como Volt Typhoon, denominado por Microsoft como un grupo chino de ciber espionaje, tiene como objetivo infraestructura critica de organizaciones, en los Estados Unidos. Entre las organizaciones se pueden destacar las bases militares establecidas en Guam, ubicada en el archipiélago de las Islas Marianas.

El grupo patrocinado por el estado, denominado Volt Typhoon, ha estado operativo desde mediados de 2021, lapso donde se ha visto ataques a la infraestructura de organizaciones ubicadas en Guam, y otros lugares de los Estados Unidos. Las Campañas de Volt Typhoon se centran en organizaciones relacionadas a comunicaciones, manufactura, transporte, construcción y muchos otros sectores.

Con el fin de no llama la atención, Volt Typhoon ha buscado llevar a cabo su campaña de la forma más silenciosa posible. Esto mediante el uso de técnicas de Living-off-the-land. Abonado a esto, Volt Typhoon intenta mezclar sus actividades a través de equipos de redes de Small office/Home office (SOHO) comprometidos, como routers, firewalls y VPN.

Acceso Inicial

Se ha observado al grupo de actores maliciosos Volt Typhoon, ganando acceso inicial, a través de dispositivos FortiGuard de Fortinet. Si bien, Microsoft continúa investigando a detalle como Vollt Typhoon gana este acceso inicial, se cree, es a través de una vulnerabilidad desconocida, en estos dispositivos.

Volt Typhoon aprovecha cualquier privilegio otorgado por el dispositivo Fortinet, extrae las credenciales a una cuenta de Active Directory utilizado por el dispositivo para luego intentar autenticarse en otros dispositivos de la red.

Volt Typhoon dirige todo su tráfico de red a sus objetivos a través de dispositivos de red SOHO comprometidos, para así asegurarse de que su actividad maliciosa sea vista como tráfico legítimo y así poder evadir su detección. Entre el listado de equipos que pueden ser comprometidos, se encuentran: ASUS, Cisco, D-Link, NETGEAR, y Zyxel, pues estos permiten al propietario exponer interfases de gestión HTTP o SSH a internet.

Haciendo uso de las credenciales robadas, Volt Typhoon hacen uso de técnicas de living-off-the-land para encontrar todo tipo de información en el sistema, descubrir dispositivos adicionales y filtrar información.

Acceso a credenciales

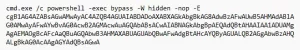

Si el dispositivo Fortinet comprometido, posee accesos privilegiados, los hackers estatales podrán volcar credenciales a través del Servicio de Subsistema de Autoridad de Seguridad Local (LSASS) codificado en Base64. Al mismo tiempo, se ha visto el uso de la herramienta de línea de comandos Ntsdsutil.exe, para la creación de medios de instalación desde los controladores de dominio, bien sea de manera remota o local.

Los archivos contenidos en medios de instalación contienen, nombres de usuario y hashes de contraseñas los cuales pueden ser crackeados fuera de línea, por los atacantes, con la finalidad de obtener credenciales de cuentas de dominio validas, las cuales pueden ser utilizadas para volver a ganar acceso a organizaciones ya comprometidas, si hubiera alguna perdida de accesos.

Descubrimiento y recolección

Se ha observado el uso de herramientas como PowerShell, la línea de comandos del instrumental de administración de Windows (WMIC), y el comando PING. Para descubrir información de los sistemas atacados, como, tipos de archivos de sistema, nombre de drivers (tamaño y espacio disponible), procesos en ejecución y redes abiertas. Según Microsoft, también se ha visto que Volt Typhoon que almacenan los datos recopilados en archivos protegidos por contraseña.

Comando y control

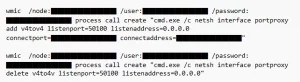

Se ha observado la utilización del comando integrado, netsh portproxy, para la creación de proxies en sistemas comprometidos, con la finalidad de facilitar el acceso, también se ha observado el establecimiento a un canal C2 a través de proxy, mediante la utilización de las herramientas Impacket y Fast Reverse Proxy (FRP).

Recomendaciones

- Mitigar el riesgo de cuentas comprometidas mediante el refuerzo de políticas de autentificación multi-factor.

- Reducir la superficie de ataque mediante el bloqueo del servicio de susistema de autoridad de seguridad local (LSASS); Bloquear la ejecución de scripts potencialmente ofuscados.

- Endurecer el proceso LSASS activando la luz de proceso de protección (PPL) para LSASS.

- Implementación de detección y respuesta de dispositivos finales, o EDR por sus siglas en inglés.

- De encontrarse bajo ataque:

- Cerrar y/o cambiar las credenciales para todas las cuentas que hayan sido comprometidas.

- Examinar la actividad de las cuentas comprometidas, relacionado a cualquier acción maliciosa o información expuesta.

Indicadores de Compromiso

| indicador | descripción |

| SHA-256 | baeffeb5fdef2f42a752c65c2d2a52e84fb57efc906d981f89dd518c314e231c |

| SHA-256 | b4f7c5e3f14fb57be8b5f020377b993618b6e3532a4e1eb1eae9976d4130cc74 |

| SHA-256 | 4b0c4170601d6e922cf23b1caf096bba2fade3dfcf92f0ab895a5f0b9a310349 |

| SHA-256 | c0fc29a52ec3202f71f6378d9f7f9a8a3a10eb19acb8765152d758aded98c76d |

| SHA-256 | d6ab36cb58c6c8c3527e788fc9239d8dcc97468b6999cf9ccd8a815c8b4a80af |

| SHA-256 | 9dd101caee49c692e5df193b236f8d52a07a2030eed9bd858ed3aaccb406401a |

| SHA-256 | 450437d49a7e5530c6fb04df2e56c3ab1553ada3712fab02bd1eeb1f1adbc267 |

| SHA-256 | 93ce3b6d2a18829c0212542751b309dacbdc8c1d950611efe2319aa715f3a066 |

| SHA-256 | 7939f67375e6b14dfa45ec70356e91823d12f28bbd84278992b99e0d2c12ace5 |

| SHA-256 | 389a497f27e1dd7484325e8e02bbdf656d53d5cf2601514e9b8d8974befddf61 |

| SHA-256 | c4b185dbca490a7f93bc96eefb9a597684fdf532d5a04aa4d9b4d4b1552c283b |

| SHA-256 | e453e6efc5a002709057d8648dbe9998a49b9a12291dee390bb61c98a58b6e95 |

| SHA-256 | 6036390a2c81301a23c9452288e39cb34e577483d121711b6ba6230b29a3c9ff |

| SHA-256 | cd69e8a25a07318b153e01bba74a1ae60f8fc28eb3d56078f448461400baa984 |

| SHA-256 | 17506c2246551d401c43726bdaec800f8d41595d01311cf38a19140ad32da2f4 |

| SHA-256 | 8fa3e8fdbaa6ab5a9c44720de4514f19182adc0c9c6001c19cf159b79c0ae9c2 |

| SHA-256 | d17317e1d5716b09cee904b8463a203dc6900d78ee2053276cc948e4f41c8295 |

| SHA-256 | 472ccfb865c81704562ea95870f60c08ef00bcd2ca1d7f09352398c05be5d05d |

| SHA-256 | 3e9fc13fab3f8d8120bd01604ee50ff65a40121955a4150a6d2c007d34807642 |