En un comunicado reciente, VMware ha emitido una alerta de seguridad crítica sobre una vulnerabilidad (CVE-2023-34063) que afecta a VMware Aria Automation y VMware Cloud Foundation. Esta vulnerabilidad representa una amenaza significativa, ya que podría permitir a los atacantes obtener acceso no autorizado a organizaciones y flujos de trabajo remotos.

La compañía no tiene conocimiento de ninguna explotación “en el mundo real” de esta falla, por ahora. Sin embargo, se han lanzado parches y VMware recomienda actualizar a VMware Aria Automation 8.16.0

Acerca de CVE-2023-34063:

VMware Aria Automation (anteriormente vRealize Automation) es una plataforma de automatización de infraestructura en la nube multi-nube y está incluida en la plataforma de nube híbrida VMware Cloud Foundation.

CVE-2023-34063 es una vulnerabilidad crítica de control de acceso faltante, informada de forma privada por el equipo de Scientific Computing Platforms de CSIRO, la agencia gubernamental australiana de investigación científica. Para explotarla, los atacantes deben tener bajos privilegios (deben estar autenticados), pero pueden desencadenar la falla sin interacción del usuario.

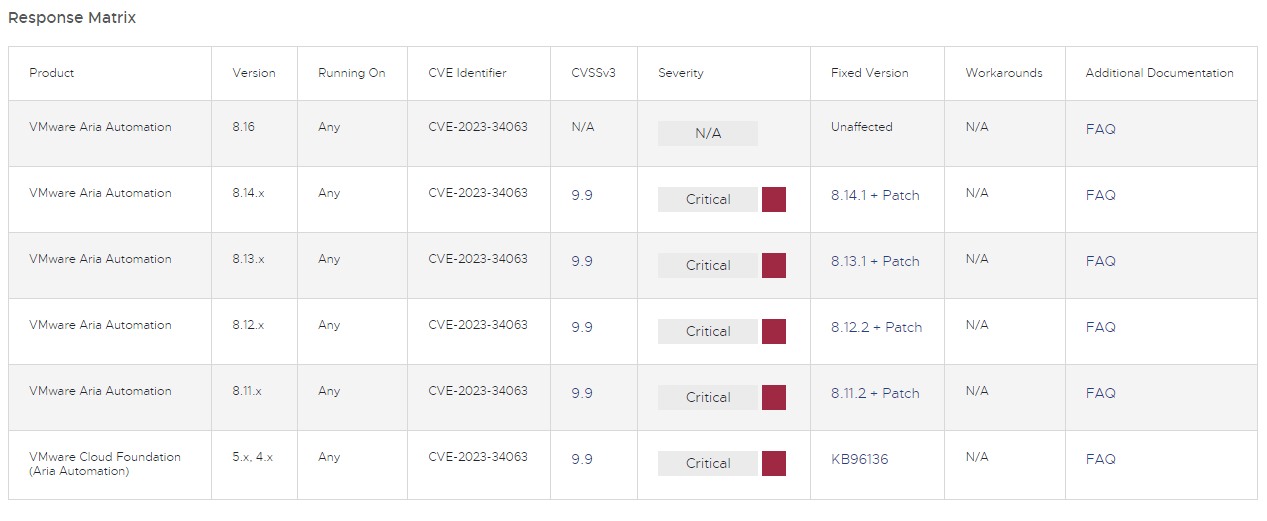

La vulnerabilidad afecta a todas las versiones de Aria Automation anteriores a la v8.16 y a las versiones 5.x y 4.x de VMware Cloud Foundation. No afecta a VMware vCenter Server o VMware ESXi.

¿Qué hacer?

“Para aplicar el parche, su sistema debe estar ejecutando la última versión de la versión principal. Por ejemplo, si su sistema está en Aria Automation 8.12.1, primero debe actualizar a 8.12.2 antes de aplicar el parche”, explicó la compañía.

“Si elige una versión diferente en lugar de actualizar a la versión 8.16, es importante tener en cuenta que la única ruta de actualización admitida después de aplicar el parche es la versión 8.16. VMware recomienda encarecidamente esta versión. Si actualiza a una versión intermedia, la vulnerabilidad se reintroducirá, requiriendo una ronda adicional de parches.”

No hay soluciones alternativas disponibles, pero VMware señala que, según la postura de seguridad, las estrategias de defensa en profundidad y las configuraciones de firewalls perimetrales y de dispositivos, las organizaciones pueden implementar algunas mitigaciones y controles compensatorios.

Mantente informado sobre las actualizaciones de seguridad y sigue las recomendaciones de los fabricantes para proteger tu entorno de posibles amenazas. La seguridad cibernética es fundamental, y la acción inmediata es esencial para prevenir riesgos.