Una campaña que apunta al sistema bancario se ha podido observar llevando a cabo actividades contra países como Chile, Argentina y México, el malware relacionado a estas campañas de malware es el denominado “Mekotio” que tiene como objetivo principal el robo de información financiera de la víctima.

Según lo comenta welivesecurity en un reporte, Mekotio no es un malware reciente, este ha sido observado en distintas campañas desde al menos el 2015, y que actualmente se ha observado en campañas activas contra el sistema bancario, siendo los objetivos de dichas campañas, organismos ubicados en América latina, observándose actividad más reciente en Chile, México y Argentina.

Mekotio

Mekotio pertenece a una familia de malware especialmente enfocada en el sector bancario, con un énfasis especial en países de Latinoamérica, esta familia de programas maliciosos puede realizar una gran variedad de acciones, sin embargo, entre las capacidades más destacables, se encuentra la de suplantar a bancos, mediante ventanas emergentes falsas con la finalidad de robar información sensible de los usuarios.

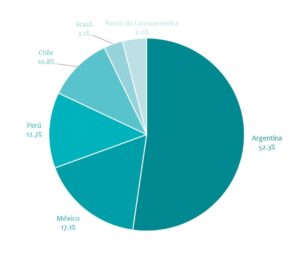

Si bien, en el 2021 se reporto la captura de 16 integrantes del grupo de actores maliciosos detrás de Mekotio, se estima que estos colaboraron con otros grupos de manera que aun con varios integrantes tras las rejas, este malware sigue activo, para el caso específico de América Latina, según lo indica Eset, los países más afectados son Argentina, México, Perú, Chile, entre otros.

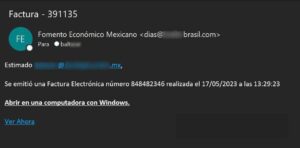

Campañas observadas a finales inicios de junio dirigidas a organismos bancarios en México, revelaron que el para la distribución del malware, los actores maliciosos hacen uso de correos phishing haciéndose pasar por una reconocida multinacional mexicana, y que tiene como señuelo, la emisión de una factura.

Debido a que esta variante del malware tiene como objetivo dispositivos Windows, este hace notar en los correos de phishing que el contenido del correo se debe abrir en una maquina que corra sobre este sistema.

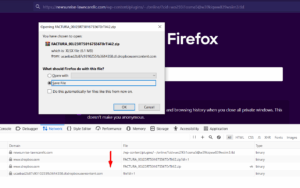

El enlace para la descarga de la supuesta factura es realmente un enlace para la descarga de un archivo comprimido “ID-FACT.1684803774.zip”. Una vez descomprimido el archivo, esta muestra un instalador de Windows denominado “FACT646c1.msi” el cual, a su vez, contiene una gran variedad de elementos, entre los cuales se destacan un archivo dll (Binary.tlsBpYCH.dll) la cual contiene la variante de Mekotio.

Una vez el malware se encuentra en los sistemas comprometidos, este procede a realizar distintas actividades como lo es la recopilación de información de los sistemas que corren en el dispositivo, como sistema operativo, soluciones antifraude o antimalware, entre otros. Este malware permanece oculto mediante la utilización de llaves de registro de arranque, así como capacidades comunes de un backdoor.

Campañas activas

Recientemente se ha podido observar a los actores maliciosos detrás de Mekotio, llevar a cabo campañas activas contra organismos bancarios de Chile y Argentina. Para el caso especifico de Chile la campaña se lleva a cabo mediante la suplantación de la organización Servicios de Impuestos Internos (SII) de Chile. Según lo exponía Germán Fernández, desde su cuenta oficial de Twitter.

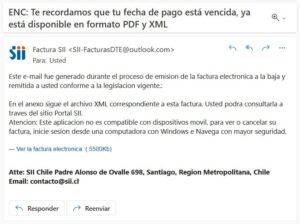

Según lo expuesto, la campaña de Mekotio se realiza, como se menciono con anterioridad, mediante correos phishing a usuarios, para este caso, el correo proviene de SII-FacturasDTE@outlook[.]com el cual en su cuerpo se presenta como una notificación de emisión de factura el cual incluye un enlace que conduce a la supuesta “factura”.

En esta campaña tambien se ha observado el uso de múltiples plantillas, no limitándose a una sola, la segunda plantilla en cuestión, si bien también hace referencia a una factura, este cambia el formato e incluye enlaces para “verificarFacura” o “cancelarFactura”.

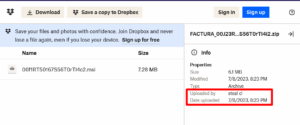

Como se menciono previamente, el enlace en realidad es un enlace que descarga un archivo .zip el cual incluye el instalador “00f1RT50167S56T0rTI4c2.msi” que se encarga de distribuir el malware, en la maquina comprometida.

Recomendaciones

- Habilitar filtros comunes de archivos adjuntos para restringir archivos que regularmente contienen malware.

- Revisar la categoría de archivos filtrados, al menos dos veces al año y agregar aquellos archivos que se han convertido en vectores de ataque.

- Configurar autenticación de dos factores (2FA) en todas las cuentas y servicios que lo permitan para agregar una capa adicional de seguridad.

- Evitar hacer clic en enlaces sospechosos o descargar archivos adjuntos de fuentes no confiables.

- Evitar descargar software o archivos de fuentes no confiables o sospechosas.

- Configurar las opciones de seguridad de los navegadores web para bloquear descargas automáticas y sitios web maliciosos.

- No hacer clic en enlaces o anuncios sospechosos y evitar visitar sitios web no seguros

Indicadores de Compromiso

| indicador | descripción |

| IP descargador | 164.90.146[.]228 |

| Payload final | 18.191.155.176:9995 |

| C2 | 50.114.32.]235:9099 |

| C2 | 154.49.247.]76:9002 |

| C2 | 158.69.167].48 9002 |

| C2 | 40.121.34.]71:9001 |

| C2 | 51.38.160.]149:8841 |

| C2 | 3.99.207.]157:7957 |

| C2 | 51.222.135.]161:9002 |

| C2 | 50.114.32.]122:5678 |

| URL | https://newsunrise-lawncarellc[.]com/wp-content/plugins/–/online/?cid=aaa@bbb.ccc |

| URL | SII-FacturasDTE@outlook[.]com |

| URL | https://www.dropbox[.]com/s/dl/crngmedctxvbqmr/FACTURA_00J23RT50167S56T0rTI4i2.zip |