Recientemente, expertos del equipo de investigación de Check Point descubrieron una serie de ataques de espionaje muy selectivos en la región libia. Estos ataques de espionaje hacen uso de un nuevo backdoor modular personalizado denominado Stealth Soldier.

Stealth Soldier es un backdoor no documentado que realiza principalmente funciones de vigilancia como la exfiltración de archivos, la grabación de pantallas y micrófonos, el registro de pulsaciones de teclas y el robo de información del navegador, según informe de Check Point.

La versión más reciente del malware (versión 9) se empleó probablemente en febrero de 2023, mientras que la versión más antigua descubierta por los investigadores (versión 6) data de octubre de 2022.

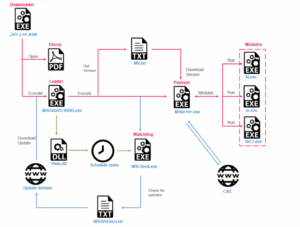

Los ataques comienzan cuando los objetivos potenciales descargan archivos binarios falsos que se entregan a través de ataques de ingeniería social. Las cargas intermedias actúan como un conducto para recuperar Stealth Soldier, al tiempo que muestran un archivo PDF vacío como señuelo. Según expertos, la cadena de infección es compleja e incluye seis archivos descargados del servidor de C&C.

A continuación, se muestran los principales archivos utilizados en la cadena de infección:

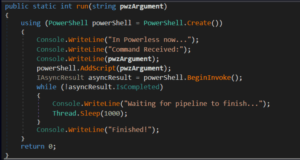

- Loader (MSDataV5.16945.exe) – Descarga PowerPlus, un módulo interno para ejecutar comandos PowerShell, y lo utiliza para crear persistencia para el watchdog. Ejecuta la carga útil final de Stealth Soldier.

- Watchdog (MSCheck.exe) – Comprueba periódicamente si hay una versión actualizada del cargador y la ejecuta. Persistente usando Programar Tarea y la clave de Ejecución del Registro.

- Carga útil (MShc.txt) – Recopila datos, recibe comandos del servidor C&C y ejecuta módulos.

El descargador obtiene y abre un archivo PDF vacío señuelo del servidor de comando y control (C2) y, a continuación, descarga un cargador de filecloud. El cargador descarga un módulo .NET llamado PowerPlus y ejecuta código PowerShell. PowerPlus se utiliza para ejecutar dos comandos, uno de ellos para mantener la persistencia y el otro para consultar detalles sobre la tarea en un archivo llamado DRSch.

El proceso implica el uso de un watchdog como mecanismo de actualización. En la última etapa de la cadena de infección, el malware descifra la carga útil antes de ejecutarla como shellcode, que carga la carga útil y pasa la ejecución a su lógica principal.

El malware admite diferentes tipos de comandos, algunos de ellos en forma de plugins que se descargan del C2. Otros comandos son módulos dentro del malware.

“La investigación sugiere que los atacantes detrás de esta campaña tienen motivaciones políticas y están utilizando el malware Stealth Soldier y una importante red de dominios de phishing para llevar a cabo operaciones de vigilancia y espionaje contra objetivos libios y egipcios.” Check Point concluye. “Dada la modularidad del malware y el uso de múltiples etapas de infección, es probable que los atacantes continúen evolucionando sus tácticas y técnicas y desplieguen nuevas versiones de este malware en un futuro próximo. Por último, nuestro análisis reveló una conexión con la campaña “Eye on the Nile” expuesta anteriormente.”

Eye on the Nile

Los investigadores observaron que la infraestructura de Stealth Soldier tiene algunas coincidencias con la infraestructura de The Eye on the Nile, una campaña dirigida a periodistas y activistas de derechos humanos en Egipto en 2019. Los expertos sospechan que el reciente ataque podría estar vinculado al mismo actor de amenazas.

El informe de Amnistía Internacional de 2019 describe cómo organizaciones civiles y particulares egipcios fueron objeto de sofisticados ataques de phishing mediante aplicaciones de terceros, como Google y Yahoo, para robar información sensible y vigilar sus actividades. En un informe de seguimiento Eye on the Nile, se descubrió los antecedentes de esta operación, se rastreó su origen y se conectó a un backdoor de Android centrado en la vigilancia.

A lo largo del análisis de las campañas de Stealth Soldier, se puedo identificar varios solapamientos de infraestructuras con dominios conocidos de Eye on the Nile. Esto se suma al estrecho objetivo regional y a los patrones similares de nomenclatura de dominios de phishing.

Indicadores de Compromiso

| Indicador | Descripción |

| dominio | filestoragehub[.]live |

| dominio | customjvupdate[.]live |

| dominio | filecloud[.]store |

| dominio | webmailogemail[.]com |

| dominio | loglivemail[.]com |

| dominio | 2096[.]website |

| IP | 185.125.230.216 |

| IP | 185.125.230.116 |

| IP | 94.156.33.228 |

| IP | 94.156.33.229 |

| IP | 185.125.230.224 |

| IP | 185.125.230.220 |

| Hashes | 2cad816abfe4d816cf5ecd81fb23773b6cfa1e85b466d5e5a48112862ceb3efb |

| Hashes | 05db5e180281338a95e43a211f9791bd53235fca1d07c00eda0be7fdc3f6a9bc |

| Hashes | b9e9b93e99d1a8fe172d70419181a74376af8188dcb03249037d4daea27f110e |

| Hashes | d57fc4e8c14da6404bdcb4e0e6ac79104386ffbd469351c2a720a53a52a677db |

| Hashes | e7794facf887a20e08ed9855ac963573549809d373dfe4a287d1dae03bffc59f |

| Hashes | 8c09a804f408f7f9edd021d078260a47cf513c3ce339c75ebf42be6e9af24946 |

| Hashes | df6a44551c7117bc2bed2158829f2d0472358503e15d58d21b0b43c4c65ff0b4 |

| Hashes | e546d48065ff8d7e9fef1d184f48c1fd5e90eb0333c165f217b0fb574416354f |

| Hashes | a43ababe103fdce14c8aa75a00663643bf5658b7199a30a8c5236b0c31f08974 |

| Hashes | c0b75fd1118dbb86492a3fc845b0739d900fbbd8e6c979b903267d422878dbc6 |

| Hashes | cb90a9e5d8b8eb2f81ecdbc6e11fba27a3dde0d5ac3d711b43a3370e24b8c90a |

| Hashes | d6655e106c5d85ffdce0404b764d81b51de54447b3bb6352c5a0038d2ce19885 |

| Hashes | b94257b4c1fac163184b2d6047b3d997100dadf98841800ec9219ba75bfd5723 |

| Hashes | 7bfe2a03393184d9239c90d018ca2fdccc1d4636dfb399b3a71ea6d5682c92bd |