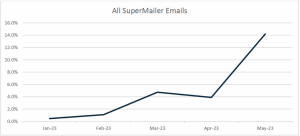

Una nueva campaña de phishing, que busca la recolección de credenciales a gran escala ha sido descubierta haciendo uso de la aplicación legítima de distribución de boletines SuperMailer. Según investigaciones, la aplicación ha duplicado su alcance, cada mes, desde enero de 2023.

SuperMailer es una aplicación de paga, diseñada para uso de escritorio, como herramienta de generación y envío de boletines HTML y correos masivos personalizados. Estas características por si solas, resultan ser de gran atractivo para actores de amenazas. Según investigaciones, se observó un incremento en el volumen de correos electrónicos, pues estos abrían pasado de solo un puñado a llagar a miles de correos a bandejas de entrada. Esto en el lapso de enero a mayo.

El descubrimiento de esta campaña se debió a una cadena única que se ve incluida por SuperMailer en una URL incrustada en los correos electrónicos de phishing. Esta cadena única, solo puede ser vista por el destinatario del correo, cuando este sitúa el cursor sobre el enlace, sin embargo, este no debería por que estar ahí. Esto se debe a un error en la codificación, realizado por el atacante. La presencia de eta cadena, permite relacionar varios correos phishing a la misma campaña.

El error se produjo en un pequeño subconjunto de lo que se ha convertido en una campaña de phishing de credenciales de gran volumen. Los correos electrónicos que contienen este error han estado en constante aumento, hasta mayo de 2023 donde se observó un total del 5% de todos los correos electrónicos phishing, conteniendo este error.

Observaciones a las muestras de estos correos, permitieron identificar otros identificadores únicos.Con el descubrimiento de estos indicadores se realizó otra investigación, ampliada, que esta vez contuviera los nuevos identificadores, en la búsqueda de ataques phishing que no contuvieran el error inicial, pero que llegaran a las bandejas de entrada de los usuarios. Los resultados mostraron que, de todos los ataques phishing llevados a cabo desde enero de 2023, un abismal 14% se relacionban a la campaña de phishing de SuperMailer.

Si bien, las técnicas utilizadas en estos ataques de phishing no son nuevos, la combinación de estos han demostrado una gran eficiencia a la hora de eludir la detección. Los atacantes desarrollaron una combinación de tácticas que funcionaban, la perfeccionaron y la ampliaron, todo ello en cuestión de semanas. “El hecho de que los correos electrónicos lleguen a los usuarios de forma tan constante da a entender la importancia de la concienciación de los usuarios y de un programa de seguridad del correo electrónico sólido y basado en inteligencia”, mencionaba el analista Brah Haas de Cofense.

Entre las técnicas implementadas por los atacantes se encuentran, las redirecciones abiertas, los remitentes variados, la aleatorización de URL y las cadenas de respuesta añadidas a algunos de los mensajes de correo electrónico, que pueden hacer que sea más probable que pasen la evaluación SEG o que parezcan legítimos a los destinatarios. La combinación de estas técnicas, abonado a la capacidad de mensajería masiva de SuperMailer permite a los correos de phishing llegar a la bandeja de entrada de aquellos con gateways de correo electrónico seguro (SEG), incluyendo Proofpoint, Microsoft ATP, Cisco IronPort, Mimecast, Fortinet, entre otros.

Las plantillas de SuperMailer, junto a otras funcionalidades, permite la creación de correos phishing muy bien elaborados y personalizados. Lo que resulta en probabilidades mayores de engañar al destinatario, entre los campos que se personalizan se puede encontrar, detalles del destinatario (nombre y apellido, dirección de correo electrónico, nombre de usuario), detalles de la organización (nombre y dominios), fechas y hora reciente.

El envío masivo de correos permite un alcance de red muy amplio, esto abonado a la personalización de cada correo, mediante IA, suponen, para equipos de seguridad, una inversión significativa de tiempo y recursos. La amplia red de esta campaña permite a los atacantes, llegar a usuarios de distintos sectores como, por ejemplo, construcción, energía, manufactura, tecnología, entre muchos otros.

Esta campaña de phishing a través de SuperMailer pone en evidencia el desarrollo en las técnicas de phishing, utilizadas por los atacantes, a su vez, que se observa el nivel de personificación que estos pueden llegar a tener, con ayuda de tecnologías emergentes como lo son las inteligencias artificiales. Llegando a ser indetectables incluso para aquel personal entrenado para la detección de este tipo de acciones maliciosas. Sin embargo, una educación y entrenamiento continuo sobre estas técnicas sí podrían permitir al personal, que intuitivamente reporten este tipo de amenazas.