El grupo de hackers auspiciado por el gobierno chino, “Earth Longzhi”, amenaza con nuevas campañas de distribución de malware que tendrían como objetivo gobiernos, sanidad, tecnología y entidades de manufactura en Taiwán, Tailandia, Las Filipinas y Fiji. Estas nuevas campañas serían las primeras en surgir por parte del grupo que luego de seis meses no se observó ninguna actividad.

La nueva campaña abusa de un ejecutable de Windows Defender para realizar sideloading DLL, mientras que también explota un driver vulnerable, zamguard64.sys, para desactivar los productos de seguridad instalados en los hosts a través de un ataque de Bring-your-own-vulnerable-driver (BYOVD). Earth Longzhi utiliza una nueva forma de desactivar los productos de seguridad “stack rumbling” a través de Image File Execution Options (IFEO) que es una nueva técnica de denegación de servicio (DoS).

El malware instala controladores como servicios a nivel de kernel utilizando Microsoft Remote Procedure Call (RPC) en lugar de utilizar las interfaces de programación de aplicaciones (API) generales de Windows. Permitiendo eludir de manera sigilosa la supervisión típica de las API.

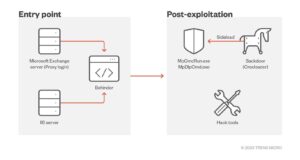

Vectores de ataque

Se observa una tendencia a explotar aplicaciones dirigidas al público, servidores de Internet Information Services (IIS) y servidores de Microsoft Exchange para instalar Behinder, una conocida shell web. Behinder ha demostrado ser una potente variante de shell web que admite múltiples funciones de backdoor, como la operación de archivos, la ejecución remota de comandos (RCE), el shell interactivo y el proxy Socks5. Los actores maliciosos utilizan esta shell web para descubrir información de la intranet y desplegar otras piezas de malware y herramientas de hacking en una máquina comprometida.

Nuevos trucos para la carga lateral de DLL

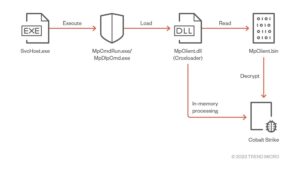

El malware se lanza través de binarios legítimos de Windows Defender, MpDlpCmd.exe y MpCmdRun.exe. El malware se hace pasar como una DLL legítima, MpClient.dll y es cargado por los binarios de Microsoft Defender. Se identificaron dos tipos diferentes de malware que se lanzaron a través de esta técnica: Uno es una nueva variante de Croxloader, y el otro es una herramienta que puede desactivar productos de seguridad, denominada “SPHijacker”.

Nueva variante de Croxloader

La nueva variante es casi idéntica a las anteriores, salvo que utiliza un algoritmo de descifrado diferente (ADD 0x70) XOR 0xDD. La carga útil final se identifica como una baliza Cobalt Strike, que identificada como Backdoor.Win64.COBEACON.ZYKB.

SPHijacker

Herramienta diseñada para desactivar productos de seguridad, esto se logra a través de dos procesos paralelos, primeramente, termina el proceso del producto de seguridad utilizando un controlador vulnerable, zamguard64.sys (CVE-2018-5713) mientras que al mismo tiempo se desactiva el lanzamiento del proceso mediante el uso de una nueva técnica que denominamos stack rumbling. La cual es un tipo de ataque de denegación de servicios que abusa de valores no documentados de MinimumStackCommitInByets de la llave de registro.

El valor de MinimumStackCommitInBytes asociado con un proceso especifico en la llave de registro de IFEO se usaría para definir el tamaño mínimo de pila a comprometer en la inicialización del ataque principal. Si se observa que el tamaño de la pila es demasiado grande, activará una excepción de desbordamiento de la pila y dará por terminado el proceso.

También se pudo observar el uso de un dropper basado en DLL denominado Roxwrapper para repartir otro cargador de Cobalt Strike denominado BigpepeLoader así como una herramienta de escalación de privilegios (dwm.exe) para así abusar de Task Scheduler de Windows y lanzar una carga útil con privilegios de SYSTEM. La carga útil especificada, dllhost.exe, es un descargador capaz de recuperar malware de etapa siguiente desde un servidor controlado por un actor.

Es importante agregar la importancia de la vigilancia continua por parte de las organizaciones para desarrollar sistemas de prevención y defensa contra el desarrollo de nuevas tácticas, técnicas y procedimientos (TTPs) por parte de los cibercriminales.