Casbaneiro, de la familia de malware bancario, ha sido observado utilizando técnicas de evasión de control de cuenta de usuario (UAC) con la finalidad de ganar privilegios administrativos completos en determinada máquina.

Los actores maliciosos detrás de Casbaneiro, también conocido como Metamorfo y Ponteiro, son conocidos por conducir ataques contra organizaciones financieras, con especial atención a organizaciones en la región de América Latina, mediante el uso del malware, objeto de este artículo, “Casbaneiro”.

Este malware es un troyano bancario, visto por primera vez en el 2018, mediante una campaña de spam mediante correo electrónico, enfocado en el sector financiero de América latina. Según lo señala Sygnia, si bien los blancos de los ataques siguen siendo el sector financiero, latinoamericano, el cambio en las técnicas implementadas en campañas actuales, representan un problema significante al dicho sector.

En ataques mas recientes, des grupo de actores maliciosos, se ha observado que la cadena de infección inicia mediante correos electrónicos de spear-phishing, los cuales contienen HTML maliciosos adjuntos, estos redirigen a la víctima a un dominio malicioso de donde se descarga un archivo RAR con scripts en CMD el cual ejecuta un dropper de PowerShell.

![]()

Entre las actualizaciones de las tácticas, técnicas y procedimientos (TTPS) del grupo de actores maliciosos, se encuentra la técnica de evasión mediante el uso de control de cuenta de usuario (UAC) para ejecutar código sin un prompt UAC utilizando “fodhelper.exe”. El anterior, es un ejecutable utilizado por Windows mara gestionar capacidades en sus configuraciones, y es comúnmente utilizado por atacantes para conseguir la evasión UAC.

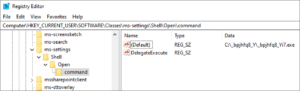

Por lo general, el ataque se inicia mediante la creación de las siguientes claves de registro:

- HKCU:SoftwareClassesms-settingsshellopencommand

- HKCU:SoftwareClassesms-settingsshellopencommandDelegateExecute

- HKCU:SoftwareClassesms-settingsshellopencommand(default)

Seguidamente, el atacante llena una subclave por defecto, con la línea de comandos. Una vez “fodhelper.exe” es ejecutado, bien sea de forma manual o navegando a través de “Administrar características opcionales” en Windows, este ejecuta la línea de comandos con ejecución de alta integridad, evitando así el prompt UAC.

Según las observaciones de Sygnia, los actores maliciosos también creaban una carpeta simulada en C:Windows[space]system32, y luego copiar el “fodhelper.exe” en este folder, sin embargo, el uso de esta tura no fue detectada a la hora de la investigación. Es muy probable que el actor malicioso libera el folder simulado para evadir la detección de antivirus, o aprovechar el folder para carga lateral de DLLs con binarios firmados de Microsoft, con el propósito de evadir UAC.

Comunicación c2

El HTML del inicio de la cadena de infección resuelve a una IP de Choopa ASN (45.32.90[.]70) el cual alverga cientos de dominios adicionales, de estos, varios fueron creados y resueltos hacia la misma IP. Además, se descubrieron alrededor de 40 archivos con el mismo nombre de archivo HTML (adjuntos_0102.html), todos estos archivos fueron incrustrados con uno de 4 dominios relacionados.

Es importante resaltar que, según las observaciones, esta seria la tercera vez que se ha detectado el enfoque de la carpeta de confianza simulada, en meses recientes, utilizada en campañas para el envío de un cargador de malware denominado “DBatLoader” así como el troyano de acceso remoto (RAT) “Warzone RAT” también conocido como “Ave Maria”.

Indicadores DE COMPROMISO

| Tipo | Indicador |

| Domain | contactofiscal[.]cfd |

| Domain | tributaria[.]website |

| IP | 185.183.98[.]135 |

| IP | 216.238.82[.]27 |

| IP | 45.32.90.70 |

| IP | 139.177.193[.]74 |

| Domain | factudigital[.]cfd |

| Domain | factdigital[.]shop |

| Domain | cgdf[.]shop |

| Domain | serviciofac[.]shop |

| Domain | fiscalcgdf[.]shop |

| Domain | wiqp[.]xyz |

| Domain | live.xtream-ui[.]info |