Los investigadores de seguridad han encontrado una nueva pieza de malware dirigida a los servidores Microsoft SQL. Llamada Maggie, la puerta trasera ya ha infectado cientos de máquinas en todo el mundo.

Maggie se controla a través de consultas SQL que le indican que ejecute comandos e interactúe con archivos. Sus capacidades se extienden a los inicios de sesión de administrador de fuerza bruta en otros servidores de Microsoft SQL y se duplica como un puente hacia el entorno de red del servidor.

La puerta trasera fue descubierta por los analistas alemanes Johann Aydinbas y Axel Wauer de DCSO CyTec. Los datos de telemetría muestran que Maggie es más frecuente en Corea del Sur, India, Vietnam, China, Rusia, Tailandia, Alemania y los Estados Unidos.

.png)

Maggie ordena

El análisis del malware reveló que se disfraza como una DLL de procedimiento almacenado extendido (” sqlmaggieAntiVirus_64.dll “) que está firmada digitalmente por DEEPSoft Co. Ltd, una empresa que parece tener su sede en Corea del Sur.

Los archivos de procedimientos almacenados extendidos amplían la funcionalidad de las consultas SQL mediante el uso de una API que acepta argumentos de usuarios remotos y responde con datos no estructurados.

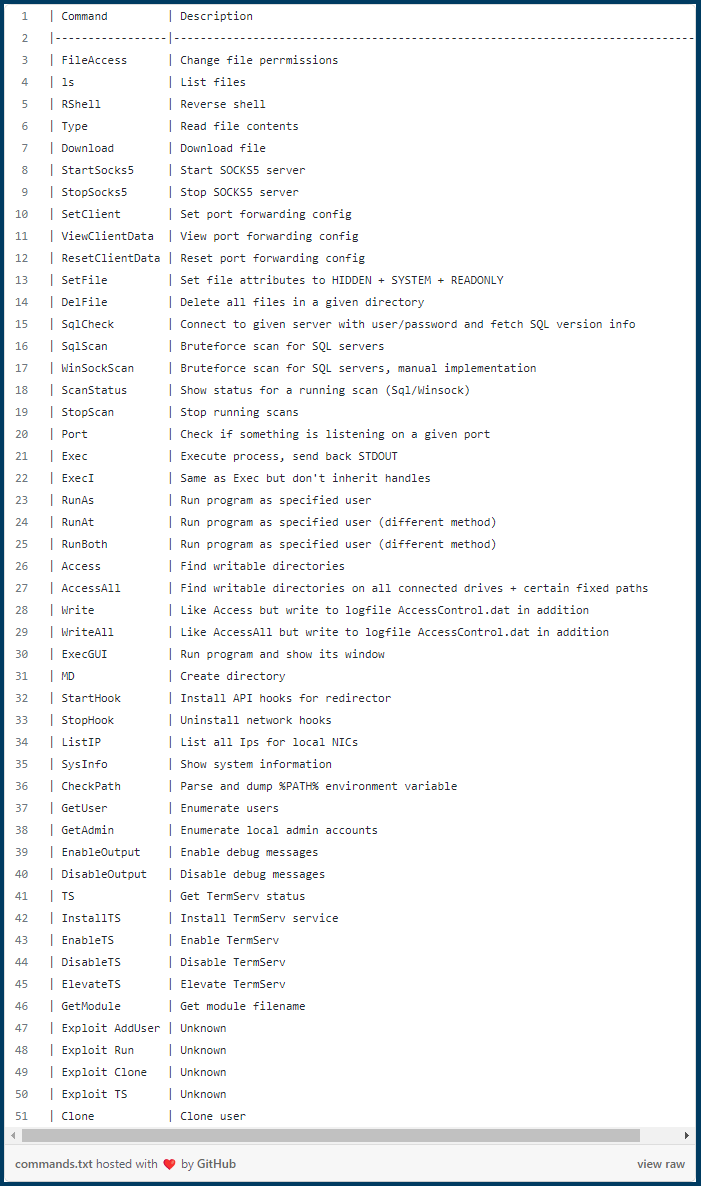

Maggie abusa de este comportamiento técnico para habilitar el acceso remoto de puerta trasera con un amplio conjunto de 51 comandos.

Un informe de DCSO CyTec dice que la variedad de comandos admitidos por Maggie permite consultar información del sistema, ejecutar programas, interactuar con archivos y carpetas, habilitar servicios de escritorio remoto (TermService), ejecutar un proxy SOCKS5 y configurar el reenvío de puertos.

Los atacantes pueden agregar argumentos a estos comandos, y Maggie incluso ofrece instrucciones de uso para los argumentos admitidos en algunos casos.

Los investigadores dicen que la lista de comandos también incluye cuatro comandos de “explotación”, lo que indica que el atacante puede confiar en Vulnerabilidades conocidas para algunas acciones, como agregar un nuevo usuario.

Sin embargo, los analistas no pudieron probar las vulnerabilidades, ya que parecen depender de una DLL adicional que no se envía con Maggie.

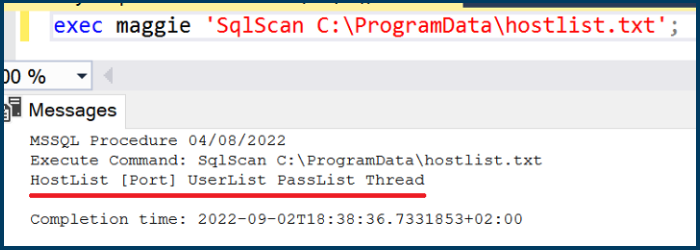

Las contraseñas de administrador de fuerza bruta ocurren a través de los comandos “SqlScan” y “WinSockScan” después de definir un archivo de lista de contraseñas y un recuento de hilos. Si tiene éxito, se agrega al servidor un usuario de puerta trasera codificado.

Puente de red Maggie

El malware ofrece una funcionalidad de redirección TCP simple, que permite a los atacantes remotos conectarse a cualquier dirección IP a la que pueda acceder el servidor MS-SQL infectado.

“Cuando está habilitado, Maggie redirige cualquier conexión entrante (en cualquier puerto en el que esté escuchando el servidor MSSQL) a una IP y un puerto previamente establecidos, si la dirección IP de origen coincide con una máscara de IP especificada por el usuario” – DCSO CyTec

“La implementación permite la reutilización de puertos, lo que hace que la redirección sea transparente para los usuarios autorizados, mientras que cualquier otra IP de conexión puede usar el servidor sin ninguna interferencia o conocimiento de Maggie”, agregaron los investigadores.

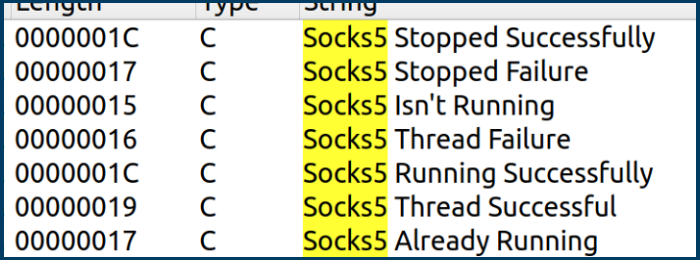

El malware también presenta la funcionalidad de proxy SOCKS5 para enrutar todos los paquetes de red a través de un servidor proxy, lo que lo hace aún más sigiloso si es necesario.

En este momento, se desconocen algunos detalles, como el uso de Maggie después de la infección, cómo se planta el malware en los servidores en primer lugar y quién está detrás de estos ataques.