Una investigación reciente ha observado la utilización de scripts basados en CMD y LOLBaS con la finalidad de robar accesos a bancas en línea. La investigación demuestra que, hasta ahora, las organizaciones afectadas se encuentran principalmente ubicadas en Portugal, México y Perú. El ataque vector de acceso inicial, como en muchos otros ataques, es mediante correo electrónico de phishing, este contienen un HTML adjunto al cual, una vez se ha accedido inicia una serie de acciones maliciosas en el sistema

Una investigación llevada a cabo por el equipo de investigación de BlackBerry pudo observar que los actores maliciosos hicieron uso de una gran variedad de técnicas como, imágenes ISO, paquetes MSI, abuso de secuencias de copando VBE.

El uso de scripts basados en CMD y LOLBaS ha sido observado en la campaña llevada a cabo por estos actores maliciosos, aun desconocidos. Pero que apuntan al robo del acceso a la banca online de los usuarios, si bien hasta ahora se ha observado la actividad en países como Portugal, Peru y México, se cree, el objetivo es toda Latinoamérica.

Técnicas como LOLBaS y scripts basados en CMD ayudan a los actores maliciosos a evadir las medidas de detección tradicionales, estos scripts aprovechan las herramientas y comandos de Windows lo que permite al actor malicioso evadir sistemas de seguridad como podría ser las plataformas de protección de puntos finales o EPPs por sus siglas en inglés. La utilización de este tipo de técnicas puede resultar en acceso no autorizado a los sistemas de las víctimas, la filtración de información sensible, y finalmente, comprometer los sistemas de banca en línea, así como los sistemas de pago.

El primer registro que se tiene de un archivo .CMD que utilizaba AutoIt en su ejecución se descubrió a finales de 2021. Lo que sugiere que los actores maliciosos estaban comenzando sus pruebas, nombrando estos archivos “demo” o “test”, al descompilar el script AutoIt en un script legible por humanos que soporta la línea de tiempo de esta campaña de ataque.

Vector de ataque

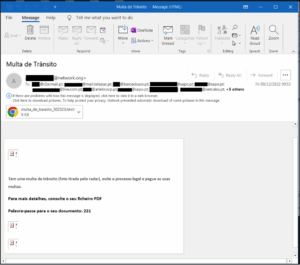

La cadena de infección tiene lugar mediante un correo electrónico de phishing, el correo es especialmente diseñado para cada una de las víctimas, de manera que sea más factible el llamar la atención de este. Cada uno de los correos de phishing contienen un HTML adjunto. En muestras obtenidas de estos correos se pueden observar correos electrónicos phishing que simulan ser multas de tránsito.

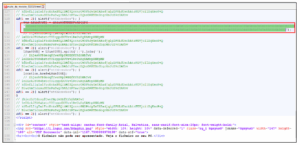

La efectividad de este tipo de correo phishing se debe a que adjunto al HTML se encuentran evidencias de la supuesta infracción. De manera que lo que se observa es el uso de correos phishing aprovechando tácticas de intimidación, lo que a su vez incentivara a la víctima a dirigirse al HTML adjunto. Este HTML contiene código basura y datos en formato HEX.

Como se puede observar. El blob de datos en HEX se descodifica en una dirección URL ligeramente ofuscada que, una vez limpiada, se traduce como: hxxps[:]//multa-ansr-pt[.]fun/?hcBViJAi9EZSc3YQwxpEwfmD7xdG0IF34EWGHj6Q esta URL se resuelve bajo la IP 162.0.232[.]115 lo que posteriormente activa la descarga de un archivo RAR.

A continuación, se listan algunos de los nombres con los cuales se descargan estos archivos RAR:

- doc-Impuestos_<[0-9]{6}>.rar

- doc-Impostos_<[0-9]{6}>.rar

- Documento_Impostos_<[0-9]{6}>.rar

- Multa_<[0-9]{6}>.rar

- Impuestos-Documento_<[0-9]{6}>.rar

A su vez, se pudieron observar archivos CMD con los nombres que se listan a continuación

- doc-Impuestos.cmd

- doc-Impostos.cmd

- Impuestos-Documento.cmd

- cmd

- cmd

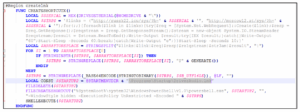

Estos archivos .CMD son grandes, según lo demuestra un análisis conducido por SANS, siendo estos entre 1.34 a 1.37MB. Estos archivos poseen datos codificados en base 64 e instrucciones de código para la ejecución.

El primer blob de datos en base 64 es un script compilado AutoIt y el segundo es un intérprete AutoIt, el cual es utilizado para ejecutar el primer archivo. El propósito principal del script AutoIt es la enumeración del host y la descarga de un archivo .VBS el cual posteriormente se ejecuta a través de “SHELLEXECUTE”. Seguidamente invoca funciones de “_OUTRECOVERY()” con la finalidad de extraer datos del servidor de Outlook como usuarios, contraseñas de registro POP3, SMTP e IMAP.

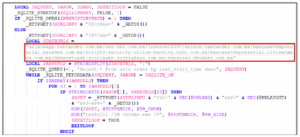

Entre otras de las funciones incorporadas en el malware también se puede observar, la extracción de información de Chrome como las contraseñas almacenadas, esta acción es llevada a cabo mediante la función “_CHROMERECOVERY()” mediante la descarga del archivo “sqlite3.dll”.

Toda la información recolectada por los actores maliciosos es, posteriormente, enviada al servidor de comando y control (C2) de los atacantes por medio del método HTTP POST y extrae la información robada desde el sistema comprometido. Entre la información recolectada por los actores maliciosos encontramos:

- Idioma del sistema operativo

- Distribución del teclado

- Versión del sistema operativo (Windows 7,8,10,11 o desconocido)

- Detecta si la víctima es un administrador o usuario

- Arquitectura del sistema operativo (x86 o x64)

EL malware utilizado por la operación CMDStealer es capaz de mantener persistencia en el sistema afectado. En una de las muestras analizadas en México, fue posible detectar dentro de los scripts de AutoIt, la enumeración de bancos mexicanos como se puede observar a continuación.

CMDStealer

Se ha podido observar que tanto la infraestructura e phishing como de comando y control (C2) se encuentran alojados en servicios con numerosos dominios asociados a una misma dirección, incluyendo servicios de flujo rápido (fast flux). Estos servicios contribuyen en gran medida a ocultar el análisis del tráfico NetFlow y el seguimiento de la infraestructura.

Basado en el análisis de código y lenguaje, se pudo observar que los actores maliciosos responsables de esta nueva campaña son originarios de América Latina, con una alta probabilidad de que sean de origen brasileño, específicamente. Estos actores maliciosos tienen como objetivos principales organizaciones en países como Portugal, México y Perú.

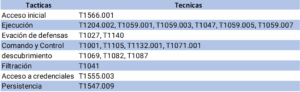

Tácticas MITRE ATT&CK Empleadas

RECOMENDACIONES

- Implementar un programa de sensibilización y formación programa de formación

- Implementar filtros en el Gateway de email para la filtración de correos, con indicadores maliciosos conocidos.

- Habilitar filtros comunes de archivos adjuntos para restringir archivos que regularmente contienen malware.

- Revisar la categoría de archivos filtrados, al menos dos veces al año y agregar aquellos archivos que se han convertido en vectores de ataque.

- Implementar políticas de Autenticación, notificación y conformidad de mensajes basados en dominios o DMARC, por sus siglas en inglés. Esto con la finalidad de reducir

- Marcar los correos electrónicos externos en los clientes de correo electrónico.

- Si no son necesarios. Deshabilitar los servicios RDP de manera que se reduzca la exposición a vulnerabilidades de seguridad.

- Si son necesarios. En lugar de deshabilitar los servicios RDP, limite las direcciones de origen que pueden acceder a los puertos.

- Bloquear bidireccionalmente el puerto TCP3389, mediante la utilización de firewall o que la accesibilidad a este solo sea permitida mediante el uso de VPN privada.

- Realizar análisis de malware periódicos en los sistemas para detectar y eliminar posibles amenazas.