Las campañas de phishing que entregan familias de malware como DarkGate y PikaBot siguen las mismas tácticas utilizadas anteriormente en los ataques que aprovechan el troyano QakBot, ahora desaparecido.

“Estos incluyen hilos de correo electrónico secuestrados como la infección inicial, URL con patrones únicos que limitan el acceso de los usuarios y una cadena de infección casi idéntica a la que hemos visto con la entrega de QakBot”, dijo Cofense.

“Las familias de malware utilizadas también siguen el ejemplo de lo que esperaríamos que usaran los afiliados de QakBot”.

QakBot, también llamado QBot y Pinkslipbot, fue cerrado como parte de un esfuerzo coordinado de aplicación de la ley con nombre en código Operation Duck Hunt a principios de agosto.

El uso de DarkGate y PikaBot en estas campañas no es sorprendente, ya que ambos pueden actuar como conductos para entregar cargas útiles adicionales a hosts comprometidos, lo que los convierte en una opción atractiva para los ciberdelincuentes.

Los paralelismos de PikaBot con QakBot fueron destacados previamente por Zscaler en su análisis del malware en mayo de 2023, señalando similitudes en los “métodos de distribución, campañas y comportamientos de malware”.

DarkGate, por su parte, incorpora técnicas avanzadas para evadir la detección por parte de los sistemas antivirus, junto con capacidades para registrar pulsaciones de teclas, ejecutar PowerShell e implementar un shell inverso que permite a sus operadores comandar un host infectado de forma remota.

“La conexión es bidireccional, lo que significa que los atacantes pueden enviar comandos y recibir respuestas en tiempo real, lo que les permite navegar por el sistema de la víctima, exfiltrar datos o realizar otras acciones maliciosas”, dijo Sekoia en un nuevo informe técnico del malware.

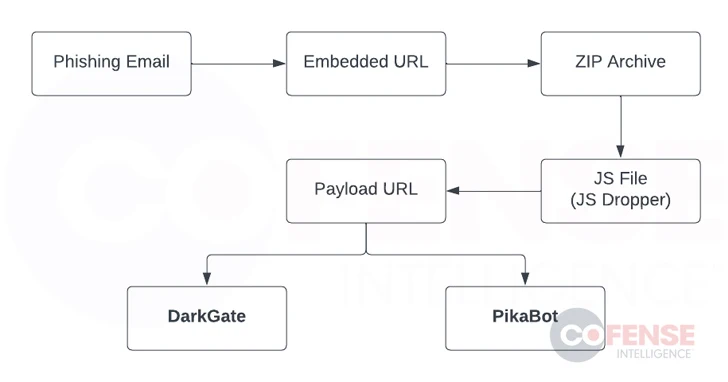

El análisis de Cofense de la campaña de phishing de gran volumen muestra que se dirige a una amplia gama de sectores, con las cadenas de ataque propagando una URL con trampas explosivas que apuntan a un archivo ZIP en hilos de correo electrónico secuestrados.

El archivo ZIP contiene un cuentagotas de JavaScript que, a su vez, se pone en contacto con una segunda URL para descargar y ejecutar el malware DarkGate o PikaBot.

Se ha observado una variante notable de los ataques que aprovecha los archivos de complemento de Excel (XLL) en lugar de los droppers de JavaScript para entregar las cargas útiles finales.

“Una infección exitosa de DarkGate o PikaBot podría conducir a la entrega de software avanzado de minería de criptomonedas, herramientas de reconocimiento, ransomware o cualquier otro archivo malicioso que los actores de amenazas deseen instalar en la máquina de la víctima”, dijo Cofense.