El grupo de ransomware LockBit 3.0 quien cifró y robó la información del Banco Syariah Indonesia (BSI) el 8 de mayo del 2023, ha decidido que el plazo ha caducado y ha distribuido toda la información que habría recolectado de esta institución. El grupo indicó que toda la información seria distribuida en la dark web, luego de que no se realizaran las peticiones en la nota de rescate que estos enviaran al grupo BSI, posterior a la violación de sus datos.

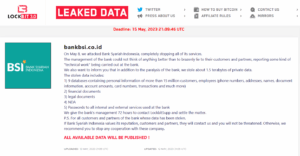

Así mismo el grupo proveyó “recomendaciones” a todos los clientes, cooperadores y miembros del BSI. Estas recomendaciones incluirían el cese al uso de los servicios de BSI, así como acciones legales contra este, por parte de los clientes, alegando la violación a la privacidad de la información.

El Ataque

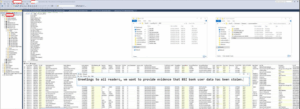

El grupo de ransomware LockBit 3.0, quien atacó el sistema informático de Bank Syariah Indonesia, también conocido como BSI, ha difundido esta mañana los datos cifrados de clientes y empleados, a través de la Dark Web. LockBit afirmó haber robado 15 millones de datos de clientes, información de empleados y alrededor de 1.5 TB de datos internos.

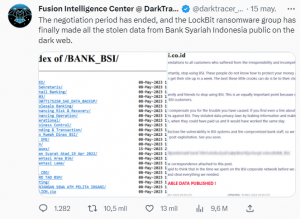

La cuenta de Twitter, @darktracer_int, ha publicado este 16 de mayo pruebas de los datos de BSI, así como la nota de apelación de LockBit, contra este último. Según la cuenta “El periodo de negociación ha terminado, y el grupo ransomware Lockbit finalmente publicó todos los datos robados del Banco Syariah Indonesia en la dark web”.

El grupo de ransomware atacó a BSI el 8 de mayo del 2023, quienes como resultado pararon todas sus operaciones. Estos hacían saber a través de un comunicado que, “El gerente del banco no pudo pensar en algo mejor que mentir descaradamente a sus clientes y colaboradores haciéndoles creer que el banco estaba atravesando una serie de trabajos técnicos”.

La Nota de Rescate

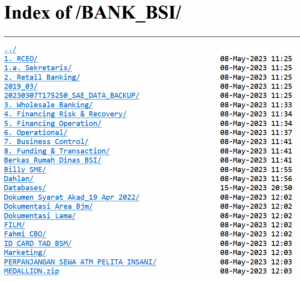

En la misiva, LockBit indicó el hurto y cifrado de información, la cual rondaba los 1.5 TB, entre la información hurtada presumida por el grupo, se encontraba:

- 9 bases de datos, las cuales contenían la información de más de 15 millones de clientes y empleados, estos incluían: números de teléfono, direcciones, nombres, importes de cuentas, números de tarjetas, transacciones, entre otros.

- Documentos financieros.

- Documentos legales.

- Acuerdos de Confidencialidad (NDA).

- Contraseñas para todos los servicios internos y externos del banco.

En la carta, se le daba a BSI un periodo de 72 horas para una respuesta, alegando que, “si el banco valoraba su reputación, como a sus clientes y colaboradores” procederían a contactarlos antes del tiempo provisto.

La distribución

LockBit emitió declaraciones junto con la filtración de los datos. En la declaración de LockBit, se hace notar la “recomendación a todos los clientes que están sufriendo la irresponsabilidad e incompetencia de esta gente”. Siendo una de las “recomendaciones” más importantes, el llamamiento a los clientes de BSI para que deje de usar los servicios de este. En palabras del grupo, “Esta gente no sabe cómo proteger su dinero e información personal, de los delincuentes” llamando al grupo BSI “ladronzuelos”, quienes, “ni siquiera pudieron levantar su sitio en toda una semana, y solo pudieron mentirle en la cara a sus clientes, borrar comentarios en Twitter y que hacer crecer la barriga”.

Entre otras demandas del grupo se encuentra qué:

- Los clientes dejen de utilizar los servicios de BSI e inclusive decir a familiares y amigos que dejen de usarlo.

- Que los clientes pidan una compensación a BSI por los problemas causados, apuntando corte y acciones legales contra BSI, alegando la violación de la privacidad de la información.

Los atacantes hacían notar que no divulgarían las vulnerabilidades en los sistemas de BSI y personal afectado, de manera que el grupo se “quedaría con una pequeña parte de los datos más interesantes para su posterior explotación”.

Recomendaciones

- Implemente un plan de recuperación que mantenga y conserve múltiples copias de datos confidenciales o de propiedad y servidores en una ubicación segura, segmentada y separada físicamente (es decir, disco duro, dispositivo de almacenamiento o la nube).

- Implemente la segmentación de la red y mantenga copias de seguridad fuera de línea de los datos para garantizar una interrupción limitada de la organización.

- Implemente contraseñas seguras, más largas y con variación de caracteres.

- Mantenga actualizado todos los sistemas operativos, y software.

- Habilite la autenticación multifactorial, incluyendo medidas biométricas o los autenticadores de claves de dispositivos USB físicos en todos sus sistemas.

- Audite las cuentas de usuarios con privilegios administrativos y configure los controles de acceso, con el principio de privilegios mínimos.

- Desactive los puertos no utilizados.

- Vuelva a evaluar y simplificar los permisos de las cuentas de usuario, prestando especial atención a permisos asignados a usuarios endpoints y cuentas TI con permisos de administrador.

- Asegúrese de que todos los datos de copia de seguridad estén encriptados, sean inmutables.

- Borras las cuentas de usuarios desactualizados y/o no utilizadas, una revisión de los sistemas debería incluir la eliminación de estos puntos débiles.

- Examine el tráfico de red entrante y saliente, en busca de actividad sospechosa dentro de su red.

- Asegúrese de que todas las configuraciones del sistema sigan todos los procedimientos de seguridad. Los procedimientos operativos estándar se deben evaluar de manera periódica y así poder mantenerlos actualizados contra las amenazas emergentes.