El notorio troyano bancario ‘Grandoreiro’ fue detectado en ataques recientes contra empleados de un fabricante de productos químicos en España y trabajadores de fabricantes de automóviles y maquinaria en México.

El malware ha estado activo desde al menos 2017 y sigue siendo una de las amenazas más importantes de su tipo para los usuarios de habla hispana.

La campaña reciente, detectada por analistas de Zscaler , comenzó en junio de 2022 y aún continúa. Implica el despliegue de una variante de malware Grandoreiro que presenta varias funciones nuevas para evadir la detección y el antianálisis, así como un sistema C2 renovado.

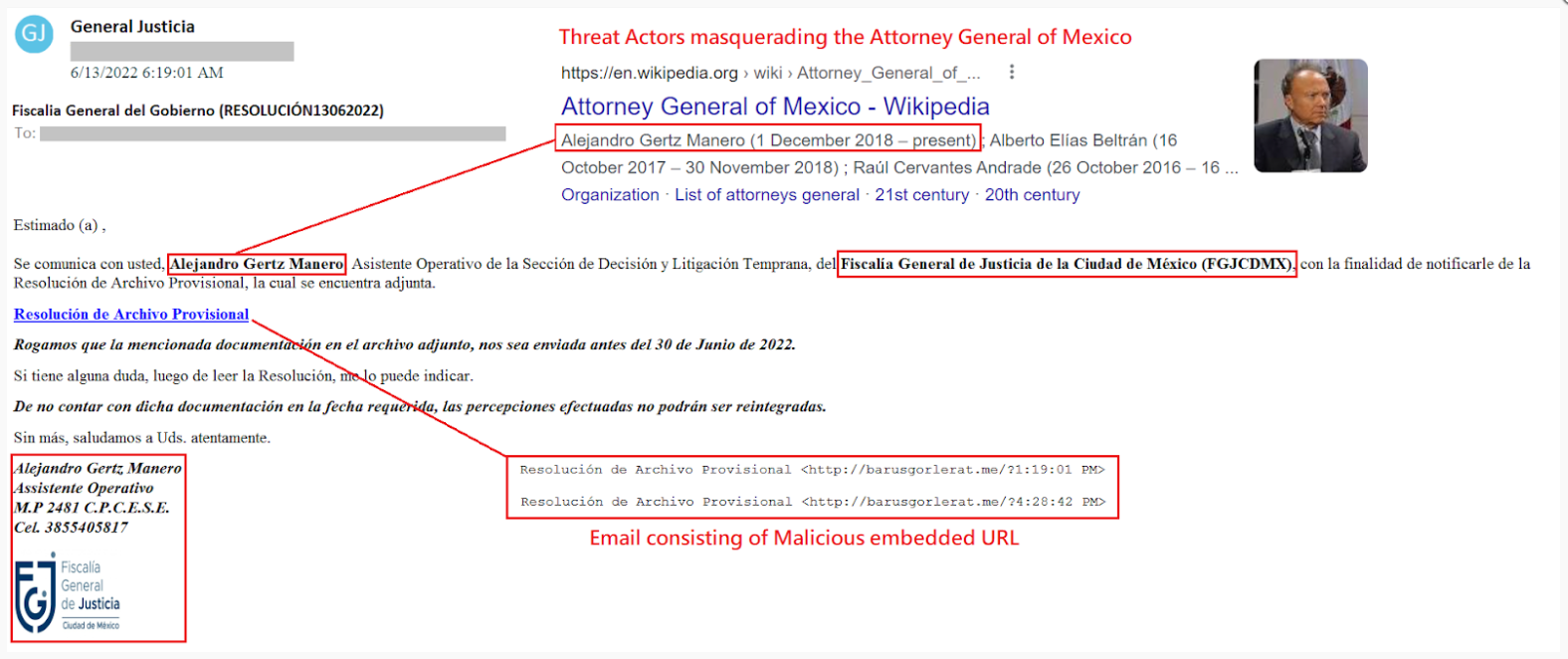

La cadena de infección comienza con un correo electrónico que pretende provenir de la Procuraduría General de Justicia de la Ciudad de México o del Ministerio Público español, según el objetivo.

El tema del mensaje gira en torno a reembolsos estatales, avisos de cambios en litigios, cancelación de préstamos hipotecarios y más.

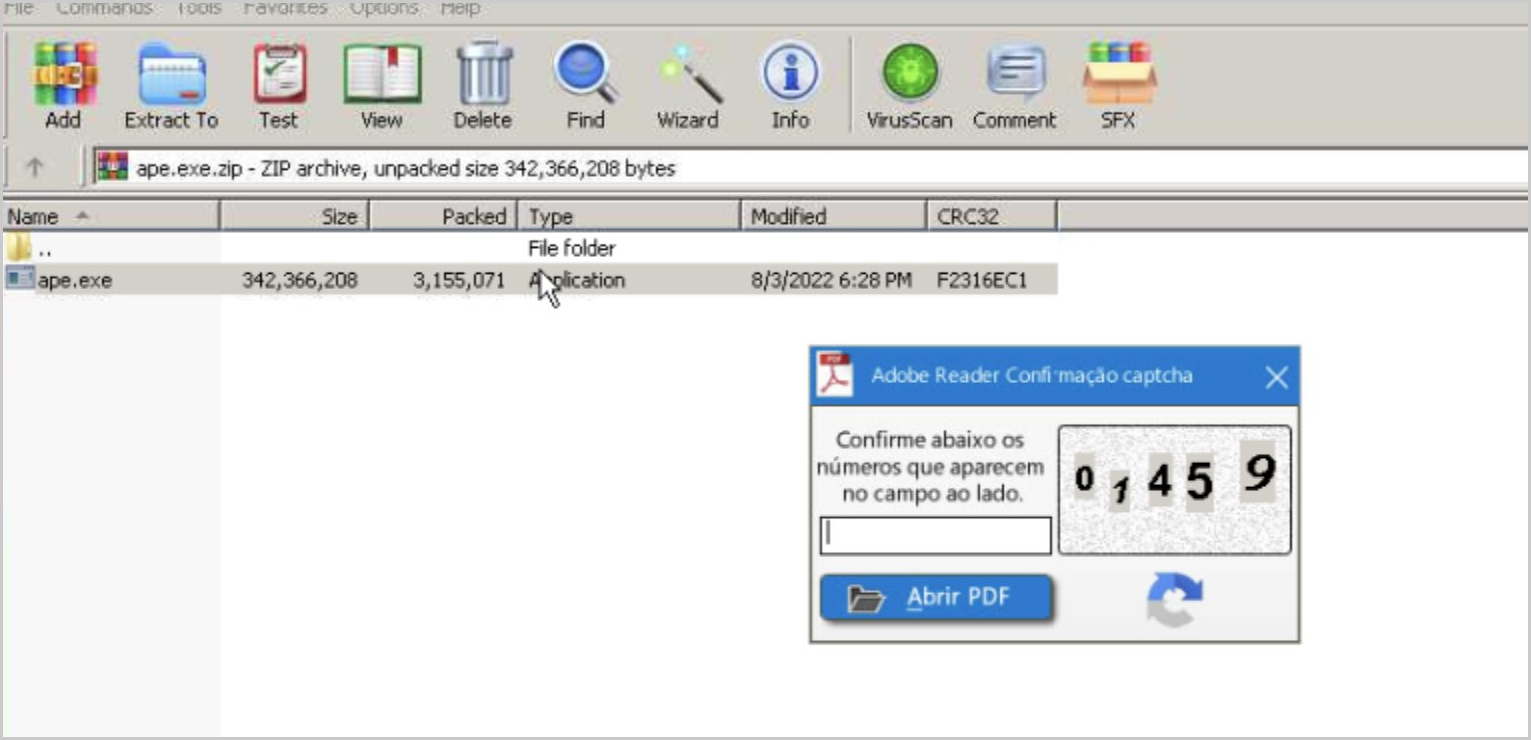

El correo electrónico contiene un enlace que redirige a las víctimas a un sitio web que descarga un archivo ZIP. Ese archivo incluye el módulo cargador Grandoreiro disfrazado de archivo PDF para engañar a la víctima para que lo inicie.

Una vez que esto sucede, se obtiene una carga útil de Delphi desde un servidor de archivos HTTP remoto (“http://15[.]188[.]63[.]127:36992/zxeTYhO.xml”) en forma de un archivo comprimido de 9,2 MB. ZIP y es extraído y ejecutado por el cargador.

.png)

Durante esa etapa, el cargador recopila información del sistema, recupera una lista de programas AV instalados, billeteras de criptomonedas y aplicaciones de banca electrónica, y las envía al C2.

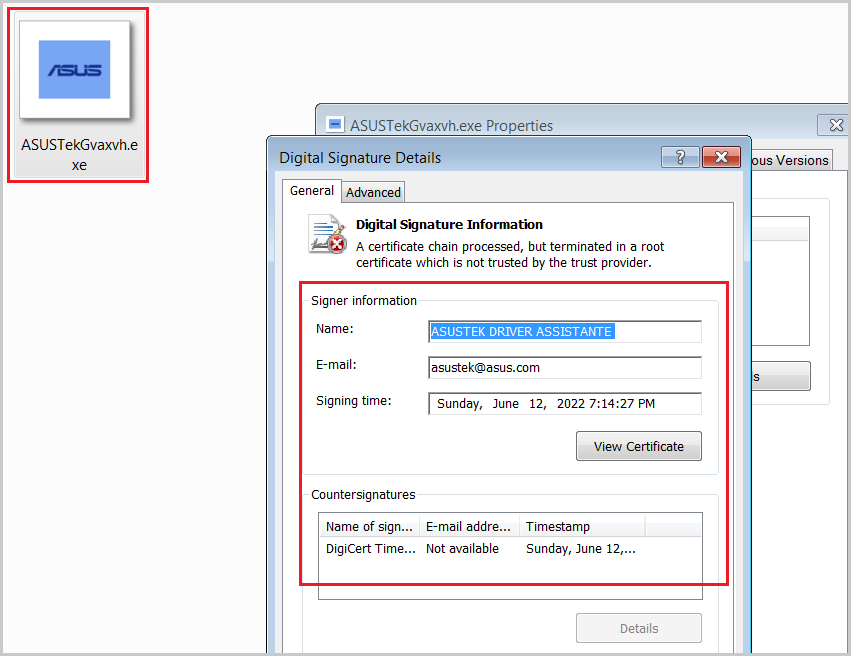

La carga útil final, firmada con un certificado robado de ASUSTEK, asume un tamaño inflado de 400 MB a través del método de “relleno binario” para evadir el análisis de espacio aislado.

En un caso destacado por el analista de seguridad Ankit Anubhav en Twitter , Grandoreiro incluso le pide a la víctima que resuelva un CAPTCHA para ejecutarlo en el sistema, que es otro intento de evadir el análisis.

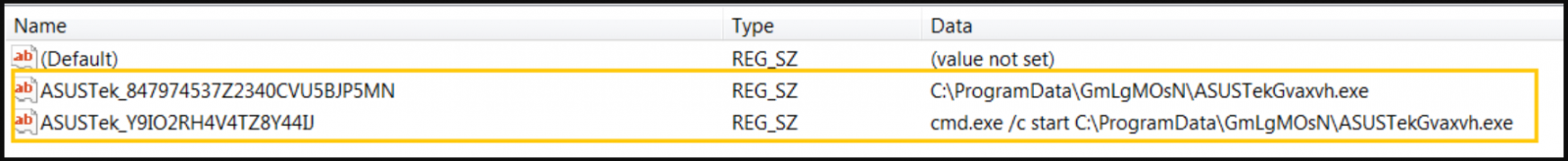

Finalmente, la persistencia entre reinicios se mantiene agregando dos nuevas claves de registro, configurando Grandoreiro para que se inicie al iniciar el sistema.

Una de las nuevas incorporaciones en la última variante de Grandoreiro muestreada por Zscaler es el uso de DGA (algoritmo de generación de dominio) para las comunicaciones C2, lo que hace que mapear la infraestructura del malware y eliminarlo sea un desafío.

El patrón de comunicación C2 ahora es idéntico al de LatentBot, utilizando balizas “ACCIÓN+HOLA” y respuestas de valores de cookies basadas en ID.

El bloguero portugués de ciberseguridad Pedro Taveres detectó por primera vez los puntos en común entre las dos cepas de malware en 2020 , pero la asimilación de las técnicas de comunicación C2 en el código de Grandoreiro se completó recientemente.

Las capacidades de puerta trasera del malware en el host incluyen:

- Registro de teclas

- Actualización automática para versiones y módulos más nuevos

- Web-Injects y restricción de acceso a sitios web específicos

- Ejecución de comandos

- manipular ventanas

- Guiar el navegador de la víctima a una URL específica

- Generación de Dominio C2 a través de DGA (Algoritmo de Generación de Dominio)

- Imitar los movimientos del ratón y el teclado

La campaña reciente indica que los operadores de Grandoreiro están interesados en realizar ataques altamente dirigidos en lugar de enviar grandes volúmenes de correos electrónicos no deseados a destinatarios aleatorios.

Además, la evolución continua del malware, que le otorga características más sólidas de antianálisis y evitación de detección, sienta las bases para operaciones más sigilosas.

Si bien el informe de Zscaler no profundiza en los objetivos específicos de la campaña actual, los operadores de Grandoreiro históricamente han demostrado motivos financieros, por lo que se supone que el caso sigue siendo el mismo.