Se está utilizando una campaña de publicidad maliciosa en curso para distribuir cargadores .NET virtualizados diseñados para implementar el malware de robo de información FormBook.

“Los cargadores, denominados MalVirt, utilizan la virtualización ofuscada para el antianálisis y la evasión junto con el controlador Windows Process Explorer para terminar los procesos”, dijeron los investigadores de SentinelOne Aleksandar Milenkoski y Tom Hegel en un artículo técnico.

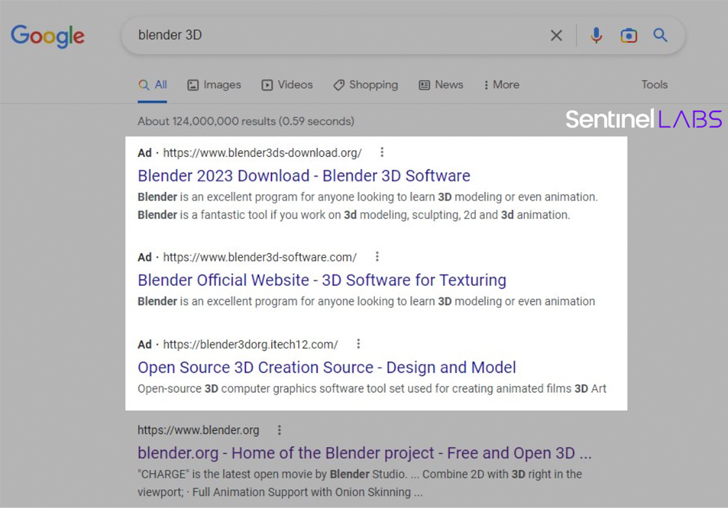

El cambio a la publicidad maliciosa de Google es el último ejemplo de cómo los actores del crimeware están ideando rutas de entrega alternativas para distribuir malware desde que Microsoft anunció planes para bloquear la ejecución de macros en Office de forma predeterminada desde archivos descargados de Internet.

La publicidad maliciosa implica colocar anuncios fraudulentos en los motores de búsqueda con la esperanza de engañar a los usuarios que buscan software popular como Blender para que descarguen el software troyano.

Los cargadores MalVirt, que se implementan en .NET, utilizan el protector de virtualización legítimo KoiVM para aplicaciones .NET en un intento de ocultar su comportamiento y tienen la tarea de distribuir la familia de malware FormBook.

Además de incorporar técnicas anti-análisis y anti-detección para evadir la ejecución dentro de una máquina virtual o un entorno sandbox de aplicaciones, se ha descubierto que los cargadores emplean una versión modificada de KoiVM que incluye capas de ofuscación adicionales para hacer que el desciframiento sea aún más difícil.

Los cargadores también implementan y cargan un controlador firmado de Microsoft Process Explorer con el objetivo de llevar a cabo acciones con permisos elevados. Los privilegios, por ejemplo, se pueden convertir en armas para terminar los procesos asociados con el software de seguridad para evitar ser marcados.

Tanto FormBook como su sucesor, XLoader, implementan una amplia gama de funcionalidades, como el registro de teclas, el robo de capturas de pantalla, la recolección de credenciales web y de otro tipo, y la puesta en escena de malware adicional.

Las cepas de malware también son notables por camuflar su tráfico de comando y control (C2) entre solicitudes HTTP de cortina de humo con contenido codificado a múltiples dominios señuelo, como revelaron previamente Zscaler y Check Point el año pasado.

“Como respuesta a Microsoft que bloquea las macros de Office de forma predeterminada en documentos de Internet, los actores de amenazas han recurrido a métodos alternativos de distribución de malware, más recientemente, publicidad maliciosa”, dijeron los investigadores.

“Las cargadoras MalVirt […] demostrar cuánto esfuerzo están invirtiendo los actores de amenazas para evadir la detección y frustrar el análisis”.

Es pertinente que el método ya esté presenciando un aumento debido a su uso por parte de otros actores criminales para empujar a los ladrones de IcedID, Raccoon, Rhadamanthys y Vidar en los últimos meses.

“Es probable que un actor de amenazas haya comenzado a vender publicidad maliciosa como un servicio en la web oscura, y hay una gran demanda”, dijo Abuse.ch en un informe, señalando una posible razón para la “escalada”.

Los hallazgos llegan dos meses después de que K7 Security Labs, con sede en India, detallara una campaña de phishing que aprovecha un cargador .NET para eliminar Remcos RAT y Agent Tesla por medio de un binario virtualizado KoiVM virtualizado.

Sin embargo, no todo son anuncios maliciosos, ya que los adversarios también están experimentando con otros tipos de archivos como complementos de Excel (XLL) y archivos adjuntos de correo electrónico de OneNote para escabullirse más allá de los perímetros de seguridad. La nueva incorporación a esta lista es el uso de complementos de Visual Studio Tools para Office (VSTO) como vehículo de ataque.

“Los complementos de VSTO se pueden empaquetar junto con documentos de Office (VSTO local) o, alternativamente, obtenerse desde una ubicación remota cuando se abre un documento de Office con VSTO (VSTO) remoto”, reveló Deep Instinct la semana pasada. “Esto, sin embargo, puede requerir la elusión de los mecanismos de seguridad relacionados con la confianza”.