Investigadores de ciberseguridad han encendido las alarmas tras el análisis profundo de Maverick, un troyano bancario de nueva generación que está rompiendo los esquemas de detección actuales. Lo que hace a Maverick único no es solo su capacidad de robo, sino su motor: está utilizando fragmentos de código generados por Inteligencia Artificial para ocultarse.

Este malware, que actualmente está causando estragos en Brasil, representa una evolución técnica peligrosa que podría exportarse fácilmente a otros países en las próximas semanas.

La Innovación: IA para la Evasión

La característica más aterradora de Maverick es su uso de “GenAI” en su desarrollo.

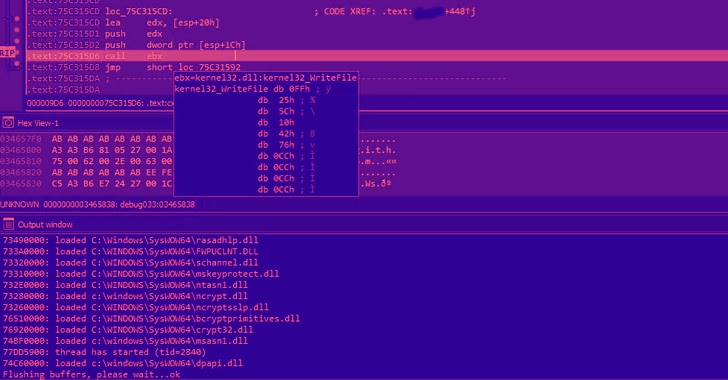

- Polimorfismo real: Los atacantes utilizan herramientas de IA para generar y ofuscar partes del código del troyano (específicamente en componentes .NET y PowerShell) de forma dinámica.

- El Resultado: Al cambiar su estructura interna constantemente gracias a la IA, Maverick logra evadir las firmas estáticas de los antivirus, que buscan patrones conocidos que el malware ya no tiene.

¿Cómo te infectas? (La Trampa de WhatsApp)

A diferencia de otros virus que piden que descargues una aplicación falsa, Maverick entra por la puerta grande: WhatsApp Web.

- El Gancho: La víctima recibe un mensaje por WhatsApp con un archivo ZIP adjunto (disfrazado de factura o recibo).

- La Infección: Al abrir el ZIP, se ejecuta un archivo LNK (acceso directo) que activa una cadena “sin archivos”, cargando el malware directamente en la memoria RAM del dispositivo usando PowerShell, sin tocar el disco duro para no dejar rastro.

- El Control: Una vez dentro, el malware verifica si el usuario está en la región objetivo (comprobando la zona horaria y el idioma) y despliega superposiciones falsas sobre aplicaciones bancarias de más de 65 instituciones financieras.

El riesgo de expansión global.

Aunque hoy Maverick se “apaga” automáticamente si detecta que la víctima no está en Brasil (revisando si la zona horaria es UTC-3 o el idioma es portugués), su arquitectura modular impulsada por IA permite a los atacantes cambiar este objetivo en segundos.

Con solo una pequeña actualización del servidor de comando (C2), Maverick podría empezar a atacar bancos en España, México o Estados Unidos mañana mismo, utilizando las mismas técnicas de evasión avanzada.

Conexiones peligrosas

Los analistas han encontrado similitudes de código entre Maverick y otro troyano famoso llamado Coyote, lo que sugiere que bandas criminales experimentales están detrás de este desarrollo, invirtiendo ahora en tecnologías de IA para profesionalizar sus ataques.

¿Cómo protegerse?

- Desconfianza Total en WhatsApp: Nunca abras archivos ZIP o ejecutes enviados por WhatsApp, incluso si parecen venir de un contacto conocido (su cuenta podría haber sido secuestrada por el propio malware).

- Monitoreo de Memoria: Dado que Maverick es “fileless” (vive en la RAM), los antivirus tradicionales a veces fallan. Se recomienda usar soluciones EDR avanzadas en entornos corporativos que analizan el comportamiento de PowerShell.

Ficha técnica: Maverick

| Característica | Detalle |

| Nombre | Maverick (Relacionado con la familia Coyote) |

| Vector de Infección | WhatsApp Web (Archivos ZIP -> LNK) |

| Tecnología Clave | Código generado por IA para ofuscación y evasión |

| Objetivos | +65 Bancos y Apps de Criptomonedas |

| Técnica de Ataque | Ejecución en Memoria (Fileless) y WebInjects |

| Estado actual | Activo en Brasil / Alto riesgo de expansión |