El troyano bancario SOVA para Android continúa evolucionando con nuevas funciones, mejoras de código y la adición de una nueva función de ransomware que encripta archivos en dispositivos móviles.

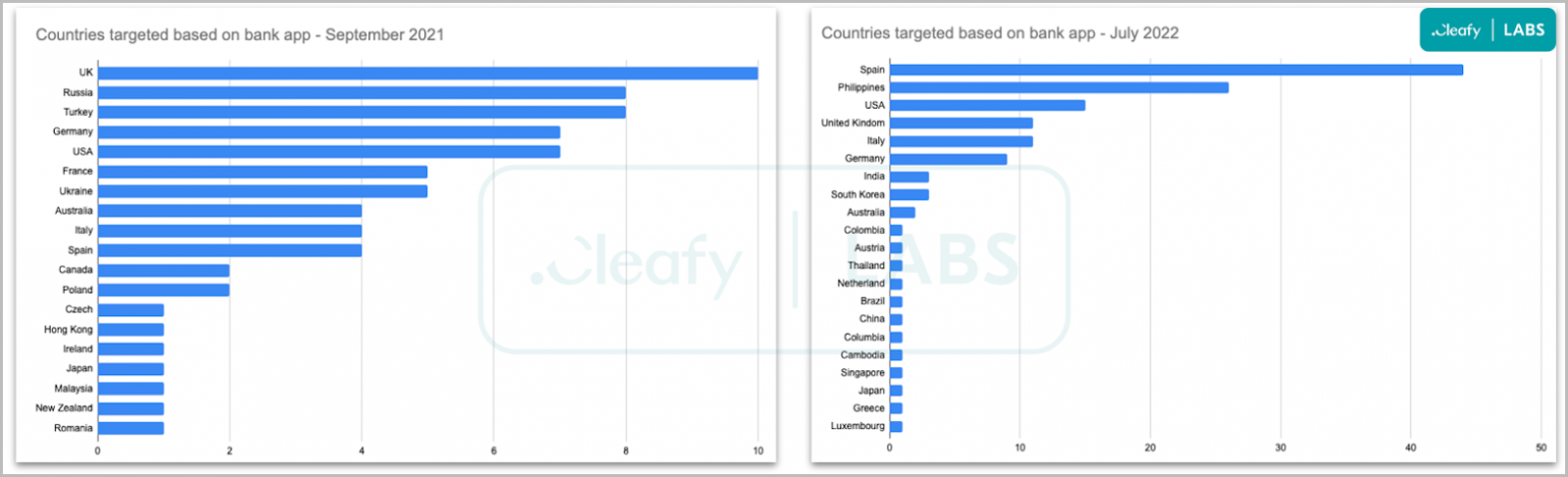

Con el último lanzamiento, el malware SOVA ahora se dirige a más de 200 aplicaciones bancarias, de intercambio de criptomonedas y de billetera digital, intentando robarles datos confidenciales de los usuarios y cookies.

Además, presenta un código refactorizado y mejorado que lo ayuda a operar de manera más sigilosa en el dispositivo comprometido, mientras que su última versión, 5.0, agrega un módulo de ransomware.

Los analistas de amenazas de la firma de seguridad móvil Cleafy han seguido la evolución de SOVA desde el anuncio del proyecto en septiembre de 2021 e informan que su desarrollo ha aumentado rápidamente en 2022.

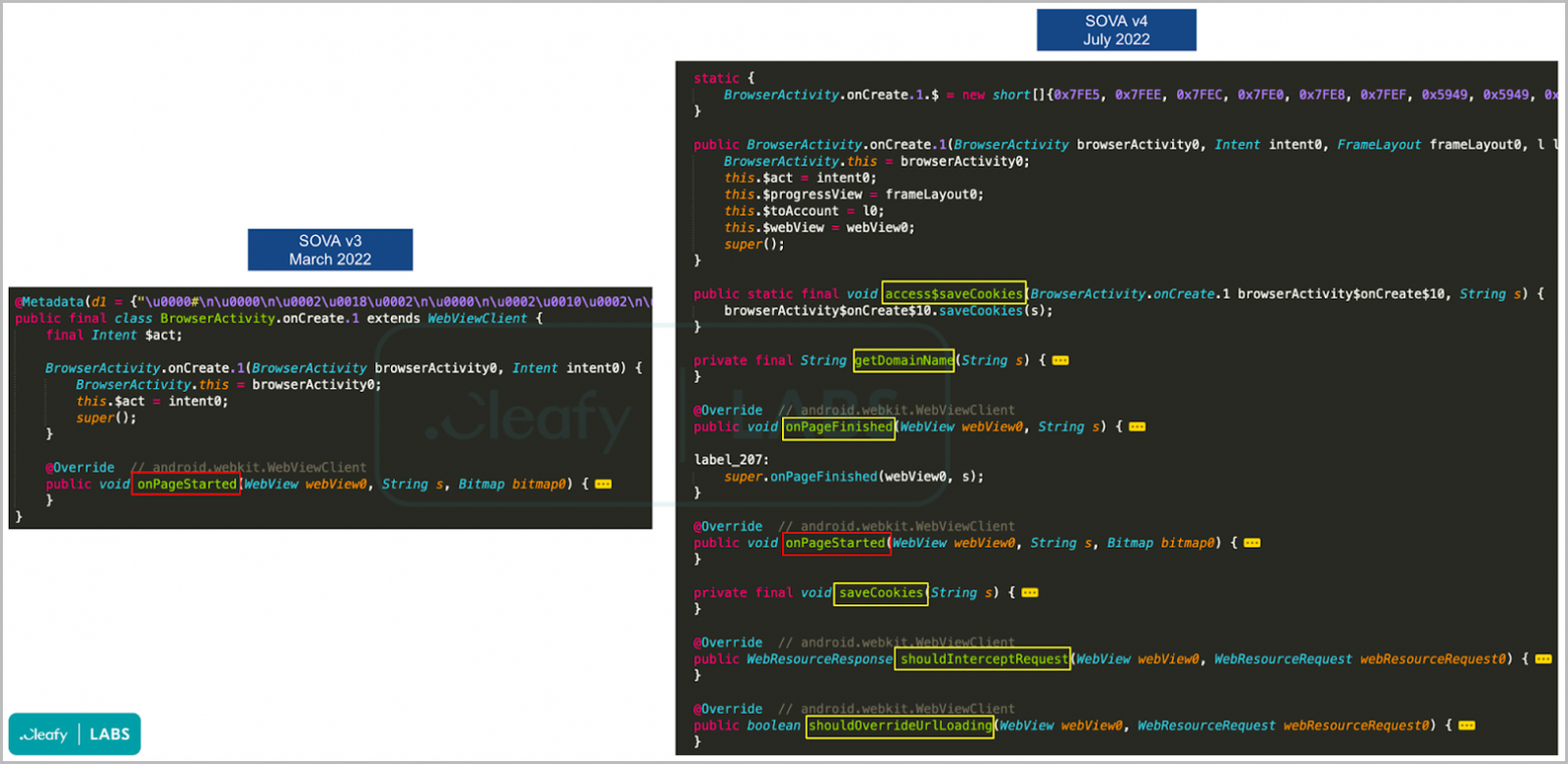

En marzo de 2022, SOVA lanzó la versión 3, agregando intercepción 2FA, robo de cookies y nuevas inyecciones para múltiples bancos en todo el mundo. Las inyecciones son superposiciones que se muestran sobre indicaciones de inicio de sesión legítimas que se utilizan para robar credenciales, como las de las aplicaciones bancarias en línea.

En julio de 2022, el equipo de desarrollo de SOVA lanzó la versión 4, que elevó las aplicaciones específicas hasta 200 y agregó capacidades VNC (computación de red virtual) para el fraude en el dispositivo.

El malware envía una lista de aplicaciones instaladas al C2 y recibe un XML que contiene una lista de direcciones que apuntan a las superposiciones correctas que se cargarán cuando la víctima abra una aplicación específica.

La cuarta versión principal también agregó soporte para comandos como tomar capturas de pantalla, hacer clic y deslizar, copiar y pegar archivos y mostrar pantallas superpuestas a voluntad.

Este lanzamiento también vio una importante refactorización de código en el mecanismo de robo de cookies, ahora dirigido a Gmail, GPay y Google Password Manager.

SOVA v4 agregó algunas protecciones contra acciones defensivas, abusando de los permisos de Accesibilidad para hacer que el usuario regrese a la pantalla de inicio si intenta desinstalar la aplicación manualmente.

Finalmente, la cuarta versión se centró en Binance y la aplicación ‘Trust Wallet’ de la plataforma, utilizando un módulo dedicado creado para robar la frase semilla secreta del usuario.

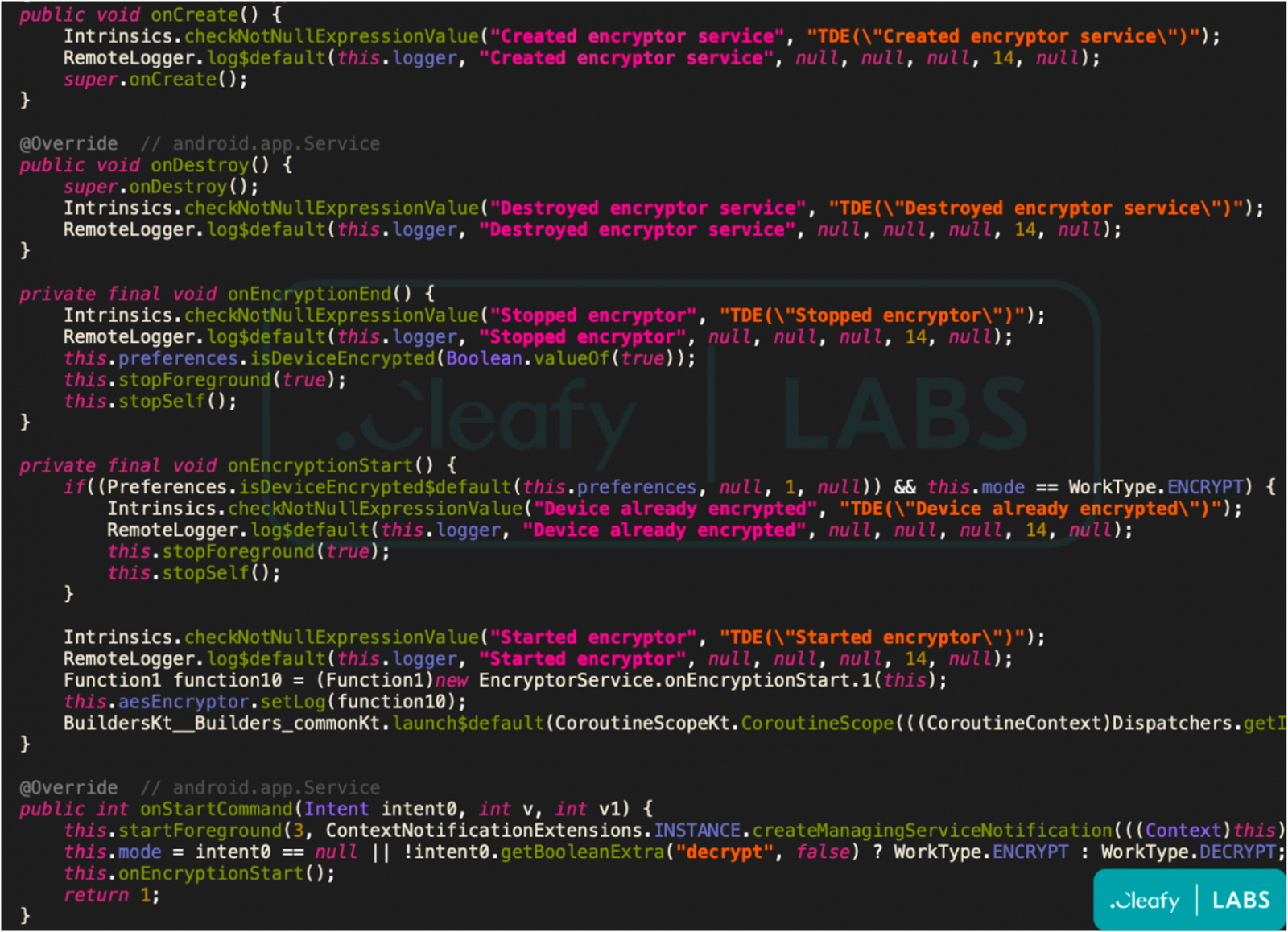

Más recientemente, Cleafy probó una versión anterior de SOVA v5, que viene con numerosas mejoras de código y la adición de nuevas funciones, como un módulo de ransomware.

El módulo utiliza el cifrado AES para bloquear todos los archivos en los dispositivos infectados y agregar la extensión “.enc” a los archivos cifrados y renombrados.

Sin embargo, la quinta versión aún no ha circulado ampliamente y su módulo VNC no se encuentra en las primeras muestras, por lo que es probable que esta versión aún esté en desarrollo.

Incluso en su forma actual e inacabada, SOVA v5 está listo para su implementación masiva, según Cleafy, por lo que se recomienda vigilancia a todos los usuarios de Android.

Finalmente, el autor del malware parece decidido y capaz de cumplir sus promesas de septiembre de 2021, apegarse a la línea de tiempo de desarrollo y agregar funciones avanzadas cada pocos meses.

Esto convierte a SOVA en una amenaza de creciente intensidad, ya que el troyano bancario ahora se está posicionando como uno de los pioneros del espacio aún poco explorado del ransomware móvil.