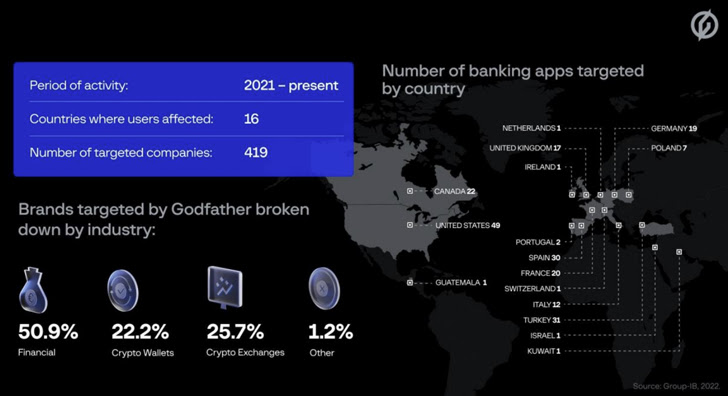

Un troyano bancario de Android conocido como Godfather se está utilizando para atacar a los usuarios de más de 400 aplicaciones bancarias y de criptomonedas que abarcan 16 países.

Esto incluye 215 bancos, 94 proveedores de billeteras criptográficas y 110 plataformas de intercambio de criptomonedas que atienden a usuarios en los Estados Unidos, Turquía, España, Italia, Canadá y Canadá, entre otros, dijo Group-IB, con sede en Singapur.

El malware, al igual que muchos troyanos financieros dirigidos al ecosistema Android, intenta robar las credenciales del usuario generando pantallas superpuestas convincentes (también conocidas como falsificaciones web) que se sirven sobre las aplicaciones de destino.

Detectado por primera vez por Group-IB en junio de 2021 y divulgado públicamente por ThreatFabric en marzo de 2022, Godfather también incluye funciones nativas de puerta trasera que le permiten abusar de las API de accesibilidad de Android para grabar videos, registrar pulsaciones de teclas, capturar capturas de pantalla y recopilar SMS y registros de llamadas.

El análisis de Group-IB del malware ha revelado que es un sucesor de Anubis, otro troyano bancario cuyo código fuente se filtró en un foro clandestino en enero de 2019. También se dice que se distribuye a otros actores de amenazas a través del modelo de malware como servicio (MaaS).

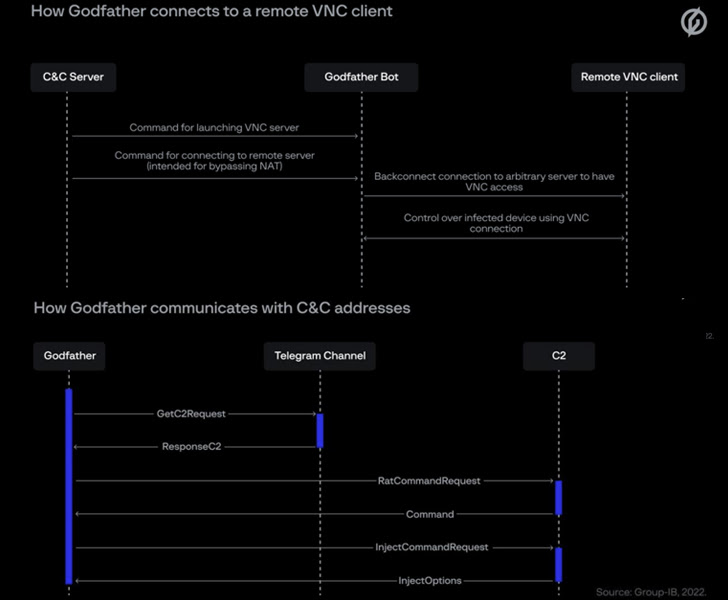

Las similitudes entre las dos familias de malware se extienden al método de recepción de la dirección de comando y control (C2), la implementación de comandos C2 y los módulos web falso, proxy y captura de pantalla. Sin embargo, se han eliminado las funciones de grabación de audio y seguimiento de ubicación.

“Curiosamente, El Padrino perdona a los usuarios en los países postsoviéticos”, dijo Group-IB. “Si las preferencias del sistema de la víctima potencial incluyen uno de los idiomas en esa región, el troyano se apaga. Esto podría sugerir que los desarrolladores de El Padrino son hablantes de ruso”.

Lo que hace que Godfather se destaque es el hecho de que recupera su dirección de servidor de comando y control (C2) descifrando las descripciones de canales de Telegram controladas por actores que están codificadas utilizando el cifrado Blowfish.

Se desconoce el modus operandi exacto empleado para infectar los dispositivos de los usuarios, aunque un examen de la infraestructura de comando y control (C2) del actor de amenazas revela que las aplicaciones troyanizadas son un posible vector de distribución.

Esto se basa en una dirección C2 que está vinculada a una aplicación llamada Currency Converter Plus (com.plus.currencyconverter) que se alojó en Google Play Store a partir de junio de 2022. La aplicación en cuestión ya no está disponible para su descarga.

Otro artefacto examinado por Group-IB se hace pasar por el servicio legítimo Google Play Protect que, al iniciarse, crea una notificación continua y oculta su icono de la lista de aplicaciones instaladas.

Los hallazgos se producen cuando Cyble descubrió una serie de muestras de Padrino disfrazadas como la aplicación MYT Müzik dirigida a usuarios en Turquía.

“Google Play Protect comprueba los dispositivos Android con Google Play Services en busca de aplicaciones potencialmente dañinas de otras fuentes”. “Los usuarios están protegidos por Google Play Protect, que bloquea estas aplicaciones maliciosas identificadas en dispositivos Android”.

El Padrino no es el único malware para Android basado en Anubis. A principios de julio, ThreatFabric reveló que una versión modificada de Anubis conocida como Falcon se dirigía a usuarios rusos haciéndose pasar por el banco estatal VTB.

“La aparición de El Padrino subraya la capacidad de los actores de amenazas para editar y actualizar sus herramientas para mantener su efectividad a pesar de los esfuerzos de los proveedores de detección y prevención de malware para actualizar sus productos”, dijo Artem Grischenko, investigador del Grupo-IB.

“Con una herramienta como El Padrino, los actores de amenazas están limitados solo por su capacidad para crear falsificaciones web convincentes para una aplicación en particular. A veces, la secuela realmente puede ser mejor que la original”.