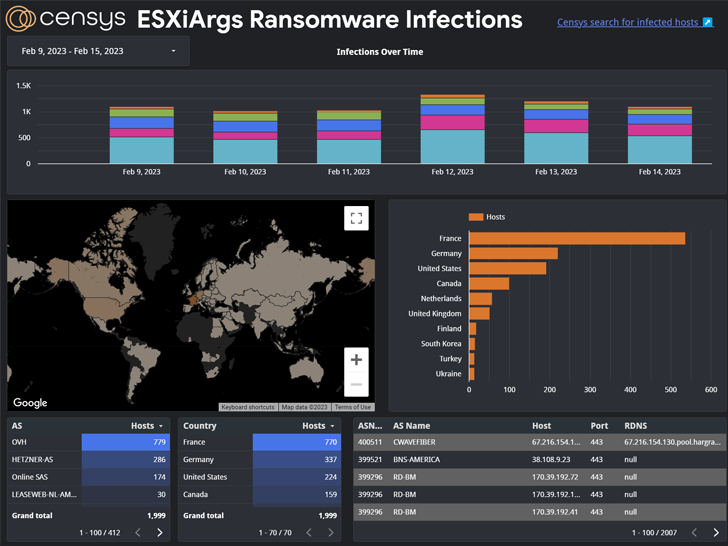

Más de 500 hosts se han visto comprometidos en masa por la cepa de ransomware ESXiArgs, la mayoría de los cuales se encuentran en Francia, Alemania, los Países Bajos, el Reino Unido y Ucrania.

Los hallazgos provienen de la firma de gestión de superficie de ataque Censys, que descubrió “dos hosts con notas de rescate sorprendentemente similares que datan de mediados de octubre de 2022, justo después de que las versiones 6.5 y 6.7 de ESXi llegaran al final de su vida útil”.

El primer conjunto de infecciones se remonta al 12 de octubre de 2022, mucho antes de cuando la campaña comenzó a ganar fuerza a principios de febrero de 2023. Luego, el 31 de enero de 2023, se dice que las notas de rescate de los dos hosts se actualizaron con una versión revisada que coincide con las utilizadas en la ola actual.

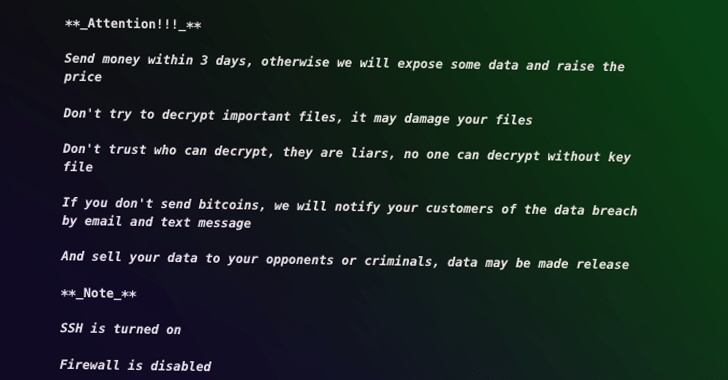

Algunas de las diferencias cruciales entre las dos notas de rescate incluyen el uso de una URL de onion en lugar de un ID de chat de Tox, una dirección de correo electrónico de Proton Mail en la parte inferior de la nota y una demanda de rescate más baja (1,05 Bitcoin frente a 2,09 Bitcoin).

“Cada variante de las notas de rescate desde octubre de 2022 hasta febrero de 2023 es sorprendentemente similar en redacción a la nota de una variante anterior de ransomware, Cheerscrypt, que ganó notoriedad a principios de 2022”, dijeron los investigadores Mark Ellzey y Emily Austin.

Vale la pena señalar que se sospecha que ESXiArgs se basa en el código de ransomware Babuk filtrado, que también generó otras variantes como Cheerscrypt y PrideLocker el año pasado.

El desarrollo se produce menos de una semana después de que los actores de amenazas regresaran con una nueva variante que ajusta el método de cifrado y la nota de rescate tras la publicación de un descifrador para ayudar a recuperar los sistemas infectados.

La Agencia de Seguridad Cibernética e Infraestructura de los Estados Unidos (CISA) ha declarado que los atacantes “probablemente están apuntando a servidores ESXi al final de su vida útil o servidores ESXi que no tienen aplicados los parches de software ESXi disponibles”.

“La vulnerabilidad en VMware ESXi es un claro recordatorio de la importancia de mantener los sistemas actualizados con los últimos parches de seguridad y, al mismo tiempo, emplear una fuerte defensa perimetral”, dijo Martin Zugec de Bitdefender.

“Los atacantes no necesitan buscar nuevos exploits o técnicas novedosas cuando saben que muchas organizaciones son vulnerables a exploits más antiguos debido, en parte, a la falta de una gestión adecuada de parches y gestión de riesgos”.

El aumento también coincide con un aumento interanual del 87% en los ataques de ransomware dirigidos a organizaciones industriales en 2022, con 437 de los 605 ataques que afectan al sector manufacturero, según un nuevo informe de Dragos, en parte impulsado por la evolución continua en los modelos de ransomware como servicio (RaaS).

Los datos recopilados por la firma de seguridad industrial revelan que se informaron 189 ataques de ransomware solo en el último trimestre de 2022. Los principales sectores seleccionadas incluyeron manufactura (143), alimentos y bebidas (15), energía (14), farmacéutica (9), petróleo y gas (4) y minería (1).