Los investigadores de ciberseguridad han publicado el funcionamiento interno de un nuevo wiper llamado Azov Ransomware que está diseñado deliberadamente para corromper datos e “infligir daños impecables” a los sistemas comprometidos.

Distribuido a través de otro cargador de malware conocido como SmokeLoader, el malware ha sido descrito como un “limpiador de datos efectivo, rápido y desafortunadamente irrecuperable”, por la compañía israelí de ciberseguridad Check Point. Sus orígenes aún no se han determinado.

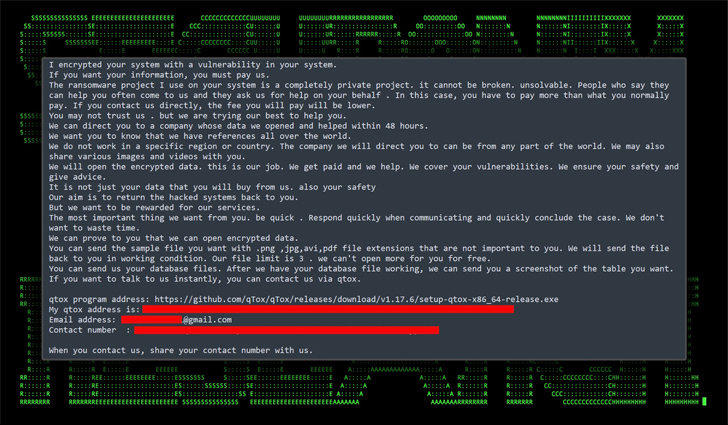

La rutina del limpiador está configurada para sobrescribir el contenido de un archivo en trozos alternos de 666 bytes con ruido aleatorio, una técnica conocida como cifrado intermitente que los operadores de ransomware aprovechan cada vez más para evadir la detección y cifrar los archivos de las víctimas más rápido.

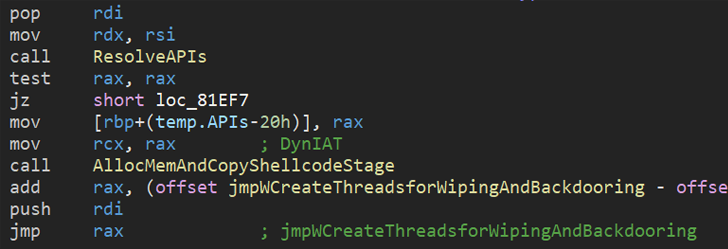

“Una cosa que diferencia a Azov de su ransomware de variedad de jardín es su modificación de ciertos ejecutables de 64 bits para ejecutar su propio código”, dijo el investigador de amenazas Jiří Vinopal. “La modificación de ejecutables se realiza utilizando código polimórfico, para no ser potencialmente frustrado por firmas estáticas”.

Azov Ransomware también incorpora una bomba lógica, un conjunto de condiciones que deben cumplirse antes de activar una acción maliciosa, para detonar la ejecución de las funciones de limpieza y puerta trasera en un momento predeterminado.

“Aunque la muestra de Azov se consideró skidsware cuando se encontró por primera vez […], cuando se investiga más a fondo se encuentran técnicas muy avanzadas: ensamblaje manual, inyección de cargas útiles en ejecutables para darles una puerta trasera y varios trucos antianálisis generalmente reservados para libros de texto de seguridad o herramientas de cibercrimen de marca de alto perfil “, agregó Vinopal.

El desarrollo se produce en medio de una profusión de ataques destructivos de wiper desde principios de año. Esto incluye WhisperGate, HermeticWiper, AcidRain, IsaacWiper, CaddyWiper, Industroyer2, DoubleZero, RURansom y CryWiper.

La semana pasada, la firma de seguridad ESET reveló otro wiper nunca antes visto llamado Fantasy que se extendió utilizando un ataque a la cadena de suministro dirigido a una compañía de software israelí para apuntar a clientes en la industria del diamante. El malware se ha relacionado con un actor de amenazas llamado Agrius.