El grupo de amenazas conocido como GlassWorm ha vuelto a la carga, y esta vez tiene en la mira a los desarrolladores de Python. Investigadores de seguridad han identificado y eliminado 24 paquetes maliciosos en el repositorio oficial PyPI (Python Package Index), diseñado específicamente para engañar a programadores distraídos.

La técnica

La estrategia principal de GlassWorm es el Typosquatting . Los atacantes suben librerías con nombres extremadamente parecidos a los de herramientas legítimas y populares. Confían en un error humano muy simple: que un desarrollador escriba mal el nombre de una librería al hacer pip install.

Si cometes ese error, en lugar de descargar la herramienta que necesitas, descarga el paquete de GlassWorm.

¿Qué hace el malware?

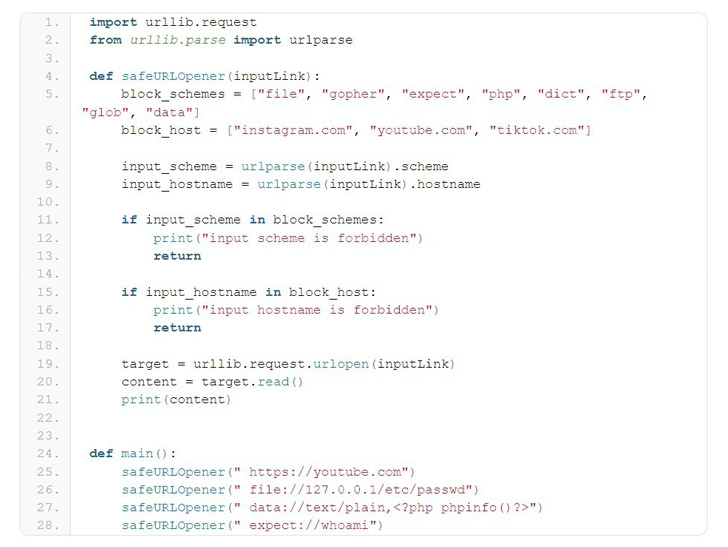

Una vez instalado en su computadora, el paquete falso no pierde el tiempo. Despliega un troyano de acceso remoto (RAT) que permite a los atacantes:

- Tomar el control: Ejecutar comandos arbitrarios en tu máquina.

- Robar información: Extraer credenciales, cookies de sesión y datos de aplicaciones como Discord o navegadores web.

- Persistencia: Se asegura de ejecutarse cada vez que inicia el sistema.

Un detalle técnico interesante es que este malware intenta ser sigiloso: utiliza técnicas de ofuscación (código mezclado y difícil de leer) para que, si un desarrollador curioso abre el archivo, no entienda a primera vista que es un virus.

El truco de Dropbox: Escondiéndose en la nube

Lo que hace destacar a esta nueva variante de GlassWorm es su infraestructura de comunicación. En lugar de conectarse a un servidor sospechoso en un país lejano, el malware utiliza Dropbox como su centro de comando y control (C2).

¿Por qué es peligroso?

Porque casi ninguna empresa bloquea el tráfico hacia dropbox.com. Para los firewalls corporativos, parece que el empleado simplemente está subiendo o bajando archivos de su nube personal, cuando en realidad el malware está recibiendo órdenes o exfiltrando datos robados. Es un camuflaje casi perfecto.

Recomendaciones

- Verificación doble: Antes de ejecutar pip install, verifique letra por letra el nombre del paquete. Copiar y pegar desde la documentación oficial es más seguro que escribirlo de memoria.

- Scanners de dependencias: Utiliza herramientas como pip-audito soluciones de seguridad que analizan tus archivos requirements.txten busca de paquetes marcados como maliciosos.

- Cuidado con la antigüedad: Si vas a instalar una librería “popular” pero ves que el paquete en PyPI fue creado ayer y tiene pocas descargas, es una señal de alerta roja inmediata. Las librerías reales tienen años de historia.