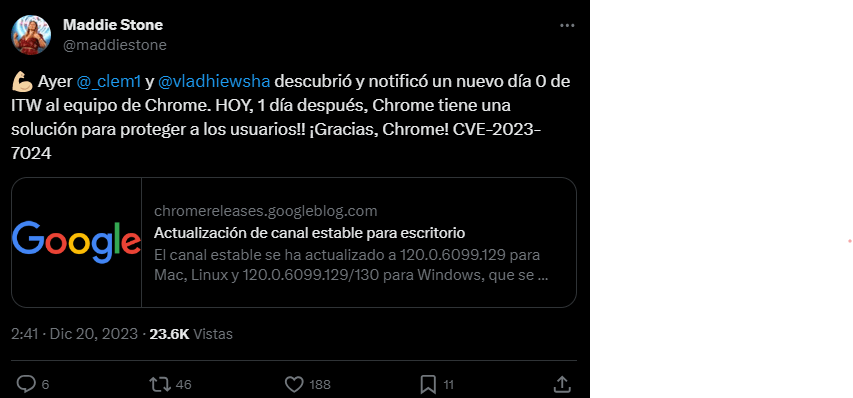

En un año desafiante para la seguridad de los usuarios de Google Chrome, la compañía se ve nuevamente obligada a lanzar una actualización de emergencia para abordar un nuevo fallo de zero-day, el octavo en lo que va del año. Este fallo, identificado como CVE-2023-7024, representa una amenaza significativa para la seguridad de los usuarios, ya que los piratas informáticos han estado explotándolo en la naturaleza.

Los fallos de zero-day representan uno de los mayores riesgos en seguridad informática, ya que son vulnerabilidades desconocidas tanto para el proveedor del software como para los usuarios. En este caso, los expertos de Google descubrieron el fallo, pero ya estaba siendo aprovechado por piratas informáticos.

El fallo CVE-2023-7024 en cuestión es una vulnerabilidad de desbordamiento de búfer de pila en el componente WebRTC de Google Chrome. Esta vulnerabilidad permite a los atacantes salirse de los rangos de la memoria, acceder a datos alojados en otras partes de la memoria e incluso cargar código malicioso en la misma. El Grupo de Análisis de Amenazas (TAG) de Google descubrió este fallo, y se sabe que también podría afectar a otros navegadores como Edge, Safari, entre otros.

Google ha respondido rápidamente a esta amenaza y ha lanzado parches de emergencia para los usuarios de Chrome en el canal Stable Desktop. Las versiones parcheadas (120.0.6099.129/130 para usuarios de Windows y 120.0.6099.129 para usuarios de Mac y Linux) ya se han implementado en todo el mundo.

Anteriormente, Google parcheó otros siete ataques de zero-day explotados, siendo estos los siguientes:

Anteriormente, Google parcheó otros siete ataques de zero-day explotados, siendo estos los siguientes:

- CVE-2023-6345 (puntuación CVSS: 9,6)

- CVE-2023-5217 (puntuación CVSS: 8,8)

- CVE-2023-4863 (puntuación CVSS: 8,8)

- CVE-2023-3079 (puntuación CVSS: 8,8)

- CVE-2023-4762 (puntuación CVSS: 8,8)

- CVE-2023-2136 (puntuación CVSS: 9,6)

- CVE-2023-2033 (puntuación CVSS: 8,8)

Se insta a los usuarios de Google Chrome a verificar que estén utilizando la versión 120.0.6099.129 o posterior para garantizar su seguridad. Aquellos que permitan actualizaciones automáticas estarán protegidos de forma inmediata.