Plataforma no reportada de phishing-as-a-service (PhaaS o PaaS) denominada Greatness, ha sido aprovechada por los ciberdelincuentes desde al menos mediados de 2022, para realizar varias campañas dirigidas a usuarios del servicio de Microsoft 365.

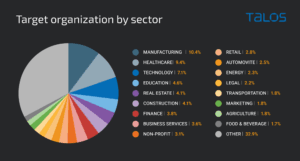

Según los números de muestras adjuntas en VirusTotal, Greatness, habría iniciado operaciones a mediados de 2022, habiéndose registrado un pico es su actividad en 2022 y marzo de 2023. Si bien cada campaña se centra en áreas geográficas distintas, se tiene registro que más del 50% de los objetivos afectados se encuentran en Estados Unidos.

El diseño de Greatness se basa en comprometer a usuarios de Microsoft 365, y su mayor característica es su habilidad para crear paginas phishing especialmente convincentes. Greatness tiene como objetivos principalmente empresas, siendo el sector más afectado el manufacturero, seguido por el sector salud.

El ataque

Todo comienza cuando la víctima recibe un correo malicioso el cual contiene regularmente un archivo HTML el cual la víctima deberá de abrir, luego de que la víctima abre el archivo HTML, el buscador web ejecuta un breve fragmento de código JavaScript ofuscado lo que permite la conexión al servidor del atacante y así obtener el código HTML de la página phishing, que luego se mostrará al usuario en la misma ventana del navegador.

Entre las características que se observaron, de este PaaS, es qué redirige a la víctima a una página de acceso la cual se encuentra prellenada, en donde incluso se puede observar un fondo personalizado con el logo de la compañía a la que pertenece la víctima. Luego de que la víctima ingresa su contraseña, el PaaS se conecta con Microsoft 365 y suplanta a la víctima. Si la autentificación multifactorial se encuentra habilitada, el servicio mostrara el método solicitado por la página real de Microsoft 365. El servicio continuara suplantando a la víctima para así poder colectar las cookies de sesión autenticada.

El servicio

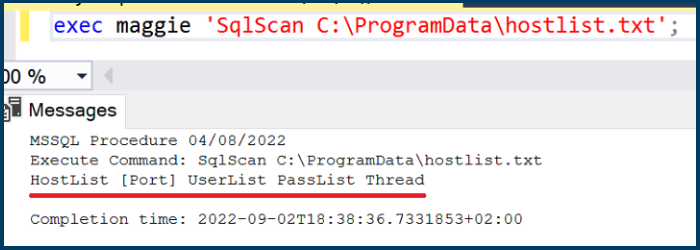

Este servicio de phishing-as-a-service (PaaS), cuenta de tres componentes: el kit de phishing, el servicio API y un bot de Telegram. El kit de phishing es el que se encarga de entregar el código HTML/JavaScript en cada paso del ataque. Este kit también se comunica con los servicios de la API, en un segundo plano. Cuando la víctima envía sus credenciales al kit, este lo almacena localmente y, envía al canal de Telegram de los afiliados.

El kit de phishing también contiene un panel administrativo que permite al afiliado configurar el servicio de la clave API y el bot de Telegram y hacer un seguimiento de las credenciales robadas. Como tal, la parte central de Greatness es la API, pues cada afiliado debe tener una clave API válida para utilizar Greatness, de lo contrario la página no cargara y solo mostrara un mensaje indicando que la clave API es invalida.

La API del servicio contiene lógica para validar la clave del afiliado, bloquear direcciones IP no deseadas, para que no vean la página de phishing y, lo que es más importante, comunicación en segundo plano con la página de inicio de sesión real de Microsoft 365, haciéndose pasar por la víctima.

Entre ambos, el kit de phishing y la API, llevan a cabo un ataque de “man-in-the-middle” solicitando información de la víctima, que la API envía a la página de acceso legitima, en tiempo real, esto permite que el afiliado al PaaS obtenga información de nombres de usuarios y contraseñas, junto con las cookies de sesión autenticada si la víctima utiliza MFA.