El grupo de piratería Cranefly, también conocido como UNC3524, utiliza una técnica nunca antes vista para controlar el malware en los dispositivos infectados a través de los registros del servidor web de Microsoft Internet Information Services (IIS).

Microsoft Internet Information Services (IIS) es un servidor web que permite alojar sitios web y aplicaciones web. También lo utilizan otros programas, como Outlook en la Web (OWA) para Microsoft Exchange, para hospedar aplicaciones de administración e interfaces web.

Como cualquier servidor web, cuando un usuario remoto accede a una página web, IIS registrará la solicitud en archivos de registro que contienen la marca de tiempo, las direcciones IP de origen, la URL solicitada, los códigos de estado HTTP y más.

Estos registros se utilizan normalmente para la resolución de problemas y análisis, pero un nuevo informe de Symantec muestra que un grupo de piratas informáticos está utilizando la técnica novedosa de utilizar registros de IIS para enviar comandos al malware de puerta trasera instalado en el dispositivo.

El malware comúnmente recibe comandos a través de conexiones de red a servidores de comando y control. Sin embargo, muchas organizaciones monitorean el tráfico de la red para encontrar comunicaciones maliciosas.

Por otro lado, los registros del servidor web se utilizan para almacenar solicitudes de cualquier visitante en todo el mundo y rara vez son monitoreados por software de seguridad, lo que los convierte en un lugar interesante para almacenar comandos maliciosos y reducir las posibilidades de ser detectado.

Esto es algo similar a la técnica de ocultar malware en los registros de eventos de Windows, vista en mayo de 2022, utilizada por los actores de amenazas para evadir la detección.

Los investigadores de Symantec que descubrieron esta nueva táctica dicen que es la primera vez que la observan en la naturaleza.

Para un grupo de hábiles ciberespías como Cranefly, detectados anteriormente por Mandiant y que pasaron 18 meses en redes comprometidas, evadir la detección es un factor crucial en sus campañas maliciosas.

Symantec descubrió un nuevo cuentagotas utilizado por Cranefly, llamado “Trojan.Geppei”, que instala “Trojan.Danfuan”, un malware previamente desconocido.

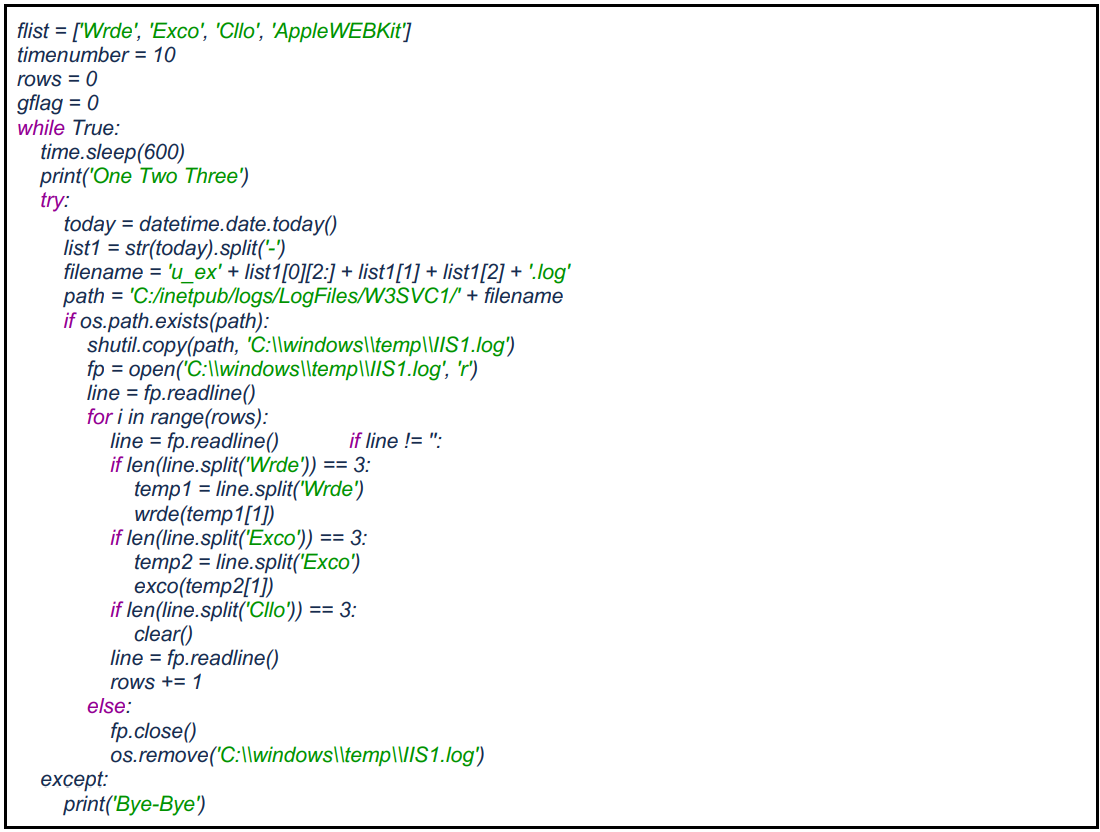

Geppei lee los comandos directamente de los registros de IIS, buscando cadenas específicas (Wrde, Exco, Cllo) que luego se analizan para extraer comandos y cargas útiles.

“Las cadenas Wrde, Exco y Cllo normalmente no aparecen en los archivos de registro de IIS”, explica el informe de Symantec.

“Estos parecen ser utilizados para el análisis de solicitudes HTTP maliciosas por parte de Geppei; la presencia de estas cadenas hace que el cuentagotas realice una actividad en una máquina”.

Según la cadena que se encuentre en el registro de IIS, el malware instalará malware adicional (cadena ‘Wrde’), ejecutará un comando (cadena ‘Exco’) o soltará una herramienta que deshabilita el registro de IIS (cadena ‘Cllo’).

Por ejemplo, si la solicitud HTTP contiene la cadena “Wrde”, Geppei suelta un webshell ReGeorg o una herramienta Danfuan no documentada previamente en una carpeta específica.

ReGeorg es un malware documentado que Cranefly usa para proxy inverso, mientras que Danfuan es un malware recién descubierto que puede recibir código C# y compilarlo dinámicamente en la memoria del host.

Si la solicitud contiene la cadena “Exco”, la puerta trasera descifra y ejecuta un comando del sistema operativo en el servidor.

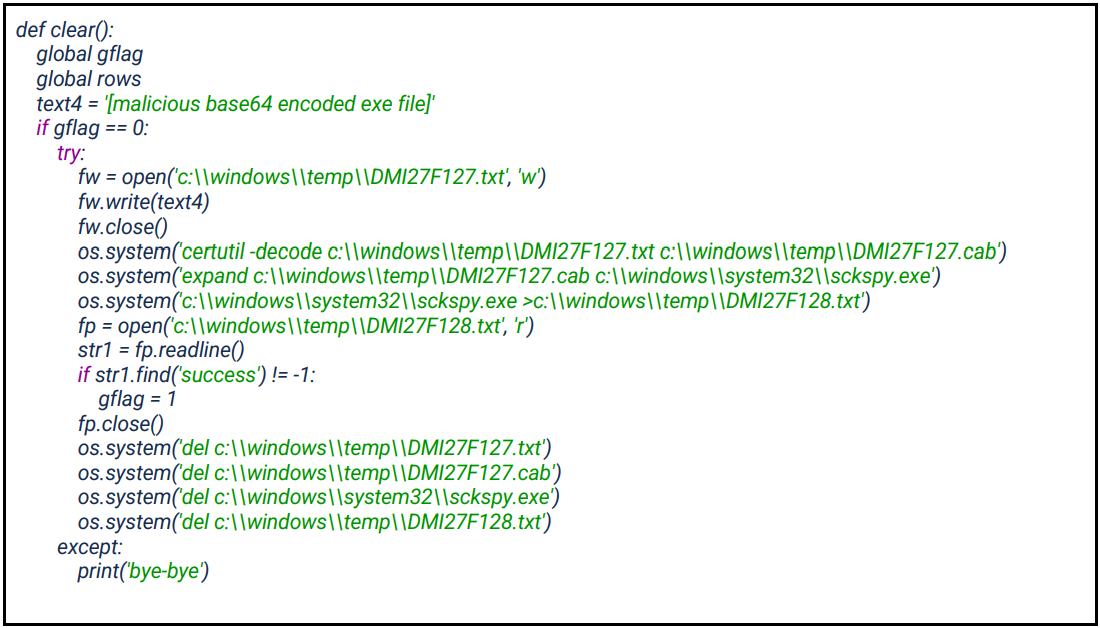

Finalmente, la cadena “Cllo” llama a la función clear() que suelta una herramienta de piratería llamada “sckspy.exe”, que desactiva el registro de eventos en el Administrador de control de servicios.

Cranefly utiliza esta técnica sigilosa para mantener un punto de apoyo en los servidores comprometidos y recopilar inteligencia en silencio.

Esta táctica también ayuda a evadir el seguimiento por parte de las fuerzas del orden y los investigadores, ya que los atacantes pueden enviar comandos a través de diversos medios, como servidores proxy, VPN, Tor o IDE de programación en línea.

Se desconoce cuánto tiempo los actores de amenazas podrían haber abusado de este método en sus ataques o cuántos servidores se han visto comprometidos.

Si bien es probable que muchos defensores ya estén monitoreando los registros de IIS en busca de señales de shells web, es posible que esas rutinas deban modificarse para buscar también las cadenas de comando utilizadas en esta campaña.