Una nueva variante del malware PingPull usado por Ally Taurus, grupo designado para atentar contra sistemas Linux. El grupo estaría utilizando esta nueva variante de backdoor, así como una nueva herramienta no documentada cuyo nombre en clave es Sword2033.

Operando desde 2012, Ally Taurus, también conocidos como GALLIUM, Softcell; se considera un grupo chino de amenazas persistentes avanzadas (APT) que rutinariamente conduce campañas de ciber espionaje. Históricamente ha atacado operaciones de telecomunicaciones a través de Asia, Europa y África.

El mes pasado, se le atribuiría una campaña denominada Tainted Love, dirigida a proveedores de telecomunicaciones en el Medio Oeste, como parte de una operación en la frontera denominada Soft Cell. Recientes ataques de ciber espionaje llevado a cabo por Alloy Taurus también han ampliado su huella victimológica para incluir instituciones financieras y entidades gubernamentales.

pingpull

Hasta ahora, 3 de 62 proveedores encontraron una muestra maliciosa. A pesar de un veredicto ampliamente benigno, análisis adicional a determinado que la muestra es una variante de Linux del malware PingPull. Esto se determinó basándose en un cotejo de estructura de comunicación HTTP, parámetros POST, cifrado AES y comandos C2.

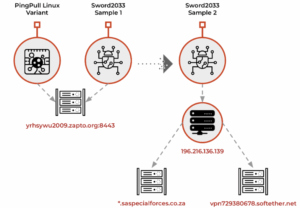

Tras la ejecución, esta muestra es configurada para comunicarse con el domino yrhsywu2009.zapto[.]org a través del puerto 8443 para C2. Este usa una biblioteca de OpenSSL estáticamente enlazada para interactuar con el dominio a través de HTTPS vía solicitud HTTP POST.

Curiosamente, el análisis de PingPull de las instrucciones C2 es idéntico al de China Chopper, una shell web muy utilizada por los ciberdelincuentes chinos, lo que sugiere que el ciberdelincuente está reutilizando código fuente existente para crear herramientas personalizadas.

Un estudio más detallado del dominio antes mencionado también reveló la existencia de otro artefacto ELF “Sword2033” que no es más que un backdoor simple, la cual cumple tres funciones básicas, subir archivos desde el sistema, descargar archivos desde el sistema, ejecución de comandos.

La vinculación del malware con Alloy Taurus se debe a que el dominio resolvía a una dirección IP que ya había sido identificada previamente como un indicador activo de compromiso (IoC) asociado a una campaña de 2021 dirigida a empresas del sudeste asiático, Europa y África.

El ataque a Sudáfrica, según la empresa de ciberseguridad, se produce en el contexto de un simulacro naval conjunto de 10 días que el país realizó con Rusia y China a principios de este año. Es importante resaltar que la identificación de la variante del malware de Linux PingPull, así como el uso del backdoor “Sword2033” sugiere que el grupo continúa evolucionando sus operaciones en actividades de espionaje.

Recomendaciones

- Implementación de Firewall de próxima generación (NGFW) configurada con machine learning automático y servicios de seguridad en la nube.

- Implementación de solución XDR capaz de identificar código malicioso mediante el uso de aprendizaje automático avanzado y análisis de comportamiento.

- Implementación de Solución XSOAR o XSIAM capaz de proporcionar a los analistas del SOC una comprensión integral de la amenaza derivada de la unión de los datos obtenidos de los endpoints, la red, la nube y los sistemas de identidad.