Una nueva herramienta denominada “Terminator” la cual se encuentra activamente a la venta en foros rusos de hacking como Ramp, permitiría, según su desgarrador (Spyboy) eludir alrededor de 23 herramientas de seguridad como Endpoint detection and response (EDR) y Anti-virus, con precios que varían entre los $300 USD hasta los $3,000 USD.

Según se pudo observar en foros de hablar ruso, la herramienta desarrollada por el actor malicioso Spyboy, la herramienta denominada “Terminator” tiene la capacidad de eludir varios sistemas de detección en puntos finales, como lo son los EDR, XDR o bien sistemas de anti-virus. Según lo expuesto en el foro, la herramienta podría eludir efectivamente alrededor de 23 de las herramientas de detección más importantes, incluyendo Windows Defender en dispositivos Windows 7 y posteriores.

Spyboy, el actor malicioso tras “Terminator” ofrece el software dependiendo de la cantidad de sistemas a eludir, es decir, por un solo sistema a eludir, el precio es de 300 dólares estadounidenses, si el interesado requiere eludir varios sistemas, el actor malicioso ofrece lo que este denomina un Baipás todo en uno, el cual posee un valor de adquisición de 3,000 dólares estadounidenses.

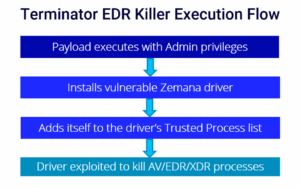

Entre los sistemas que AV/EDR que “Teminator” puede terminar, según lo indica el actor malicioso. WD, Sophos, Carbon Black, Cortex, Cylance, Kaspersky, ente muchos otros. Según una investigación, la herramienta suelta un driver del kernel de anti-malware legítimo, Zemana firmado, estos se donominan “zamguard64” o “zam64.sys” en la ruta C:WindowsSystem32 con un nombre aleatorio de 4 a 10 caracteres.

Posterior a que el driver malicioso se escribe en el disco, “Terminator” mediante privilegios a nivel de kernel, procede a “matar” los procesos en ejecución asociados a herramientas AV/EDR en los sistemas comprometidos. Sin embargo, Terminator requiere privilegios de administrador y Controles de cuentas de usuario (UAC) para un funcionamiento optimo.

Esta técnica es similar a otras técnicas utilizadas en campañas de BYOD utilizadas por actores maliciosos en ataques en los años anteriores. El driver posee la siguiente huella: 96A7749D856CB49DE32005BCDD8621F38E2B4C05.

El driver anti-malware de Zemana es poco común, lo que es un presenta un buen objetivo para la investigación, cabe resaltar que la presencia de Zemana en un entorno, no, necesariamente, es un indicador de la presencia de “Terminator” en el dispositivo, sin embargo, resulta de gran ayuda como punto de investigación preliminar, desde este punto se puede determinar si el uso de algún driver es legítimo.

Como se mencionó previamente, el ataque es muy similar a campañas de BYOD utilizada por actores maliciosos, esta es una técnica que prevalece entre los actores maliciosos quienes gustan de instalar drivers de Windows vulnerables posterior a un escalamiento de privilegios con el fin de eludir software de seguridad ejecutándose en los sistemas comprometidos, ejecutar código y distribuir payloads maliciosos adicionales.

En un ataque de Traiga a su propio conductor vulnerable (BYOVD) drivers legítimos firmados, con certificados validos y capaces de ejecutarse con privilegios a nivel de kernel, son enviados a los dispositivos de la víctima para desactivar los softwares de seguridad y hacer toma del sistema.

Lo cierto es que los ataques de BYOVD han incrementado, siendo adoptado cada vez en mayor medida por los actores maliciosos, que van desde bandas de ransomware hasta organizaciones de ciberespionaje patrocinadas por el Estado, como el grupo malicioso norcoreano Lazarus.

En términos de remoción de la herramienta, de los sistemas, según indica Dmitry Bestuzhev, directore de Inteligencia sobre ciber amenazas, “si un usuario es administrador, será suficiente con simplemente desinstalar el programa mediante la función de ‘add/remove programs’ en Windows, o bien, mediante un programa de desinstalación anti-malware oficial.

También indicaba que, como medidas preventivas para reducir el riesgo asociado a este tipo de herramientas, los usuarios deben restringir los derechos de usuario, en un sistema. Los administradores de las compañías deben habilitar el control de dispositivos para restringir el uso de dispositivos no deseados. El uso de auto protección en los productos anti-malware también resulta de ayuda como medida preventiva, de manera que, si la herramienta es descargada accidentalmente o con intenciones maliciosas, las soluciones de antivirus no serán removidas.

Bestuzhev concluía expresando que la visibilidad de los puntos finales es un factor clave en esto. Mediante la observación de los eventos generados en el sistema y reglas EDR/Sigma, es posible la detección de actividades maliciosas o sospechosas, de manera que se podrían abordar de manera más rápida y efectiva.