Los investigadores de ciberseguridad han descubierto una nueva falla de seguridad de alta gravedad en el software de administración de impresión PaperCut para Windows que podría resultar en la ejecución remota de código en circunstancias específicas.

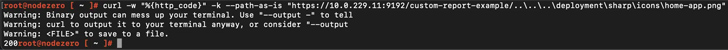

Rastreado como CVE-2023-39143 (puntuación CVSS: 8.4), la falla afecta a PaperCut NG / MF antes de la versión 22.1.3. Se ha descrito como una combinación de un recorrido de ruta y una vulnerabilidad de carga de archivos.

“CVE-2023-39143 permite a los atacantes no autenticados leer, eliminar y cargar archivos arbitrarios en el servidor de aplicaciones MF / NG de PaperCut, lo que resulta en la ejecución remota de código en ciertas configuraciones”, dijo Naveen Sunkavally de Horizon3.ai.

La firma de ciberseguridad dijo que la carga de archivos que conduce a la ejecución remota de código es posible cuando la configuración de integración de dispositivos externos está habilitada, que está activada de forma predeterminada en algunas instalaciones de PaperCut.

A principios de abril, otra vulnerabilidad de ejecución remota de código en el mismo producto (CVE-2023-27350, puntuación CVSS: 9.8) y una falla de divulgación de información (CVE-2023-27351) fueron objeto de una explotación generalizada en la naturaleza para entregar Cobalt Strike y ransomware. Los actores del estado-nación iraní también fueron vistos abusando de los errores para obtener acceso inicial a las redes objetivo.

“En comparación con CVE-2023-27350, CVE-2023-39143 tampoco requiere que los atacantes tengan privilegios previos para explotar, y no se requiere interacción del usuario”, señaló Sunkavally. “CVE-2023-39143 es más complejo de explotar, involucrando múltiples problemas que deben encadenarse para comprometer un servidor. No es una vulnerabilidad RCE de ‘una sola vez'”.

También corregido por PaperCut en la versión 22.1.3 es una falla de seguridad que podría permitir a un atacante no autenticado con acceso directo a la IP del servidor cargar archivos arbitrarios en un directorio de destino, lo que lleva a una posible denegación de servicio (CVE-2023-3486, puntuación CVSS: 7.4). Tenable ha sido acreditado con el descubrimiento y reporte del problema.