Los operadores de la botnet Glupteba resurgieron en junio de 2022 como parte de una campaña renovada y “mejorada”, meses después de que Google interrumpiera la actividad maliciosa.

El ataque en curso sugiere la resistencia del malware frente a los derribos, dijo la compañía de ciberseguridad Nozomi Networks en un artículo. “Además, hubo un aumento de diez veces en los servicios ocultos TOR que se utilizan como servidores C2 desde la campaña de 2021”, señaló.

El malware, que se distribuye a través de anuncios fraudulentos o cracks de software, también está equipado para recuperar cargas útiles adicionales que le permiten robar credenciales, extraer criptomonedas y expandir su alcance explotando vulnerabilidades en dispositivos IoT de MikroTik y Netgear.

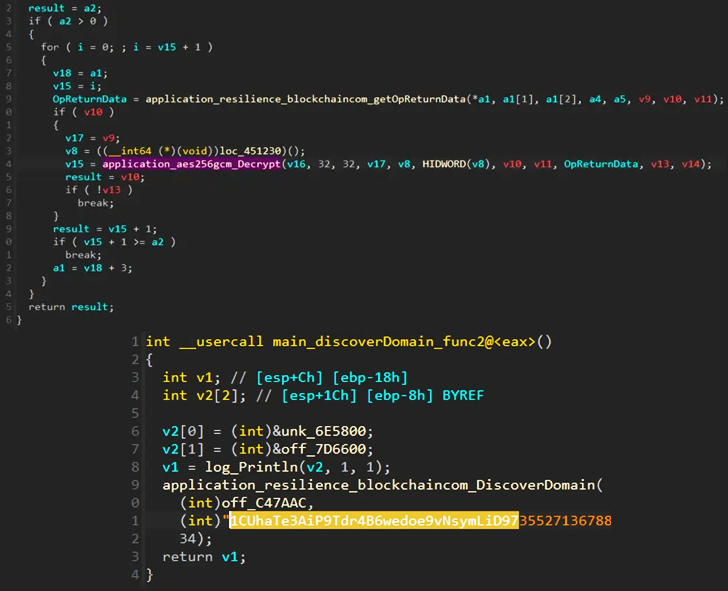

También es una instancia de un malware inusual que aprovecha blockchain como mecanismo de comando y control (C2) desde al menos 2019, lo que hace que su infraestructura sea resistente a los esfuerzos de derribo como en el caso de un servidor tradicional.

Específicamente, la botnet está diseñada para buscar en la cadena de bloques pública de Bitcoin transacciones relacionadas con las direcciones de billetera propiedad del actor de amenazas para obtener la dirección cifrada del servidor C2.

“Esto es posible gracias al código de operación OP_RETURN que permite el almacenamiento de hasta 80 bytes de datos arbitrarios dentro del script de firma”, explicó la firma de seguridad industrial e IoT, y agregó que el mecanismo también hace que Glupteba sea difícil de desmantelar ya que “no hay forma de borrar ni censurar una transacción validada de Bitcoin”.

El método también hace que sea conveniente reemplazar un servidor C2 en caso de que se desactive, ya que todo lo que se necesita para los operadores es publicar una nueva transacción desde la dirección de la billetera Bitcoin controlada por el actor con el servidor actualizado codificado.

En diciembre de 2021, Google logró causar una mella significativa en sus operaciones, además de presentar una demanda contra dos ciudadanos rusos que supervisaron la botnet. El mes pasado, un tribunal estadounidense falló a favor del gigante tecnológico.

“Si bien los operadores de Glupteba han reanudado la actividad en algunas plataformas y dispositivos IoT que no son de Google, poner de relieve el grupo hace que sea menos atractivo para otras operaciones criminales trabajar con ellos”, señaló el gigante de Internet en noviembre.

Nozomi Networks, que examinó más de 1.500 muestras de Glupteba cargadas en VirusTotal, dijo que pudo extraer 15 direcciones de billetera que fueron utilizadas por los actores de amenazas que datan del 19 de junio de 2019.

La campaña en curso que comenzó en junio de 2022 también es quizás la ola más grande en los últimos años, con el número de direcciones de bitcoin deshonestas saltando a 17, frente a cuatro en 2021.

Una de esas direcciones, que estuvo activa por primera vez el 1 de junio de 2022, ha realizado transacciones 11 veces hasta la fecha y se usa en hasta 1,197 artefactos, lo que la convierte en la dirección de billetera más utilizada. La última transacción se registró el 8 de noviembre de 2022.

“Los actores de amenazas están aprovechando cada vez más la tecnología blockchain para lanzar ataques cibernéticos”, dijeron los investigadores. “Al aprovechar la naturaleza distribuida y descentralizada de blockchain, los actores maliciosos pueden explotar su anonimato para una variedad de ataques, que van desde la propagación de malware hasta la distribución de ransomware”.